2024-7-10 15:15:28 Author: www.securityinfo.it(查看原文) 阅读量:12 收藏

Lug 10, 2024 Approfondimenti, Campagne malware, In evidenza, Minacce, News, RSS

Le agenzie governative e di cybersicurezza di Australia (ASD ACSC), Stati Uniti (CISA, NSA e FBI), Regno Unito (NCSC-UK), Canada (CCCS), Nuova Zelanda (NCSC-NZ), Germania (BND e BfV), Corea (NIS) e Giappone (NISC e NPA) hanno pubblicato un advisory congiunto in cui descrivono le attività del gruppo cybercriminale APT40.

Pixabay

Il report spiega che la gang agisce per conto del governo cinese e ha colpito organizzazioni in diversi Paesi, in particolare in Australia e Stati Uniti, e continua a essere una minaccia per queste nazioni. L’advisory si focalizza in particolare sulle attività contro le reti aziendali australiane, sia pubbliche che private, colpite più volte dal gruppo.

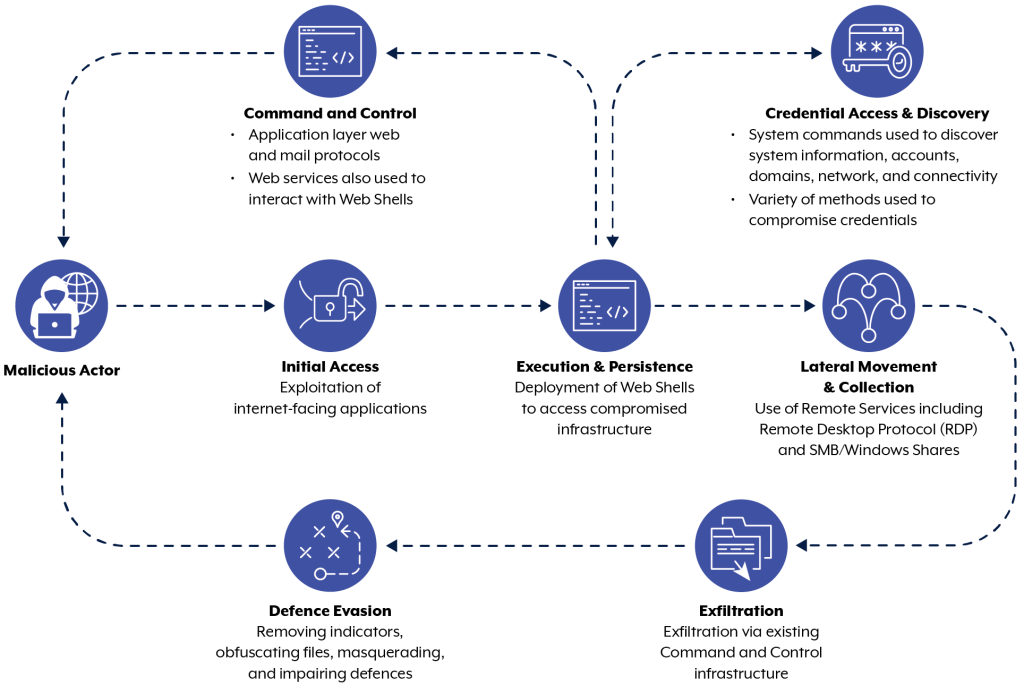

“APT40 riesce a trasformare e adattare rapidamente i proof-of-concept (POC) di nuove vulnerabilità e di utilizzarli immediatamente contro le reti che possiedono l’infrastruttura della vulnerabilità associata” spiegano le autorità.

Il gruppo esegue regolarmente operazioni di analisi delle reti alla ricerca di nuove opportunità per comprometterle, come vulnerabilità non patchate o dispositivi obsoleti, preferendole a tecniche di phishing o attività che richiedono l’interazione dell’utente. La priorità della gang è ottenere credenziali valide per l’accesso alle reti, così da eseguire una serie di attività malevole contro le organizzazioni target.

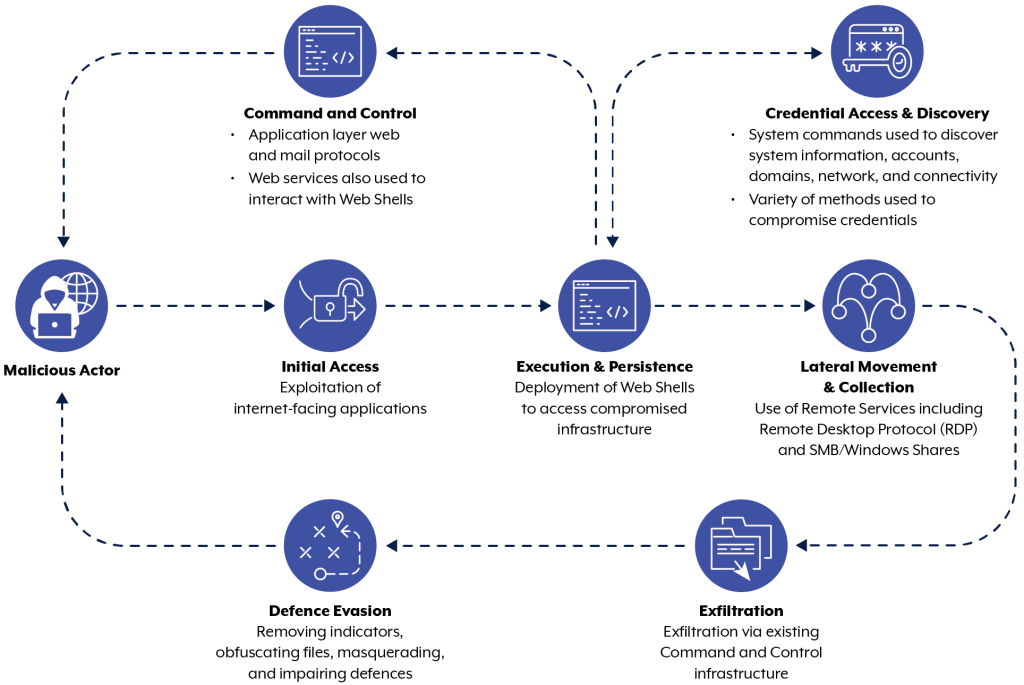

Dopo aver ottenuto l’accesso iniziale alla rete, APT40 esegue web shell per mantenere la persistenza e condurre altre operazioni, tra le quali l’esfiltrazione di dati sensibili, la compromissione di credenziali e lo spostamento laterale per compromettere altri dispositivi.

Le attività di APT40

Essendo il gruppo ancora in attività, le Agenzie invitano le organizzazioni dei Paesi colpiti a mettere in atto strategie robuste per proteggere le proprie reti. Tra queste c’è una gestione più attenta delle patch, per ridurre il rischio di sfruttamento dei dispositivi e servizi esposti su Internet, e la segmentazione di rete per bloccare il movimento laterale.

Gli amministratori di rete dovrebbero inoltre limitare al minimo i privilegi degli utenti e impostare come obbligatoria l’autenticazione multi-fattore per tutti i servizi accessibili da remoto. È consigliabile inoltre disabilitare servizi, porte e protocolli non utilizzati e ridurre il numero di appliance esposte a Internet.

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh