一、前言

日前,中兴通讯部署的高级邮件防御系统捕获了一批可疑邮件,通过安全人员分析,发现是一轮Separ木马攻击,此木马的意图是窃取电脑中的密码等个人信息。系统监测显示此轮攻击始于5月初,在6月底达到高峰,并且可能还会持续。

二、样本的捕获

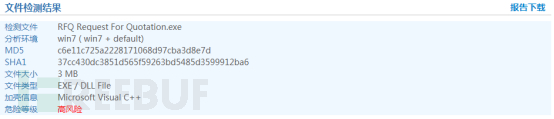

近期,中兴高级邮件防御系统提示捕获到高危邮件,分析报告显示该样本存在自解压、创建文件和执行脚本文件等高危行为,下面是分析报告片段:

攻击者通过向目标群发钓鱼邮件,引诱用户打开附件。附件为木马文件,使用了Adobe的图标试图伪装成pdf文件,诱使防范意识不高的用户中招:

双击运行上述附件后,会显示一个空的jpg图片:

而此时,木马已经开始窃取电脑信息,并上传至外部FTP服务器。

三、样本分析

经分析,该木马使用“Living Off the Land”攻击方式,其主要的窃取行为是通过vb和bat脚本调用外部工具实现的。

木马首先使用工具“zip 2 secure Exe”(https://zip-2-secure-exe.software.informer.com/)进行自解压:

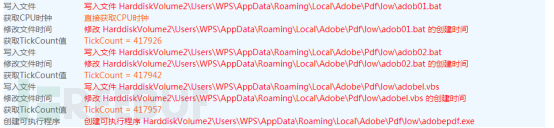

通过自解压过程在“%APPDATA%\Adobe\pdf\low”目录下释放出一系列文件:

之后运行adobe1.vbs,该脚本会调用批处理文件执行一系列窃密操作。

对木马释放的文件分析如下:

1. pdfdocx.jpg:木马运行后显示的空图像文件。

2. adobel.vbs:通过Wscript运行adob01.bat。

3. adob01.bat:

主要功能:

创建文件夹%APPDATA%\Adobe\Adobe INC\AadobeRead,将low目录下的文件复制到该目录,运行AadobeRead目录下的adob02.bat文件。

4. adob02.bat:

…

其主要功能:

(1) 打开空图像文件pdfdocx.jpg;

(2) 清除部分文件;

(3) 通过ipconfig查询网络配置信息,保存到adoip.pvc、444.444和555.555中;

(4) 通过SecurityXploded的窃密工具(在木马中被更名为adobepdf.exe和adobepdf2.exe)窃取email和浏览器密码等信息,保存到444.444和555.555中;

(5) 存放窃密信息的444.444、555.555文件更名后,通过ftp工具NtFTP(在木马中被更名为ancp.exe)上传至外部网站;

(6) 使用休眠工具sleep.exe(在木马中被更名为Areada.exe)等待5359秒后重复窃密过程。

AadobeRead目录下的三个文件 444.444 、555.555 和adoip.pvc,分别存放本机窃取到的信息:

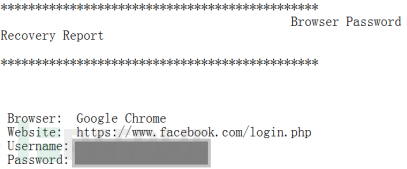

5. adobepdf.exe:

SecurityXploded的窃取浏览器密码工具:

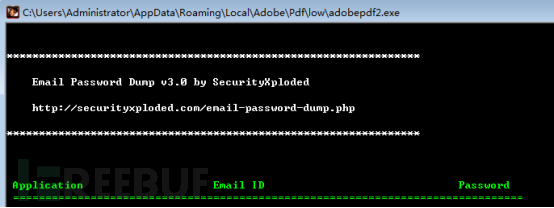

6. adobepdf2.exe:

SecurityXploded的窃取email密码工具:

7. ancp.exe

真身是NcFTP(www.ncftp.com),用来上传窃密信息到ftp服务器:

8. areada.exe

真身是Sleep.exe:

9. 444.444 、555.555 和adoip.pvc:存放本机窃取到的信息:

该木马窃取的信息主要是网络配置、浏览器账号和email账号:

该木马总体攻击流程如下:

四、总结

此木马并没有采用复杂的攻击手段,但简单有效,通过大量发送来寻找突破口,窃取有价值的信息,并屡屡得手。防范措施:除了谨慎打开邮件附件外,还要注意保护个人信息,不要在本机缓存账户密码。对于大量发送的恶意邮件,为了保障效率和高安全性,可以组合使用静态扫描工具和动态行为分析来识别和拦截。

附件RFQ Request For Quotation.exe的

MD5:c6e11c725a2228171068d97cba3d8e7d

SHA1:37cc430dc3851d565f59263bd5485d3599912ba6

*本文作者:ZInsight团队,转载须注明来自FreeBuf.COM

如有侵权请联系:admin#unsafe.sh