文章转载自:

https://forum.butian.net/share/1137

作者:whyubullyme

进行礼物兑换,换个可乐勋章

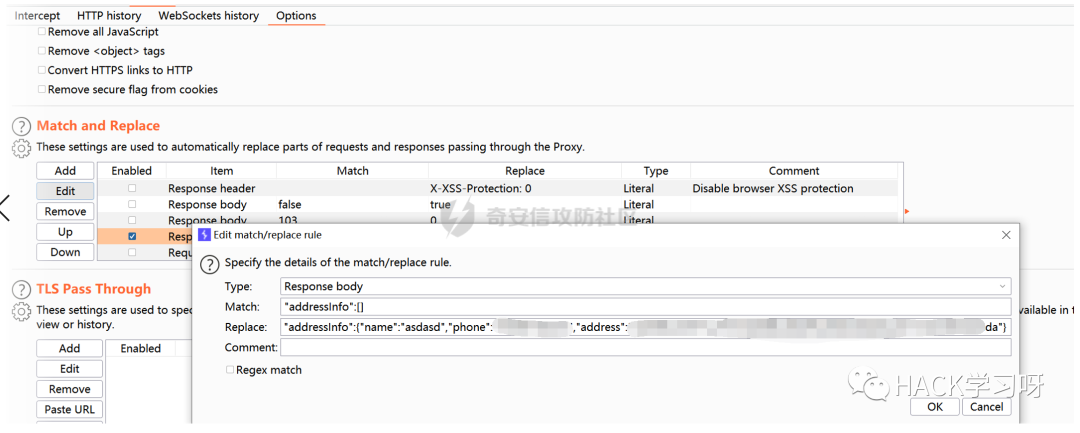

则可以通过修改订单的响应数据包,将创建订单时返回的地址数据替换为我们的地址数据

原数据包:

推荐阅读

点赞,转发,在看

文章来源: http://mp.weixin.qq.com/s?__biz=MzI5MDU1NDk2MA==&mid=2247503310&idx=1&sn=c75a73845e4d1bfbeb75b197edafcd4b&chksm=ec1c98f1db6b11e767560991575fdd96828ae87364e9b365d5fedc2c9467125000e90ed905e0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh