漏洞描述

CVE-2022-0847是Linux内核的本地提权漏洞。原理类似于Dirty Cow linux提权。目前该漏洞的EXP已经公开,且处于在野利用。

影响版本

Linux kernel>=5.8

漏洞复现

这里利用的linux内核版本为5.9,因为之前ubuntu的内核版本为4.5.0

所以需要对linux的内升级

wget -c https://kernel.ubuntu.com/~kernel-ppa/mainline/v5.9/amd64/linux-headers-5.9.0-050900_5.9.0-050900.202010112230_all.deb

wget -c https://kernel.ubuntu.com/~kernel-ppa/mainline/v5.9/amd64/linux-headers-5.9.0-050900-generic_5.9.0-050900.202010112230_amd64.deb

wget -c https://kernel.ubuntu.com/~kernel-ppa/mainline/v5.9/amd64/linux-image-unsigned-5.9.0-050900-generic_5.9.0-050900.202010112230_amd64.deb

wget -c https://kernel.ubuntu.com/~kernel-ppa/mainline/v5.9/amd64/linux-modules-5.9.0-050900-generic_5.9.0-050900.202010112230_amd64.deb

下载完毕后安装

sudo dpkg -i *.deb

之后重启虚拟机即可,如果中间报错的话,需要重新下载依赖进行安装,这里升级依赖可参考

https://blog.csdn.net/qq_50598558/article/details/119063124

重启之后内核版本成功升级为5.9.0

利用exp进行提权,编译提权脚本

gcc -o exploit exploit.c

./exploit

临时目录/tmp下生成了一个passwd的备份文件

这个时候需要利用低权限用户将原来的passewd文件进行覆盖

mv /tmp/passwd.bak /etc/passwd

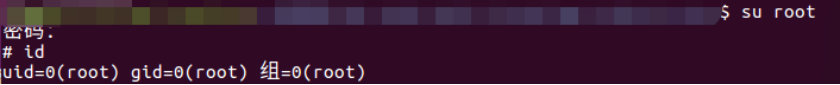

这个时候已成功提权,利用密码为aaron对root用户进行登录

修复建议

建议将linux内核升级为安全版本,目前在 Linux 5.10.102、5.15.25 和 5.16.11版本已修复。

存在问题终端或者服务器不要映射在公网上。

开学优惠进行中,实验室年会员999购,点击“阅读原文”参与

如有侵权请联系:admin#unsafe.sh