0x00概述

2022年2月Cloudflare首次披露黑客利用tp240dvr(又称TP-240驱动程序)服务发起的新型反射放大攻击,放大倍数超过40亿,之后国内外多个安全团队针对此类攻击进行过解读。

百度智云盾在关注到此类攻击后,进行了深入分析,我们确认了这次攻击是黑客利用Mitel公司生产的MiCollab和MiVoice Business Express协作系统上运行的TP-240drv驱动程序存在漏洞(CVE-2022-26143)发起的超大倍数的反射放大攻击。

0x01反射原理

攻击者采用反射方式实施DDoS攻击时,不是直接攻击受害者IP,而是伪造了大量受害者IP的请求发给相应的开放服务,通常这类开放服务不对源进行校验而是立即完成响应,这样更大更多的响应数据包发送到受害者IP,从而实现了流量的反射,这类开放服务就是反射源。

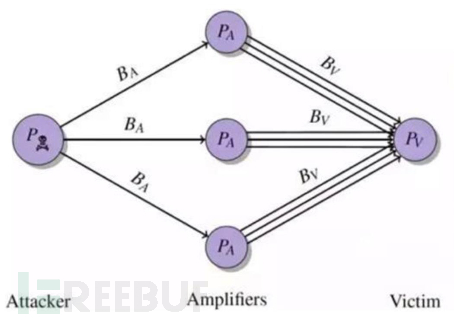

原理如下图所示:

图1 反射攻击原理示意图

图1中攻击者P伪造了请求包BA并发送到PA,但BA的源IP是PV,所以PA响应的时候发送BV给到PV。

反射攻击一方面隐藏了攻击IP,同时还有一个重要特征是放大,上述原理图中的BV往往是BA的好几倍,甚至是成千上万倍。正是有了这样的特性,黑客组织乐此不疲的使用这一攻击方式,并不断地研究新型反射攻击增强攻击效果。

0x02技术分析

百度智云盾安全专家在关注到此类攻击后,及时进行了深层次分析和演练,我们向存在漏洞的tp240dvr服务模拟发起攻击,通过变换请求payload,会得到不同的响应数据包。

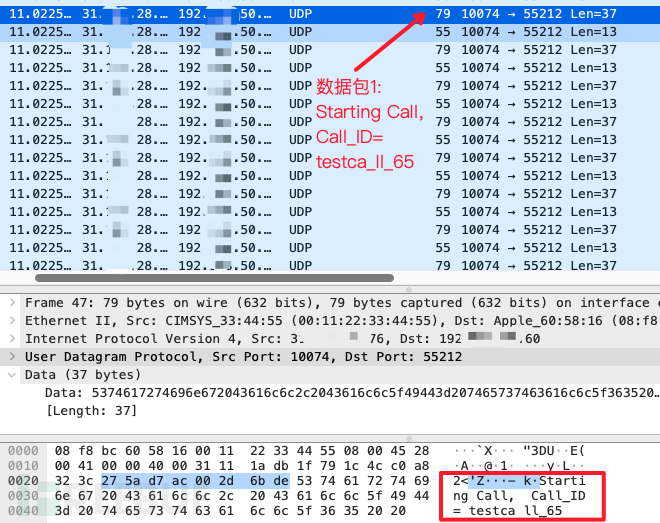

1)攻击模拟

我们选取一个存在漏洞的tp240dvr服务器,向其发送精心构造的请求,请求payload为“call.startblast $Call_ID 3“,其中Call_ID为测试多个报文回复。

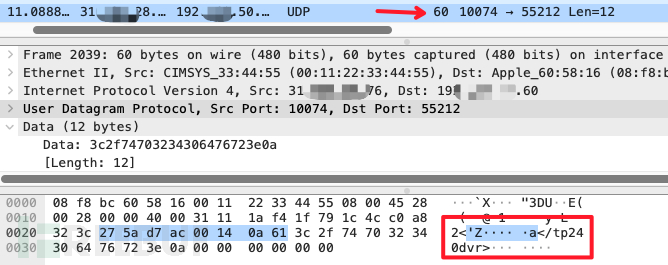

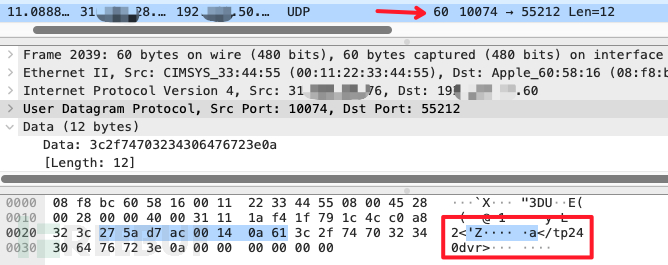

开始数据包以<tp240dvr>展示

图2 开始数据包:<tp240dvr>

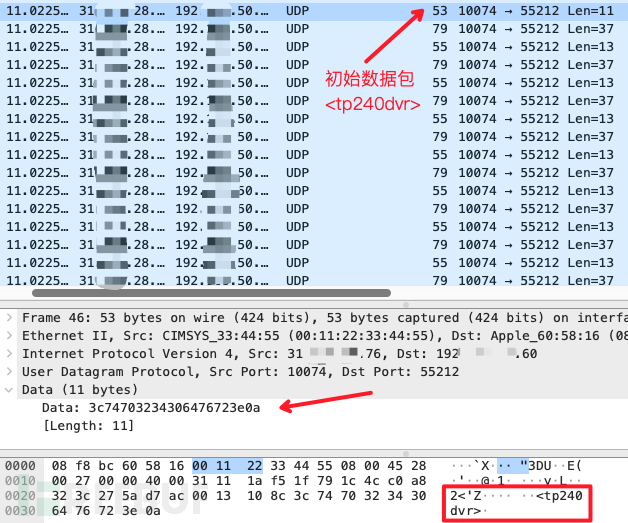

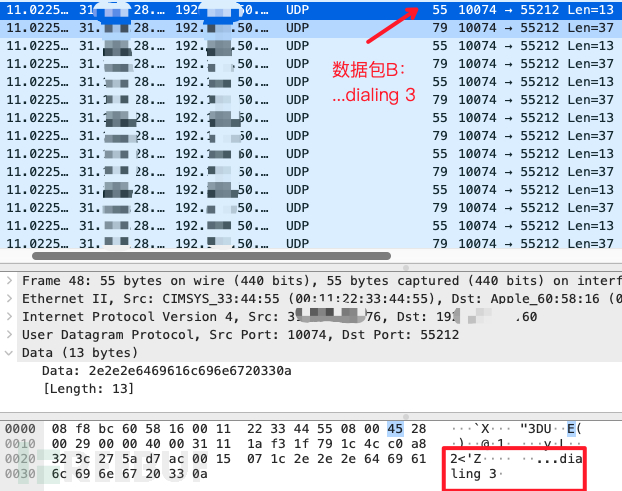

在开始数据包之后,数据包以2组的形式交替出现:

数据包A的payload:Starting Call, Call_ID= testcall_0

图3 交替出现的数据包A

数据包B的payload:…dialing 3

图4 交替出现的数据包B

在Call_ID字段不断增加到number值以后,数据包即以</tp240dvr>结束

图5 结束数据包:</tp240dvr>

本次测试中我们的Call_ID为2000,共计收到4000个交替出现的数据包和2个开始结束包。

2)最大响应包

为了测试单个服务器最多生成的响应包个数,我们使用无限大的Call_ID测试单个节点,统计分析节点响应包速率为80kpps,从测试开始到结束共计耗费19h,累计产生数据包5472698334个,累计造成包含协议头和网络帧间隙的放大流量高达438.3G,这些响应流量仅仅由单个payload为35字节的请求包造成的。

我们在测试中发现,tp240dvr服务在响应拨号请求时,无法继续处理并发的额外请求,查询Mitel公司官网可知,该服务使用单线程处理命令,一次只能处理一个请求,因此存在漏洞的服务一次只能用于发起一次攻击。

3)放大倍数

按照我们前期对反射倍数的研究结果,科学的统计放大倍数,应当包括数据包协议头和网络帧间隙。详细的方案可以参阅《MEMCACHED DRDoS攻击趋势》一文。

协议头和网络帧间隙计算为:14(以太头)+20(IP头)+8(UDP头)+4(FCS头)+20(帧间隙)=66字节,所以计算实际响应的数据包大小为

86x5472698334=470652056724字节,请求包大小为20+66=86字节。

最终我们计算得到的放大倍数为470652056724/86=54.73亿倍。

54.73亿的放大倍数,也是迄今为止发现的最大的反射放大攻击,这已经超过了Cloudflare发文披露的40亿倍的放大倍数。

0x03反射源分析

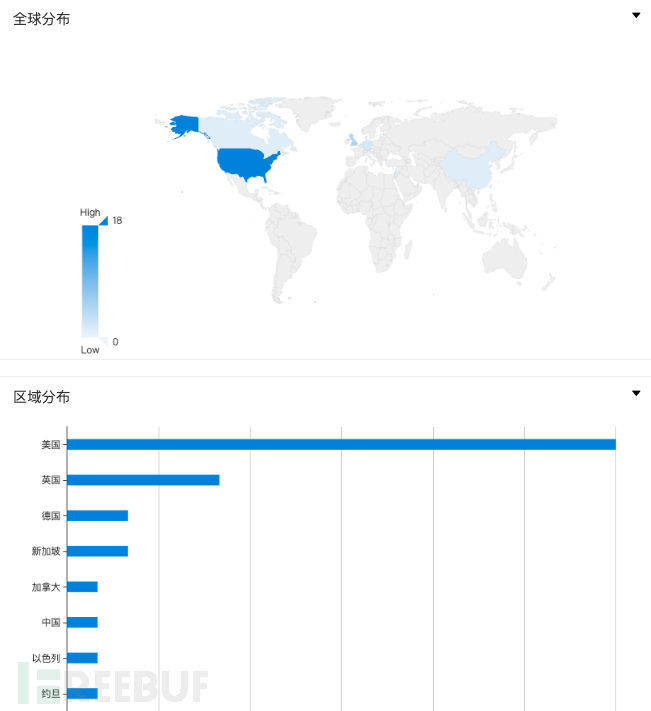

1)全网数据

攻击发生以后,我们联合zoomeye对在UDP10074上存在漏洞的服务进行了全网扫描,截止到目前还没发现大规模的数据,这可能与Mitel公司3月紧急发布的漏洞补丁有关。虽然数据量较少,但是由于攻击放大倍数前所未有,防护仍然不可掉以轻心。

对扫描的反射源进行了调查分析,其中被利用的反射源主要来源于海外。下图是IP分布情况:

图6 反射源IP分布

0x04防范建议

反射攻击与传统的flood攻击相比,能更好的隐藏攻击者,并且产生的流量更大,因而反射攻击越来越受到黑客青睐。

建议参考以下方式提升防护能力:

1.对互联网服务应避免被滥用,充当黑客攻击的帮凶

a.禁用UDP服务,不能禁用时,应确保响应与请求不要有倍数关系

b.启用的UDP服务应采取授权认证,对未授权请求不予响应

2.对企业用户应做好防范,减少DDoS对自有网络和业务的影响

a.如果没有UDP相关业务,可以在上层交换机或者本机防火墙过滤UDP包

b.寻求运营商提供UDP黑洞的IP网段做对外网站服务

c.选择接入DDoS云防安全服务对抗大规模的DDoS攻击

智云盾团队介绍

百度智云盾是百度安全专注在互联网基础设施网络安全攻防的团队,提供T级云防、定制端防和运营商联防等DDoS/CC防御解决方案。一直服务于搜索、贴吧、地图、云等百度业务,在保障百度全场景业务之余也进行防御能力外部输出,为互联网客户提供一体化的防御服务。

如有侵权请联系:admin#unsafe.sh