Pandora勒索软件针对Windows用户发起攻击,且会对受感染设备上的大多数文件加密。

新出现的 Pandora 勒索软件已经被评级为中等攻击的勒索软件,它会窃取受害者设备上的数据并对受害者的文件进行加密,如果受害者不支付赎金,便公布窃取的数据,这是典型的二重勒索。Pandora 勒索软件是否是一种新兴的恶意软件集成了目前勒索软件使用的所有技术?我们会在本文讨论:

1.该勒索软件如何试图逃避检测;

2.用于阻碍分析师的许多混淆和反分析技术;

3.如何使用多线程来加速处理;

4.如何处理文件系统;

5.哪些文件被加密。

Pandora组织

Pandora 勒索软件组织早在 2022 年 2 月中旬就出现了,并以企业网络为目标以获取经济利益。该组织在最近宣布他们从汽车行业的一家国际供应商那里获得了数据后,很快就被大众熟知。就在两周前,据报道,另一家汽车供应商也受到了未知勒索软件的攻击,导致世界上最大的汽车制造商之一暂停了工厂运营。攻击组织使用双重勒索的方法来增加对受害者的压力。这意味着他们不仅加密了受害者的文件,而且还将它们外泄,并威胁受害者尽快支付赎金,否则就公布数据。

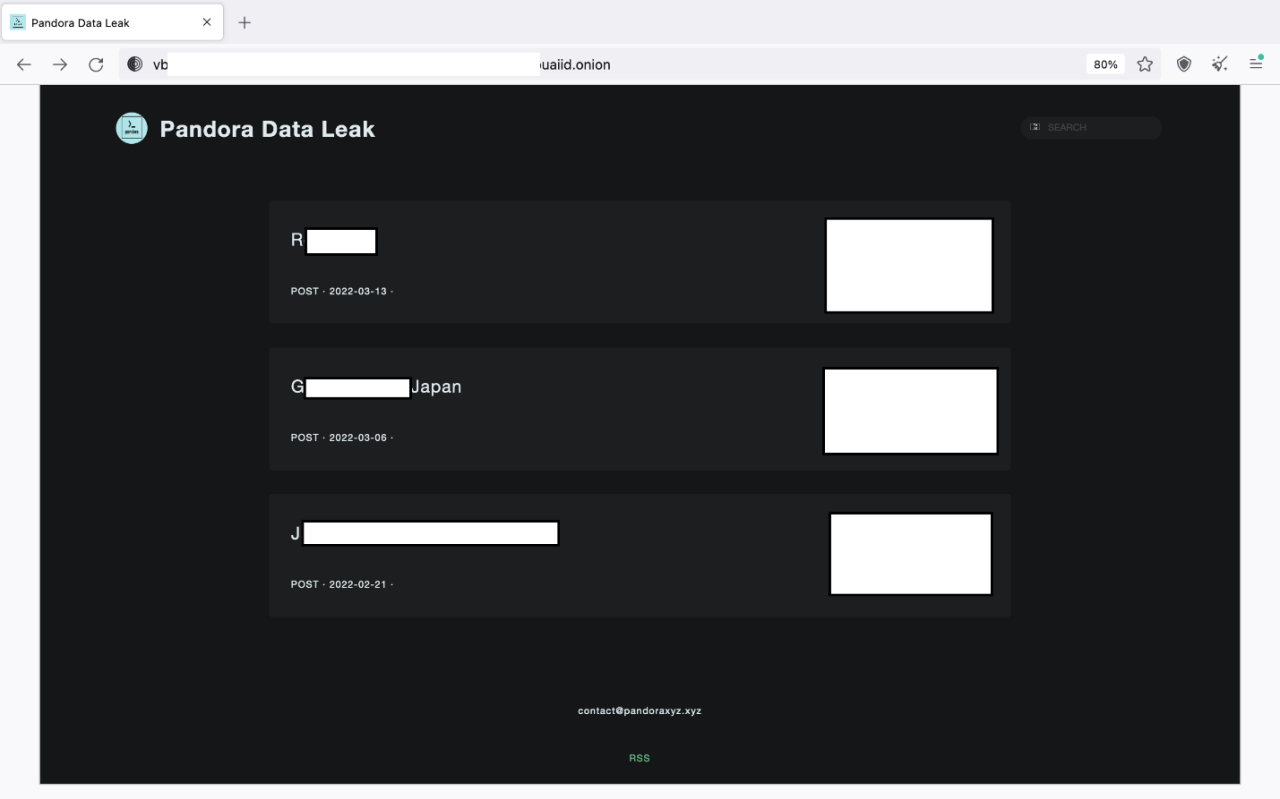

Pandora组织在暗网(TOR 网络)中有一个泄密网站,他们在那里公开泄漏数据,并导致相关用户被攻击。目前,有三家公司收到了这样的攻击,一家美国房地产中介公司、一家日本科技公司和一家美国律师事务所。

Pandora的泄密网站

恶意软件分析

研究人员使用SHA-256哈希5b56c5d86347e164c6e571c86dbf5b1535eae6b979fede6ed66b01e79ea33b7b分析了示例,它是一个64位Windows PE文件。这是勒索软件本身,所以当这个文件在攻击中被执行时,攻击者可能已经大量访问了受害者的网络,并且他们已经窃取了他们用来勒索的数据。此样本此示例不具备与攻击者进行通信的能力。它的唯一目的是查找和加密文件。然而,它以一种有趣而复杂的方式实现了这一点。

接下来,研究人员将讨论恶意软件的这些有趣的方面。

攻击流程

攻击步骤如下:

请注意,括号内的“T”后面的数字是指MITRE ATT&CK技术ID。

1.解压缩:样本是用修改过的UPX打包程序(T1027.002)打包的,所以第一步是将真实内容解压缩到内存并跳转。

2.互斥锁:它创建了一个名为 ThisIsMutexa 的互斥锁。

3.禁用安全功能:它可以删除 Windows 卷影副本 (T1490)、绕过 AMSI (T1562.001) 和禁用事件日志记录 (T1562.002)。稍后将详细介绍这些功能。

4.收集系统信息:GetSystemInfo() 用于收集本地系统的信息。

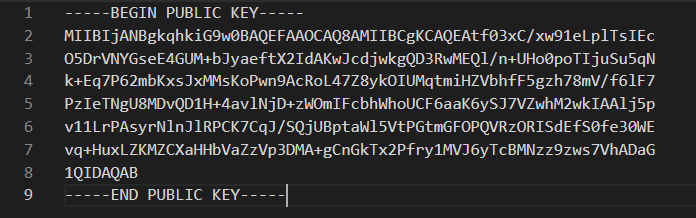

5.加载硬编码的公钥:恶意软件样本中的公钥是硬编码的,目的是进行加密。

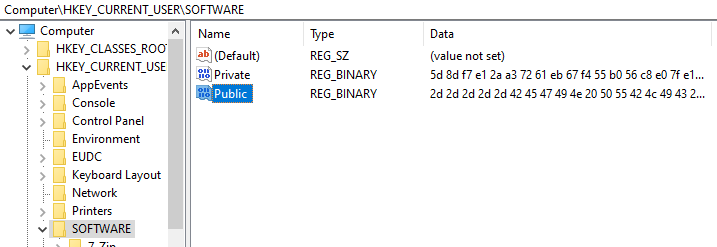

6.在注册表中存储私钥和公钥:生成一个私钥,硬编码的公钥和新生成的私钥都存储在注册表中(T1112)。

7.搜索驱动程序:它搜索系统上未安装的驱动程序,然后进行安装,最后加密(T1005)。

8.设置多线程:此示例使用工作线程来进行加密。

9.枚举文件系统:工作线程开始枚举已识别驱动程序的文件系统(T1083)。

10.删除赎金通知:赎金通知被释放在Restore_My_Files.txt中的每个文件夹中。

11.检查文件名黑名单:对于每个文件和文件夹,检查文件/文件夹名称的黑名单。如果文件/文件夹在黑名单上,则不会被加密。

12.检查文件扩展名黑名单:根据文件扩展名黑名单对每个文件进行检查,如果扩展名在列表中,则不会被加密。

13.解锁文件:如果文件被一个正在运行的进程锁定,示例将尝试使用Windows Restart Manager(T1489)解锁它。

14.加密文件:工作线程将加密(T1486)文件并将其写回原始文件。

15.重命名文件:加密完成后,文件被重命名为[original_filename].pandora。

防逆向工程技术

Pandora 勒索软件最重要的功能就是广泛使用了防逆向工程技术。这对于恶意软件来说并不是什么新鲜事,但 Pandora 在该功能上投入了很多。

利用压缩技术

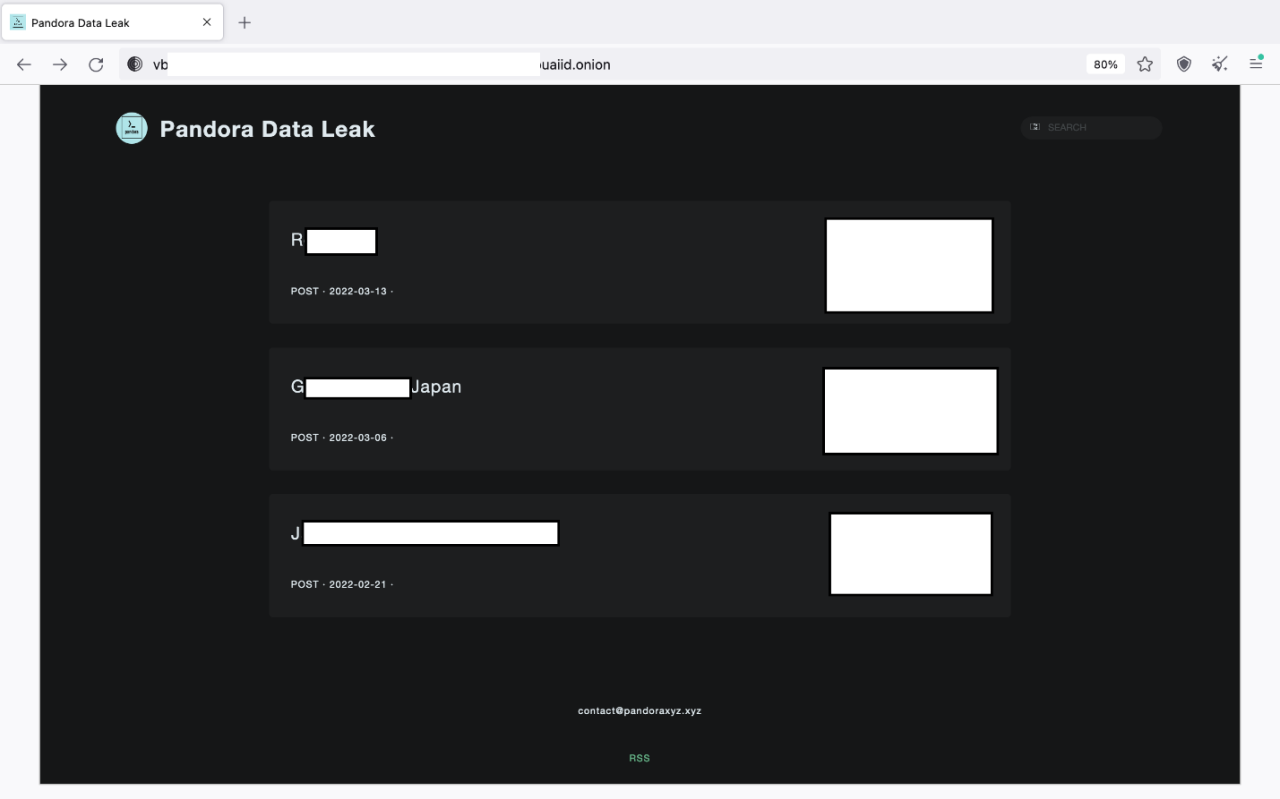

Pandora 使用经过改进的 UPX 压缩程序进行压缩,使用 Detect It Easy 可以轻松检测到UPX。

Detect It Easy 可以识别 UPX

但是,标准的 UPX 解压缩程序不起作用,这表明开发者对打包程序进行了修改,以确保不能使用现成的工具对其进行解压缩。

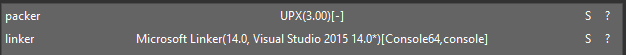

解压缩仍然相对容易,只需在调试器中从入口点向下滚动到代码末尾即可。代码将以一个跳转结束。这是典型的压缩程序,在将原始代码解压缩到内存中的某个位置后,它们会跳转到那里,而不是从主函数返回。

解压缩结束时的跳转

通过在末尾跳转处设置断点,我们可以从内存中转储 PE 文件,包括解压后的代码。使用转储文件,我们也可以静态分析勒索软件。

Control-Flow Flattening

JS代码混淆加密时,常用到“平展控制流”,英文称为:control flow flattening,即:控制流品平坦化。这是一种混淆技术,可以通过修改控制流来隐藏程序的结构。在最简单的情况下,它将每个函数的正常控制流替换为状态机,因此分析师很难快速了解每个函数的工作原理。 Pandora 使用更复杂的平展控制流,使控制流更加复杂。

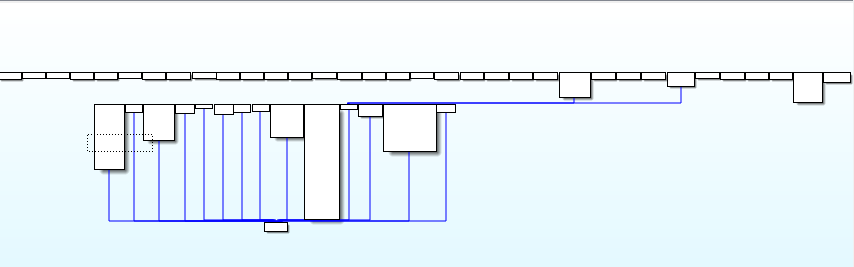

main() 概况

上图显示了解压缩代码中主函数的图形视图。我们可以看到它不像普通函数的控制流。它看起来像一个巨大的 switch-case 语句,它是实现状态机的平展控制流的结果。然而,在 Pandora 的案例中,大多数基本块根本没有连接。这是不透明操作的结果。基本块之间的大多数跳转都是在运行时计算的,如下图所示。

在运行时计算 jmp 的地址

第一个cmp指令检查状态机的当前状态,并根据状态机的当前状态计算基本块末尾jmp的rdx寄存器的值。由于这种静态分析工具,例如 IDA Pro 无法理解控制流将在何处继续,因此无法连接图 4 中的基本块。

模拟可以在一定程度上用于理解控制流,但调试必须广泛应用以确定执行流的方式。

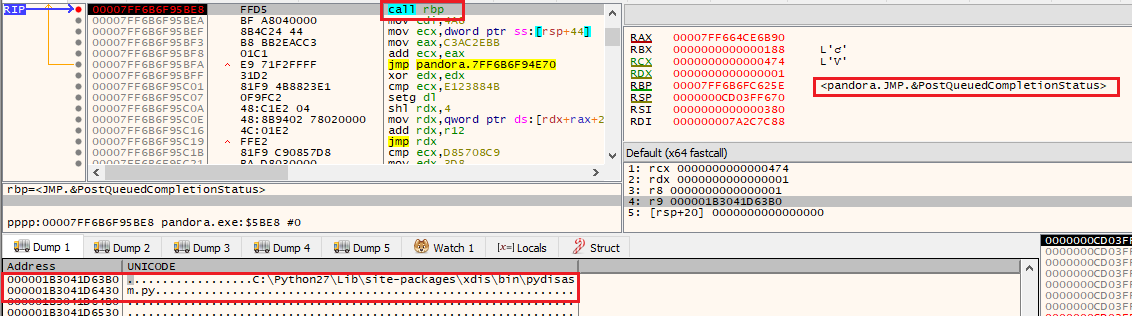

字符串编码

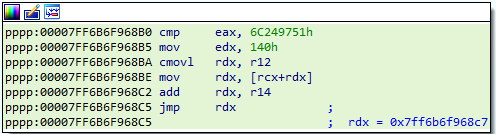

一些字符串可以在解压后的二进制文件中找到,但大部分来自静态链接库。但是,可以帮助我们理解代码中发生的事情的字符串是经过编码的。下图显示了如何调用其中一个字符串解密函数。

调用一个字符串解密函数

解密函数的地址(通过rax调用)和编码后的字符串的地址都是在运行时计算的。这样,当静态地查看这段代码时,就无法知道其中发生了什么。右边的注释是一个IDAPython脚本的结果,该脚本使用flare-emu项目来模拟代码并计算函数调用的地址,以及模拟解密函数。这个解决方案在恢复二进制中编码的字符串方面非常有效。解密函数实现异或解码。解密密钥与每个编码字符串一起存储。此外,该恶意软件还使用了多种解密功能。研究人员确定了用于字符串解码的14个独立函数。

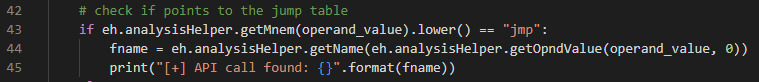

混淆函数调用

上一节已经提到,大多数函数调用不是调用直接地址,而是调用寄存程序。它的值是在运行时计算的。

如果我们以上图为例,rax 中的地址计算如下:

rax = *(*address_table_base + 638300900) - 1426601284)

如上所述,这是使用模拟解决的。通过模拟函数的执行,我们可以在CALL指令中计算寄存器的值。这样就可以大规模地解析函数调用。

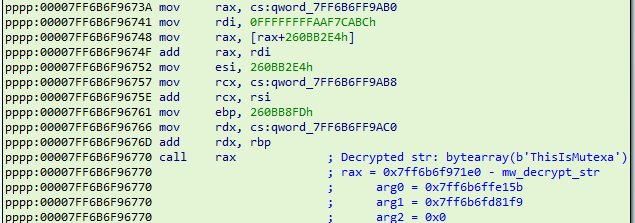

Windows API 调用混淆

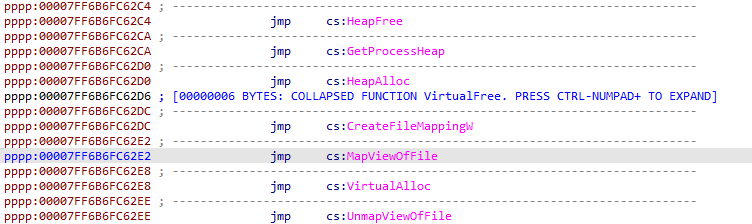

与其他恶意软件相反,Windows API 函数名称没有经过编码,而是使用了另一种混淆技术来隐藏它们的用法。如图 7 所示,Windows API 函数组织在一个跳转表中。在每个地址都有一个重定向到库函数的 jmp 指令。

Windows API 函数跳转表

解析 API 函数是在解析函数调用的相同flare-emu IDAPython 脚本中实现的。每当一个CALL [register]指向jmp指令时,而不是函数的开头,研究人员就假定它指向API函数跳转表。因此,研究人员使用跳转操作数的名称,并使用它为函数调用生成注释。

在模拟脚本中恢复 API 函数名称

脚本恢复到这是一个对OpenMutexA的函数调用

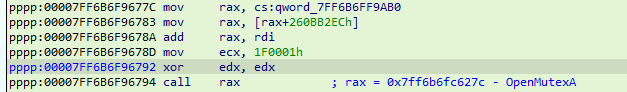

多线程

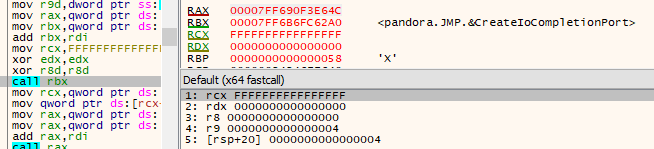

Pandora使用多个线程来加速加密进程。为此,它使用了Windows的IO完成端口概念。这允许线程等待一个文件/网络句柄出现在IO完成端口队列中,并处理它们。Pandora使用无关联的IO完成端口,并通过它使用OVERLAPPED结构发送任何数据。在这种情况下,驱动器和文件路径将被传递给线程来处理(枚举或加密)它们。IO完成端口是使用CreateIOCompletionPort() API函数设置的,如下图所示。通过传递INVALID_HANDLE_VALUE作为第一个参数(rcx = 0xffffffffffffffffff)和NULL作为第二个参数(rdx = 0x0),一个未关联的IO完成端口被创建。第四个参数是NumberOfConcurrentThreads,它被设置为4 (r9 = 0x4),定义了最多允许4个线程使用这个IO完成端口。

初始化 IO 完成端口

在此之后,主函数将启动新线程。线程之间的通信是使用 GetQueuedCompletionStatus() 和 PostQueuedCompletionStatus API 函数完成的。下图显示了如何将发现的文件(pydisas.py)放入带有PostQueuedCompletionStatus()的队列中。另一个线程将使用GetQueuedCompletionStatus()来执行这个任务,因为它接收到一个文件的完整路径,所以它将对该文件进行加密和重命名。

将文件路径发布到 IO 完成端口的队列

重启管理程序

重新启动管理程序是Windows 的一个功能,可减少安装和更新期间所需的重新启动次数。重新启动的原因通常是因为需要更新的文件被正在运行的进程锁定。 Restart Manager 可以保存状态并停止锁定进程以解锁目标文件。一旦更新完成,它可以再次恢复锁定进程。 Pandora 使用重启管理程序来确保即使是当前被锁定的文件也会被加密。对于每个文件,执行以下进程:

1.使用 RmStartSession() 创建重启管理程序会话;

2.使用 RmRegisterResource() 将目标文件注册为资源;

3.使用 RmGetList() 检查目标文件是否被任何进程锁定;

4.如果是,终止锁定进程;

5.使用 RmEndSession() 结束重启管理程序会话;

加密

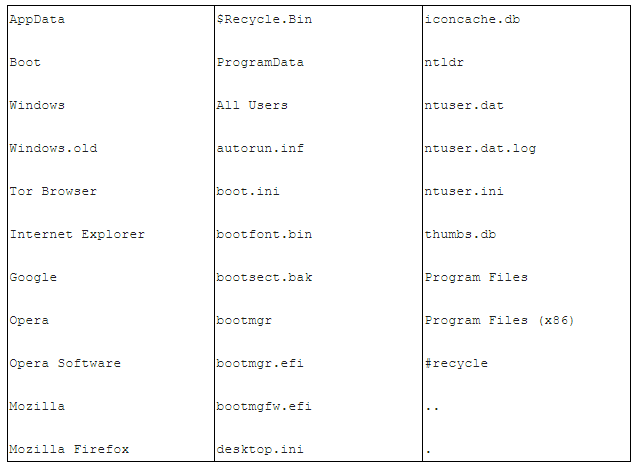

在文件被加密之前,Pandora 会执行以下检查以确保它不会导致设备无法运行。根据以下文件和文件夹名称的黑名单检查每个目标文件。如果目标文件在列表中,Pandora 将不会对其进行加密。

将每个目标文件与下面的文件扩展名列表进行比较。如果文件的扩展名在列表中,该文件将不会被加密:

.hta .exe .dll .cpl .ini .cab .cur .drv .hlp .icl .icns .ico .idx .sys .spl .ocx

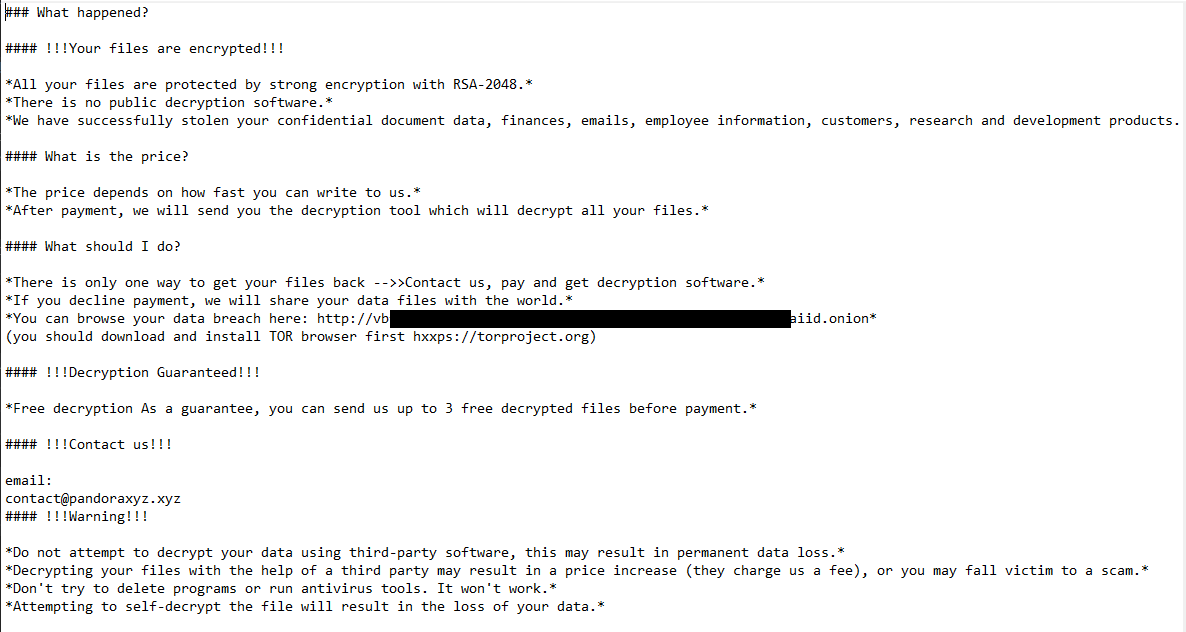

如下图所示,赎金通知承诺使用 RSA-2048 加密。恶意软件附带硬编码的 RSA-2048 公钥证实了这一说法。

赎金通知

硬编码的 RSA 公钥

同时会生成一个私钥,这两个私钥都存储在HKCU\SOFTWARE\[private,Public]的注册表中。

密码密钥存储在注册表中

解压后的二进制文件包含静态链接的 Mbed TLS 加密库。

一旦文件在内存中被加密,它就会被写入磁盘。之后,该文件被重命名为以 .pandora 结尾的扩展名。

禁用安全功能

Pandora 勒索软件能够禁用目标设备上的一些安全措施。

删除卷影副本

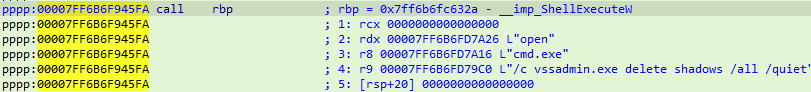

与许多其他勒索软件一样,Pandora 删除了 Windows 卷影副本,这可以帮助操作员将设备恢复到感染前的状态。下图显示了使用 runtime(T1059) 中的参数调用 ShellExecuteW()。我们可以看到它使用了 vssadmin.exe。

使用 ShellExecuteW 删除卷影副本

AMSI绕过

AMSI (anti - ware Scan Interface)允许安全产品更好地与Windows集成,能够扫描各种不同的对象,如PowerShell脚本、JavaScript、VBScript等。通过绕过AMSI,恶意软件可以绕过运行的安全机制。

Pandora 通过修复内存中 amsi.dll 中的 AmsiScanBuffer() 函数来绕过 AMSI。

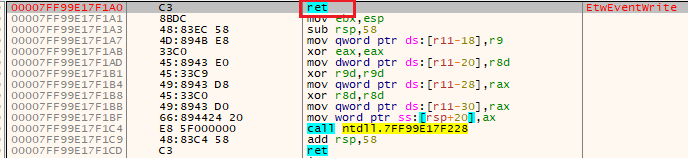

禁用事件日志

与绕过 AMSI 类似,Pandora 通过修复 Windows 内核 (ntdll.dll) 中的 EtwEventWrite() 函数来禁用 Windows 事件跟踪 (ETW) 功能。下图显示函数的第一个字节被替换为 0xC3,即 ret 指令。这使得EtwEventWrite()函数无用,因为在每次调用之后,它会立即返回,而不会记录事件。

修复 EtwEventWrite 函数以立即返回

总结

新出现的Pandora 勒索软件包含最先进的勒索软件功能。通过各种混淆方法来缓解分析,另外攻击者还注意解锁文件以保证最大的加密覆盖率,同时仍然允许设备运行。除此之外,研发人员还配置了很多绕过安全产品的功能。目前没有证据表明 Pandora 以勒索软件即服务 (RaaS) 的形式运行,但它们很可能正朝着这个方向发展。当前的攻击和泄漏可能是他们在博取眼球的一种方式,如果他们以后采用 RaaS 模型,他们可以利用这一点。

本文翻译自:https://www.fortinet.com/blog/threat-research/looking-inside-pandoras-box如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh