各位 FreeBufer 周末好~以下是本周的「FreeBuf 周报」,我们总结推荐了本周的热点资讯、优质文章和省心工具,保证大家不错过本周的每一个重点!

热点资讯

1、Atlassian 解决了一个关键的 Jira 身份验证绕过漏洞

2、伊朗宣布挫败针对公共服务的大规模网络攻击

3、谷歌修复了 VirusTotal 平台的高危 RCE 漏洞

4、对俄罗斯宣战以来,匿名者累计泄露 5.8TB 数据

5、借由 Hack DHS 计划,美国国土安全部系统发现了 122 个安全漏洞

6、俄乌争端致使 DDoS 攻击达到历史最高水平

7、实锤!可口可乐证实受到网络攻击并开展调查

8、美国悬赏 1000 万美元,征集 6 名俄罗斯沙虫组织成员线索

9、官方通告,北京健康宝遭境外网络攻击

10、研究发现,支付赎金只占勒索攻击事件总损失的 15%

优质文章

1、Gartner 2022 安全与风险趋势

3 月初,Gartner 确认了 2022 年的七大安全与风险趋势。Gartner 表示,安全和风险管理领导者需要应对七大趋势,才能保护企业不断扩张的数字足迹免受 2022 年及以后新威胁的影响。

Gartner 研究副总裁 PeterFirstbrook 表示:“全球企业正面临着复杂的勒索软件攻击、针对数字供应链的攻击和深层漏洞。此次疫情加快了混合工作模式的发展和上云速度,这给 CISO 提出了一道难题:如何保护日益分散化的企业,同时解决资深安全人员的短缺问题。【阅读原文】

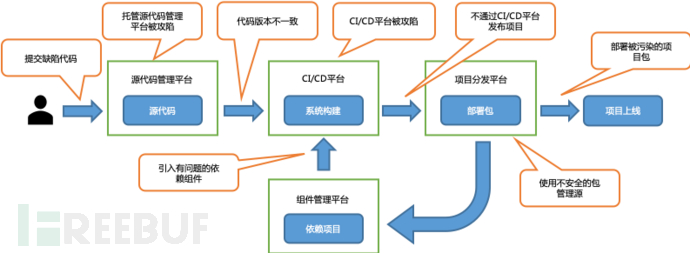

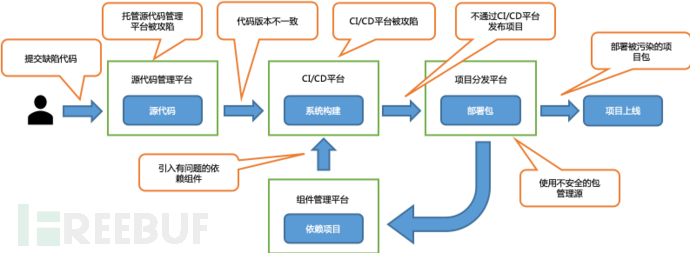

2、软件成分安全分析(SCA)能力的建设与演进

随着 DevSecOps 概念的逐渐推广和云原生安全概念的快速普及,研发安全和操作环境安全现在已经变成了近两年行业非常热的词汇。在研发安全和应急响应的日常工作中,每天都会收到大量的安全风险信息,由于目前在系统研发的过程中,开源组件引入的比例越来越高,所以在开源软件治理层面需要投入很多精力。但是由于早期技术债的问题,很多企业内部在整个研发流程中对使用了哪些开源组件,这些开源组件可能存在严重的安全隐患等相关的问题几乎是没有任何能力去收敛,所以多年前的 SCA(Software Composition Analysis 软件成分分析)技术又重出江湖,变成了这一部分风险治理的神器。本文主要探讨的范围是利用 SCA 技术实现对开源组件风险治理相关能力的建设与落地。【阅读原文】

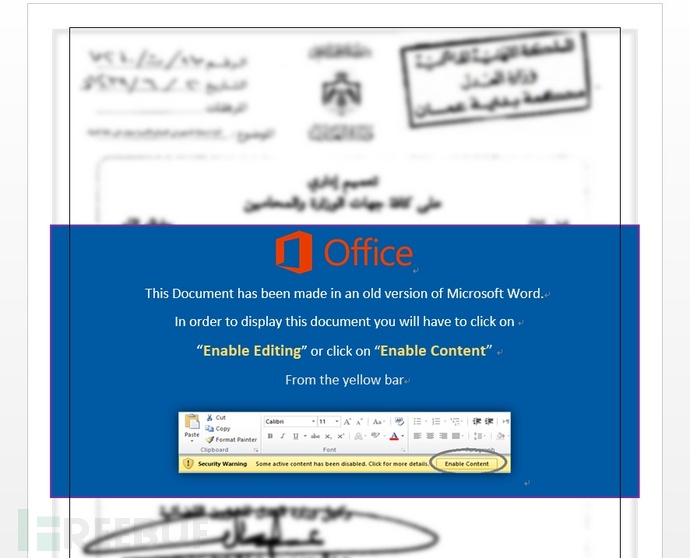

3、深度剖析 MuddyWater 武器库之 POWERSTATS 后门

MuddyWater APT 组织于 2017 年 2 月被 Unit42 披露命名,被认为是来源于伊朗的 APT 组织,主要针对中东地区进行攻击。该组织早期的攻击活动与 FIN7 组织有关联,但由于其动机完全不同所以被划分为两个不同的组织。MuddyWater 组织的攻击通常始于向组织发送有针对性的电子邮件,然后从该组织内受感染的系统中窃取合法文件,然后将其武器化并分发给其他受害者。其攻击的特点是善于使用高度混淆的PowerShell 后门,被称为 POWERSTATS。 MuddyWater 自被披露以来一直活跃,不断有安全公司披露相关新样本及其后门新变种,其攻击TTP也在不断更新。2018 年 5 月以来其主要目标转移为中东地区的国家的电信和 IT 服务行业、政府机构和军事实体等。【阅读原文】

4、从电信网络诈骗角度剖析,诈骗资金是如何流转的?

近年来,随着我国经济社会向数字化快速转型,犯罪结构发生了根本性变化,传统犯罪持续下降,以电信网络诈骗为代表的新型犯罪快速上升成为“主流”,严重阻碍了我国数字经济的健康发展。面对严峻的电信网络诈骗现状,公安部陆续开展了各类专项行动,国家反诈中心去年共紧急止付涉案资金 3200 余亿元,拦截诈骗电话 15.5 亿次、成功避免 2800 余万名民众受骗。

本文从电信网络诈骗手法、洗钱方式、产业链为切入点,深度剖析电信网络诈骗背后衍生的洗钱产业,对相关反制手段、思路予以探讨,望能起到抛砖引玉的目的,集思广益。【阅读原文】

5、谷歌 Project Zero 报告披露 2021 年 0-day 漏洞利用全球趋势

“Project Zero”是一项由谷歌成立的互联网安全项目,成立时间为 2014 年 7 月。该团队主要由谷歌内部顶尖安全工程师组成,旨在发现、追踪和修补全球性的软件安全漏洞。自 2019 起,团队每年会对过去一年内检测到的 0-day漏洞在野利用进行回顾并发布报告。2021年内,“Project Zero”共检测并披露了 58 个在野外的 0-day 漏洞,这一数字创下了项目 2014 年成立以来的新纪录。本篇报告中,“Project Zero”团队详细向我们介绍了被检测到的 58 个 0-day 漏洞的类型和攻击模式,并分析了 2021 年 0-day 数据暴增的原因。另外,在报告中,我们也可以清晰地看到团队在 2022 年的工作方向。【阅读原文】

省心工具

1、如何使用 linWinPwn 自动枚举活动目录并检测安全漏洞

linWinPwn 是一个功能强大的 Bash 脚本,能够帮助广大研究人员以自动化的方式实现活动目录枚举以及安全漏洞扫描。该脚本基于很多现有工具实现其功能,其中包括:impacket、bloodhound、crackmapexec、ldapdomaindump、lsassy、smbmap、kerbrute和adidnsdump。【阅读原文】

2、如何使用 Uncover 通过多个搜索引擎快速识别暴露在外网中的主机

Uncover是一款功能强大的主机安全检测工具,该工具本质上是一个Go封装器,并且使用了多个著名搜索引擎的API来帮助广大研究人员快速识别和发现暴露在外网中的主机或服务器。该工具能够自动化完成工作流,因此我们可以直接使用该工具所生成的扫描结果并将其集成到自己的管道工具中。当前版本的Uncover支持Shodan、Shodan-InternetDB、Censys和Fofa搜索引擎API。【阅读原文】

3、如何使用 GitBleed 从 Git 库镜像中提取数据

GitBleed 是一款针对 Git 库镜像的安全检测工具,该工具包含了多个 Shell 脚本,可以帮助广大研究人员下载克隆的 Git 库和 Git 库镜像,然后从中提取各种数据,并分析两者之间的不同之处。【阅读原文】

如有侵权请联系:admin#unsafe.sh