概述

Andariel 团伙被韩国金融安全研究所(Korean Financial Security Institute)归属为Lazarus APT组织的下属团体。该团体主要攻击韩国的组织机构,尤其是金融机构,以获取经济利益和开展网络间谍活动。

近日,奇安信威胁情报中心红雨滴团队在日常的威胁狩猎中捕获到一批与Andariel相关的攻击样本,均为PE可执行文件。根据这批样本上传VT的时间可知相关攻击活动至少从今年2月份开始发起。

攻击样本可以分为两类:一类是内存中解密并加载后续载荷的加载器,加载的内容包括后门和浏览器窃密程序;另一类是用Go语言编写的下载器,向C2服务器回传收集的主机信息然后下载PE文件并执行。大部分Go下载器目前在VT上的检出数量仍然较少,仅为个位数,这可能是攻击者选用Go开发恶意软件的一个原因。

样本信息

本次捕获到的加载器类恶意样本信息如下。

MD5 | 文件类型 | VT初次上传时间 |

079b4588eaa99a1e802adf5e0b26d8aa | pe exe 64-bit | 2022-04-20 03:59:13 UTC |

47791bf9e017e3001ddc68a7351ca2d6 | pe exe 64-bit | 2022-04-21 08:37:27 UTC |

1875f6a68f70bee316c8a6eda9ebf8de | pe exe 64-bit | 2022-04-22 04:43:01 UTC |

下载器类恶意样本信息如下。

MD5 | 文件名称 | 文件类型 | VT初次上传时间 |

5be1e382cd9730fbe386b69bd8045ee7 | iexplore.exe | pe exe 64-bit | 2022-04-22 02:10:17 UTC |

2e18350194e59bc6a2a3f6d59da11bd8 | - | pe exe 32-bit | 2022-02-04 18:48:06 UTC |

3bd22e0ac965ebb6a18bb71ba39e96dc | scsetup_original.exe | pe exe 32-bit | 2022-02-05 07:10:11 UTC |

17c46ed7b80c2e4dbea6d0e88ea0827c | OneNoteAuth.exe | pe exe 32-bit | 2022-02-08 09:40:17 UTC |

85f6e3e3f0bdd0c1b3084fc86ee59d19 | OneNoteAuth.exe | pe exe 32-bit | 2022-02-18 08:06:41 UTC |

样本分析

加载器

以样本079b4588eaa99a1e802adf5e0b26d8aa为例进行分析,加载器的核心功能如下。

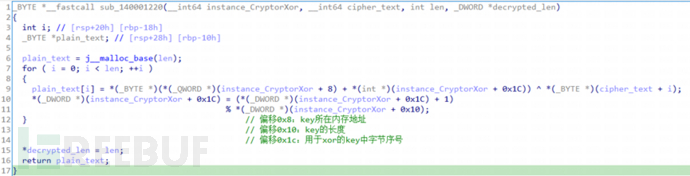

API字符串和后续载荷均通过程序中CryptoXor类的方法进行解密,解密操作由函数sub_140001220完成。

经过加密的后续载荷放置在文件尾部,通过对原始文件头长度和各段长度求和进行定位。以该样本为例,样本最后一个段的数据在0x26800处结束,从文件偏移0x26800开始的4个字节表示后续载荷长度,这里是0x41e00,紧跟其后的是加密之后的载荷。

后续载荷解密得到PE文件

调用函数sub_140004AA0在内存中加载并执行该PE文件。

PE为后门程序,DES解密3个字符串得到C2服务器的IP地址,实际有效的IP为109.248.144.155,端口为8443和8080。

后门有7种功能,每个后门功能均以C++类的方式实现,各个类的名称和对应的主要功能分别如下。

后门功能类名 | 主要功能 |

ModuleUpdate | 自删除 |

ModuleInformation | 获取主机相关的各类信息 |

ModuleShell | 远程shell,命令执行 |

ModuleFileManager | 文件管理 |

ModuleKeyLogger | 键盘记录 |

ModuleSocksTunnel | 建立代理中继 |

ModuleScreenCapture | 截屏 |

样本1875f6a68f70bee316c8a6eda9ebf8de内存加载的PE同样也是后门,C2服务器为“mail.usengineergroup.com”,连接端口为8443,域名解析的IP为109.248.144.136,与前面提到的C2服务器IP地址在一个C段网络中,后门功能包括除ModuleKeyLogger之外的6种。

样本47791bf9e017e3001ddc68a7351ca2d6加载的PE主要功能为窃取Opera和Chrome浏览器中保存的密码。

下载器

通过C2服务器109.248.144.155,我们发现了另一个与之通信的攻击样本,该样本为Go语言开发的PE文件,样本信息如下。

文件名 | iexplore.exe |

MD5 | 5be1e382cd9730fbe386b69bd8045ee7 |

C2 | hxxp://109.248.144.155/login.php |

样本首先隐藏程序的控制台窗口,检查互斥量"obtaink_shrimp"。设置全局变量main_gstrIniFilePath为”thumbcache_2022.db”的文件路径,该文件用来保存样本采集的主机信息。

如果thumbcache_2022.db文件存在,则样本直接从文件中提取主机信息,否则收集主机信息,并保存在该文件中。

样本通过调用bcdedit程序的执行结果判断当前用户是否具备管理员权限。该系统程序只有具备管理员权限的用户才能正常运行。

如果用户具备管理员权限则通过添加计划任务实现持久化,计划任务的名称为"Microsoft\\Windows\\Nahimic Interface Coperation"。对于普通用户则调用powershell在开机自启动目录下添加链接文件实现持久化,链接文件名称为“OneNoteAuth.lnk”。

收集的主机信息包括:主机名和用户名、操作系统版本与位数、杀软信息、MAC地址、局域网IP地址。每种信息经过base64编码之后再用”|”分隔从而拼接在一起,拼接后的字符串保存在全局变量main_gstrPCInfo中,写入thumbcache_2022.db文件中的主机信息用换行符分隔。

在函数main_GetVaccineInfo中,杀软信息通过释放的powershell脚本“detectav1.ps1”获取。

获取到主机相关信息后,进入循环,通过main_ClientThrea函数与C2通信。向hxxp://109.248.144.155/login.php发送POST请求回传主机信息,主机信息拼接在”mem_id=1260&data=”之后。

从C2获取后续载荷写入全局变量main_gstrSecondTroyPath指向的文件路径,文件名为“NahimicInterface.exe”,并修改文件开头两字节为”MZ”,然后执行该文件。由于URL现已无法访问,故无法获取到后续载荷进行分析。

溯源关联

根据代码相似性,可以将这批攻击样本归属到Lazarus组织下属团体Andariel。加载器样本对应Kaspersky在2021年6月披露Andariel攻击活动报告[1]中的第三阶段载荷,不过解密内嵌载荷的方式有些不同。

在本次捕获的下载器样本所加载的后门中,C2地址通过DES解密得到,后门以TCP连接C2通信时,会发送字符串”HTTP 1.1 /index.php?member=sbi2009 SSL3.3.7”,可能是为了伪装为https流量。

Kaspersky在报告中提到Andariel所用后门的三个C2地址通过DES解密得到,在连接C2时会发送字符串”HTTP 1.1 /member.php SSL3.4”,这些都与此次捕获到的下载器样本相符,并且也有相同的后门指令。

另外,本次捕获的下载器样本也与Anlab在2021年11月披露Lazarus攻击工具的报告[2]中提到的一类下载器相似。该下载器回传给C2的数据格式同样是将收集的各类主机信息经过base64编码后再用”|”符号拼接起来。

总结

基于代码相似性,可以认为本次捕获到的加载器和下载器攻击样本来自Lazarus APT组织,攻击者开始借助Go语言编写恶意软件以避开安全软件的检测,不过目前暂不清楚相关攻击活动针对的具体目标和发起初始攻击的入口点。

APT组织攻击一直以来对于国家和企业来说都是一个巨大的网络安全威胁,通常由某些人员精心策划,针对特定的目标。出于商业或政治动机,针对特定组织或国家,并要求在长时间内保持高隐蔽性进行攻击。

因此,奇安信红雨滴团队在此提醒广大用户,切勿打开社交媒体分享的来历不明的链接,不点击执行未知来源的邮件附件,不运行夸张标题的未知文件,不安装非正规途径来源的APP。做到及时备份重要文件,更新安装补丁。

IOCs

MD5

079b4588eaa99a1e802adf5e0b26d8aa

47791bf9e017e3001ddc68a7351ca2d6

1875f6a68f70bee316c8a6eda9ebf8de

5be1e382cd9730fbe386b69bd8045ee7

2e18350194e59bc6a2a3f6d59da11bd8

3bd22e0ac965ebb6a18bb71ba39e96dc

17c46ed7b80c2e4dbea6d0e88ea0827c

85f6e3e3f0bdd0c1b3084fc86ee59d19

bdece9758bf34fcad9cba1394519019b

d0e203e8845bf282475a8f816340f2e8

5130888a0ad3d64ad33c65de696d3fa2

b1c1d28dc7da1d58abab73fa98f60a83

5c6f9c83426c6d33ff2d4e72c039b747

C2

109.248.144.155:{8443, 8080}

mail[.]usengineergroup.com (109.248.144.136:8443)

hxxp://109.248.144.155/login.php

hxxp://155.94.210.11/covid/login.php

hxxp://45.57.245.17/member/login.php

hxxp://193.56.28.32/voris/view.php

参考链接

[1] https://securelist.com/andariel-evolves-to-target-south-korea-with-ransomware/102811/

[2] https://asec.ahnlab.com/wp-content/uploads/2021/11/Lazarus-%EA%B7%B8%EB%A3%B9%EC%9D%98-NukeSped-%EC%95%85%EC%84%B1%EC%BD%94%EB%93%9C-%EB%B6%84%EC%84%9D-%EB%B3%B4%EA%B3%A0%EC%84%9C.pdf

如有侵权请联系:admin#unsafe.sh