0x01 事情概述

前一段时间接到了销售给过来的消息说某单位服务器出现问题了,但是出问题的是某云服务器,出现外联德国的行为,告警行为远控,可能没有日志,还比较急,让先支持处置,有可能的话帮忙溯源好抓人,给了个处置对的第三方师傅。

0x02 分析

毕竟给的信息是外联远控,如果是外联的情况下一般就要考虑是否是灰黑产,这种情况下出现在个人终端的可能下要大于服务器,所以这个时候基本上就是杀毒,沙箱运行看是否会出现外联行为,如果是远控类木马的情况下,一般服务器被上传的可能性比较高,钓鱼类的可能是个人终端,这是基于服务关系来分析的。

0x03 远程处置

第三方老师傅给了个vpn让先给远程看一下,正常情况下肯定是先要考虑备份镜像,在镜像中做操作,如果需要备份镜像的话这里我推荐使用``FTK``,备份之后再转格使用vm打开就ok了,比较容易上手操作。在物理机上直接操作会破坏证据,但是根据给的外联地址去进行信息搜集肯定是攻击者挂的代理地址,没有实际意义,没有高交互的蜜罐的条件下想要实现反制和溯源的基本上是没有可能的。

0x04 排查

火绒杀毒

windows日志查询

eventvwr

发现日志并未被清除,如果说是实现了远控,起码就操作者行为来讲,还是讲武德的。

windows日志分为五类

应用程序日志 安全日志 Setup日志 #安装日志 系统日志 Forwarded Events日志 #转发日志

这里主要看应用程序日志和安全日志即可,应用程序日志即安装应用程序产生的事件,安全日志主要记录用户操作产生的日志,例如登入/登出,清除日志等。

事实上并没有异常的登录事件,从出现问题到服务器关掉的登录事件以及操作日志来说也没有问题

查看定时任务

翻了一遍定时任务并未有新创建的定时任务

熟悉winserver2012的都清楚装机初始的自动任务都存在,另外无其他特殊的计划任务。

net user

无新增用户

就单纯从业务来讲,不牵涉到内网部分,所以也根本不担心内网横向的风险。断网条件下是无法通过查看连接状态判断是什么程序触发的,分析业务盘的文件

这个时候服务没有起,可以发现使用的中间件,jar包是2017年的,但是有没有打补丁不清楚,因为我没找到的patch文件以及其它像是weblogic的补丁jar包,这里可能会有人有疑问,没看见包就没打补丁么,不接受杠精提问,只是分析而已,这个时候跟开发和运维对接可以确定中间件服务对公网有映射,查看文件目录,因为查杀结果并没有出来,在文件目录下发现存在恶意文件

冰蝎马不是吗?

但是问题来了文件的属性日期不会欺骗人,出现问题的时间是今年,但是这个文件属性是去年的,这就有点儿意思了,除非还有一种可能,有其它木马或者说是之前被利用未告警的。查看杀毒结果

找到文件分析,该木马家族:CoinMiner的行为特征

根据情报库去找

归属地是德国的,其实这种情况下已经可以交差了。但是令我比较在意的是中间件的RCE,因为涉及到数据问题,第三方的师傅要求到单位使用镜像内网复现。

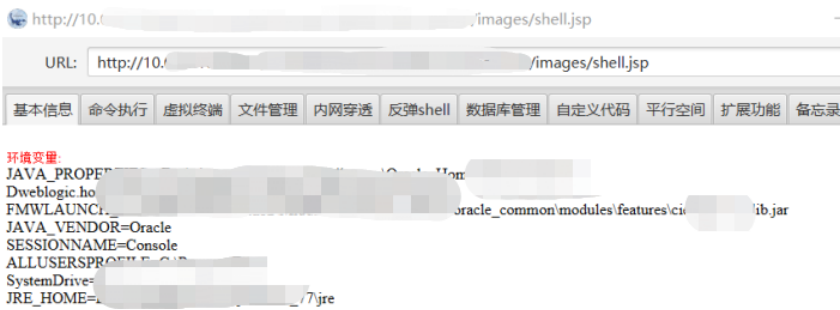

确实找到了上传点,确定上传路径

xxx/xxx/x/x/x/x/x/x/mages/shell2.jsp

http://10.xxxxxxxxxxxxxxxxxx/images/shell2.jsp

连接木马可成功

这时候有从云厂商那里要来的日志,量很少,但是没有关于weblogic利用的日志

这是比较有意思的,到这里其实只有一种情况,服务器是去年被入侵的,但是收到的通知是异常外联远控,可能只是基于情报库而不是从很长一段时间的监测为根据,只能说是意外发现了。

合天网安实验室实验推荐:

了解常用的内存镜像取证工具的使用,包括Dumplt、FTK Imager、Belkasoft RAM Capture和Dump镜像内存提取工具。

链接:https://www.hetianlab.com/expc.do?ec=ECID6a2f-ed6f-4f85-9363-731535a5c3c4&pk_campaign=weixin-wemedia#stu

征集原创技术文章中,欢迎投递

投稿邮箱:[email protected]

文章类型:黑客极客技术、信息安全热点安全研究分析等安全相关

通过审核并发布能收获200-800元不等的稿酬。

如有侵权请联系:admin#unsafe.sh