大家好!这个Bypass OTP有点有趣,你会学到很多东西,希望能学到很多东西。

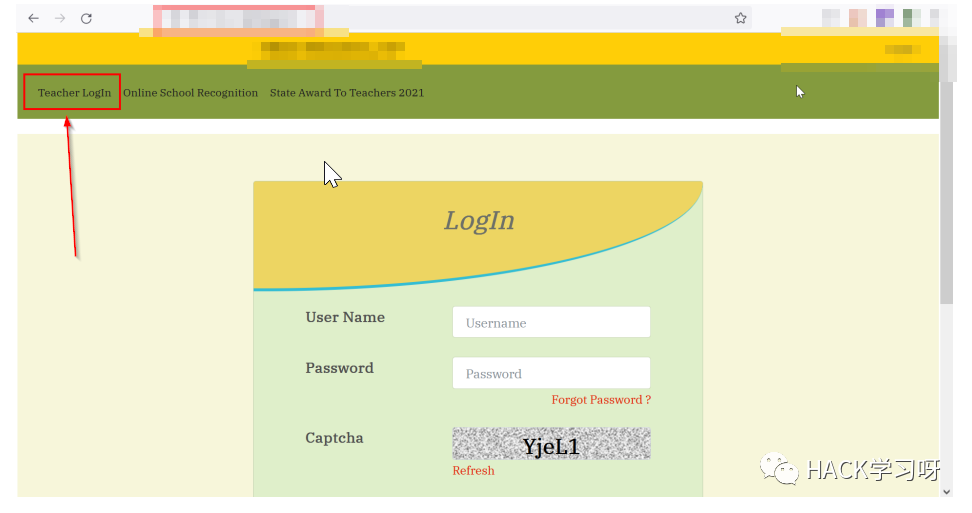

所以我正在浏览这个网站,它实际上处理教师的登录和教育内容(政府网站)。让我们称这个网站为“example.com”。

为了以教师身份登录,您需要提供注册的手机号码,然后 example.com 将对其进行验证。我家里有一些成员在教育部门,所以我尝试了他们的号码,并在完成验证后能够登录。

然后我想让我们尝试绕过这个验证过程。幸运的是,我在Web应用程序的脚本中得到了一个联系电话(另一个缺陷!==>隐藏的宝藏)。

我点击了老师的登录名,并输入了我在脚本中找到的联系电话(比如受害者的号码)。

当我点击“验证”按钮的那一刻,屏幕上弹出了一个发送OTP的新屏幕(如果我输入我的手机号码并点击验证,那么它将不允许我继续,因为我没有在这个门户中注册为老师)现在如果我点击发送OTP,那么OTP将到达受害者的号码,但我将无法看到它。

我尝试在Burp中拦截请求,以查看响应包中是否泄漏OTP,但没有运气。然后,我打开同一页面的 inspect 元素,并调查了手机号码字段。从屏幕截图中可以看出,它显示手机号码字段已“禁用”。我将状态更改为“已启用”,并且能够编辑手机号码。

此时,我已经使用受害者的手机号码进行了验证,我唯一需要的是OTP才能继续前进。启用手机号码字段后,我用我的手机号码更改了受害者的手机号码,然后点击“发送OTP”按钮。

你猜怎么着!!我在我的号码上收到了OTP。很快,我进入了OTP。

我输入OTP的那一刻,就登录了受害者的帐户,具有完全访问权限。

Web 应用程序的问题:

1.手机号码在脚本代码中公开2."验证"过程正在验证服务器端的手机号码,但“发送OTP”未验证,这导致我在我的号码上获得了OTP。3.进一步我尝试了,该应用程序也容易受到OTP暴力破解。

迅速制定了POC并将其报告给NCIIPC,收到了他们安全部门的响应。很高兴挖掘漏洞和保护应用程序安全。

保持好奇心!!

推荐阅读:

实战 | 记一次观看YouTube视频,收获一枚价值4300美金的SQL注入

点赞,转发,在看

原文地址:点击阅读原文即可跳转

由HACK整理翻译,如需转载请注明来源

如有侵权请联系:admin#unsafe.sh