官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

如今隐匿在网络中的攻击者也广泛使用类似的手段,将秘密信息隐藏在不被人怀疑的文件、会话通信中,这种通信方式就是“隐蔽隧道通讯”。

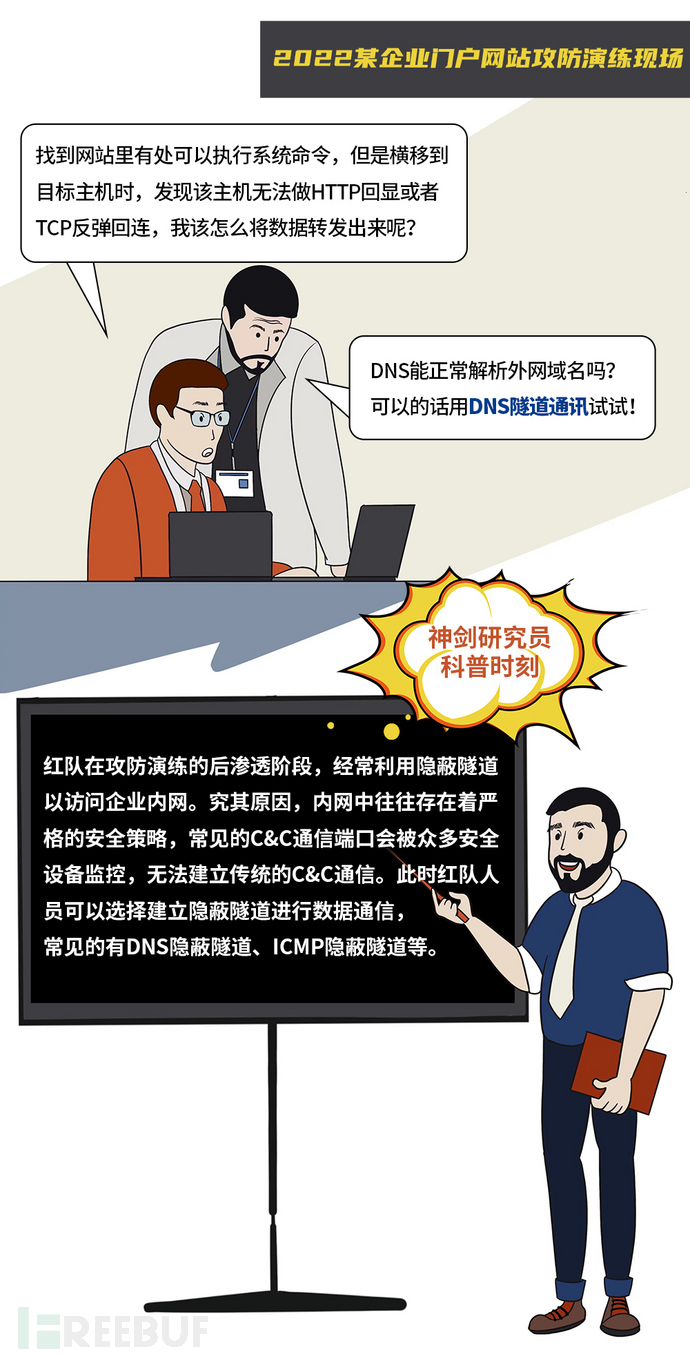

下面引用一个真实的攻防演练场景来看看隐蔽隧道的攻击与检测是如何进行的。

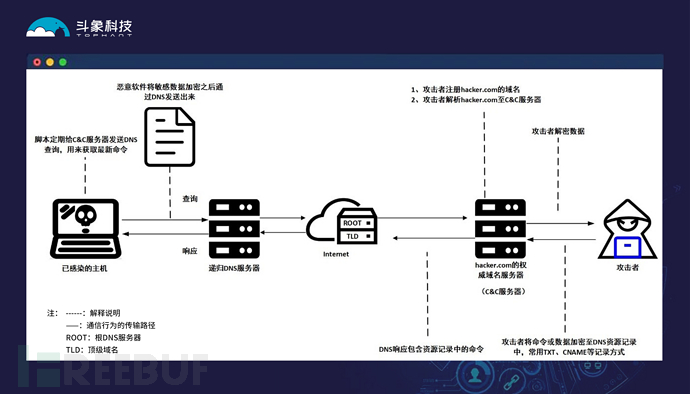

DNS解析是把域名指向网站空间IP,让人们通过注册的域名可以方便地访问到网站的一种服务。

DNS隧道是指直接将要传递的数据通过DNS报文进行传输。大多数安全防护设备对DNS流量是默认放行的,攻击者利用这一漏洞来偷运数据,以构建一个非常隐蔽的命令控制信道。

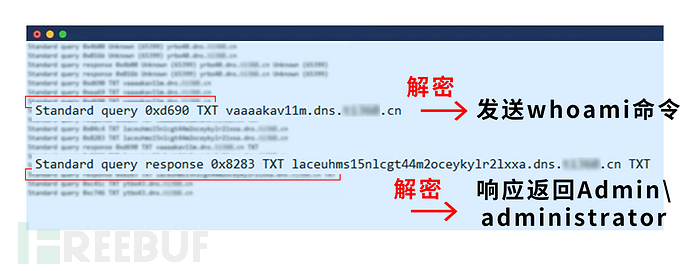

红队将相关域名委派至C&C服务器,并在该主机上搭建DNS隧道服务端。当有用户发送域名解析请求时,该主机便会解析该DNS的请求,完成数据接收;若是需要向用户发送指令,则将指令加密编码后传输给用户,用户接收到DNS响应,解析响应内容数据完成指令接收,此时便实现了隐蔽隧道的双向通信。

双向的隐蔽隧道通常需要在目标主机安装恶意程序,然后通过主动或者被动方式与C&C服务器通信,常见的工具有CobaltStrike、dnscat2以及iodine等。

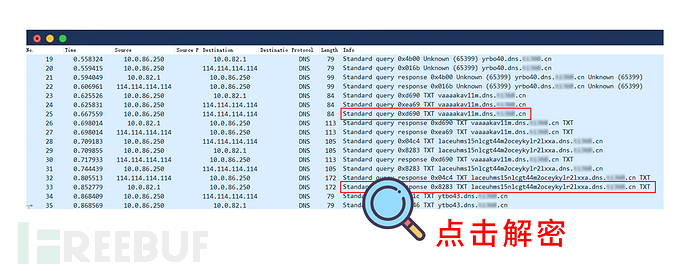

如图所示,为某内网主机被安装DNS隐蔽隧道工具,运行后产生的恶意流量。

下滑查看解密结果

下滑查看解密结果

下滑继续查看告警

下滑继续查看告警

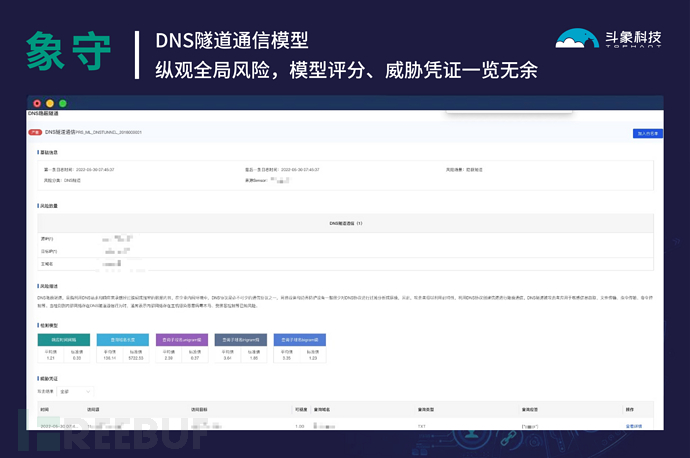

象守采用机器学习技术,规避特征型检测的漏报风险,利用漏洞盒子与象守平台在攻防演练过程中积累的真实正负样本数据,汇集并精选众多有效信息,构建了一套针对ICMP、DNS等协议的隐蔽信道通讯检测模型。

以上文提到的DNS隐蔽隧道攻击为例,象守的DNS隐蔽隧道模型可对DNS隧道流量进行特征挖掘及对DNS协议的各字段进行统计分析,以请求与响应频率、消息平均长度、域名特征等特征为依据,同时结合象守隐蔽隧道静态特征和隐蔽隧道模型,提高隐蔽隧道检出准确率。

经实践证明,象守已能够有效检测利用隧道工具进行的隐蔽通讯行为,为企业在防护过程中添加一位“机器应急响应专家”。

//精彩剧透//

神剑下期将为您带来

攻防演练系列之密码安全篇

密码安全会带来哪些影响?

海量的弱口令密码如何检测并管理?

怎样使用优质的密码加密方

案来保障密码安全?

下期我们一起精彩继续。