Amazon Photos爆安全漏洞,Amazon确认已修复。

Checkmarx研究人员发现由于Amazon Photos APP中一个组件的错误配置引发了一个安全漏洞,使得manifest文件可以在无需认证的情况下从外部访问。

概述

Amazon Photos是一款图像和视频存储应用,用户可以与5个家庭成员无缝分享其快照,提供了强大的管理和组织特征。Amazon Photos在谷歌应用市场下载次数超过5000万。

图1 谷歌应用商店Amazon Photos 界面

攻击者利用该漏洞可以使同一设备上安装的恶意APP获取用于Amazon API认证的Amazon访问token。API中可能含有敏感个人信息,如姓名、邮箱、地址,而Amazon Drive API中会包含用户文件。

漏洞利用

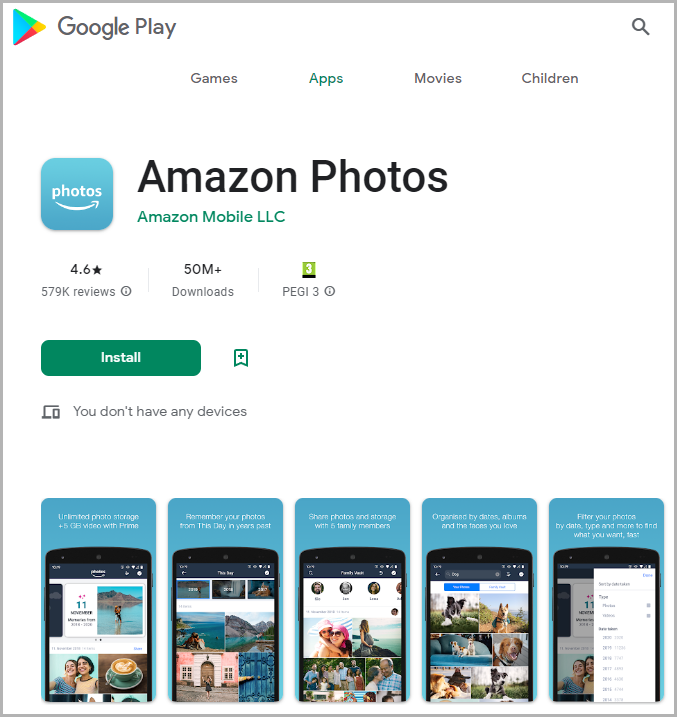

有漏洞的组件为com.amazon.gallery.thor.app.activity.ThorViewActivity,该组件启动后会触发一个包含由用户token的header的HTTP请求。

图2 有漏洞的组件

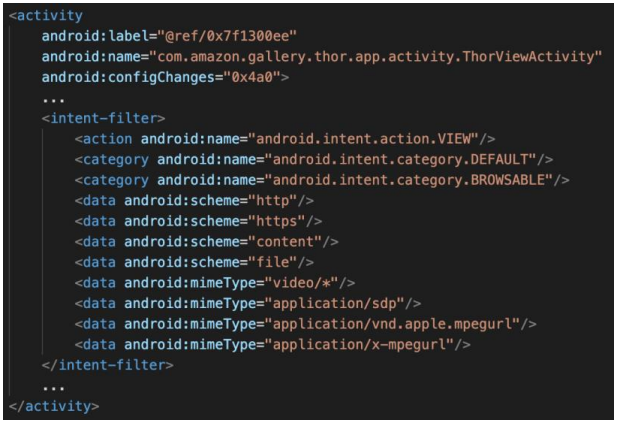

Checkmarx研究人员发现外部APP可以通过发送token到其控制的服务器来启动有漏洞的activity和触发请求。

.png)

图3 包含从恶意节点接收的Amazon token的请求

研究人员利用获取的token尝试了不同的利用场景,包括在受害者Amazon Drive云存储上执行文件操作,擦除历史记录,使得被删除的数据无法恢复。攻击者还可以读文件、加密,然后在擦除历史记录时重写客户文件。

获得的token还可以被其他Amazon API使用,比如Prime Video、Alexa和Kindle等。

漏洞时间轴和补丁

2021年11月7日,研究人员将该漏洞提交给了Amazon,11月8日Amazon确认了该漏洞,并将该漏洞分类为高危漏洞。2021年12月18日,Amazon称已经通过安全更新的方式修复了该漏洞。但用户并未告知可能存在的数据泄露问题。

针对这一问题,Amazon发言人称,目前没有任何证据表明用户的个人敏感信息由于该漏洞出现了泄露。

完整技术分析参见:https://checkmarx.com/blog/amazon-confirmed-and-fixed-a-high-severity-vulnerability-of-broken-authentication-in-amazon-photos-android-app/

本文翻译自:https://www.bleepingcomputer.com/news/security/amazon-fixes-high-severity-vulnerability-in-android-photos-app/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh