-

-

-

[原创]KCTF Q3 第一题:乱世鬼雄 WP

- 2天前 18

-

先搜索下字符串就能找到main函数为004019D0

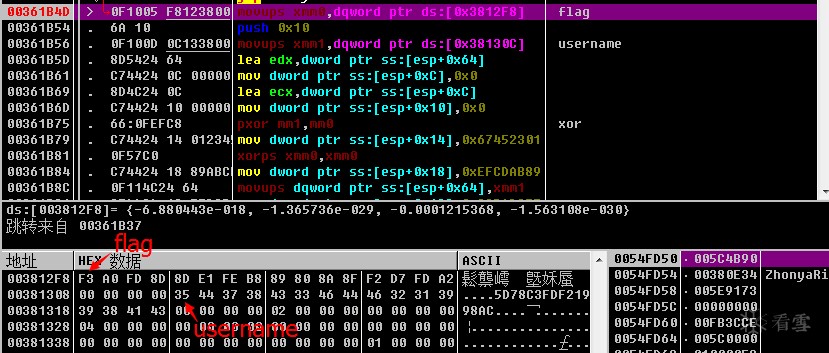

输入公开的用户名和序列号,用OD跟踪,因为没去掉ASLR,所以OD的地址有偏差,可以用IDA。

CM将输入的flag转成hex数据后与用户名异或。

异或后(第二行),再调用00401000函数3次后的结果(第一行)

与预设结果比较

由于有一组key了,我们可以不用看00401000函数。只要把"其实我更喜欢孙坚"的"其实"异或"KCTF"就得到flag了。

username:KCTF

flag:8DA79EF3CED2B8FCCFB2BBB6CBEFBCE1

文章来源: https://bbs.pediy.com/thread-254614.htm

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh