随着全球数字化进程的不断加速,网络安全所面临的形势日渐复杂,为了更好地提升企业安全实战能力,网络安全攻防演练必不可少。

作为一种有效检验企业信息安全能力的手段,攻防演练通过对真实网络目标发起实战攻击,旨在发现、暴露和解决安全问题,提高网络安全的综合防控能力,而如何更好地建设、利用攻防演练平台也成为企业重点关注的问题。

作为CIS网络安全创新大会夏日版三大论坛之一,实网对抗与攻防演练专场邀请公安部第三研究所审思安全实验室技术负责人项武铭,阿里云安全高级工程师吴凡、黄书涵,瑞数信息技术总监吴剑刚,上汽集团安全应急响应中心的信息与网络安全专家刘松,斗象科技安全专家刘焕斌,平安集团银河安全实验室负责人王延辉发表主题演讲。

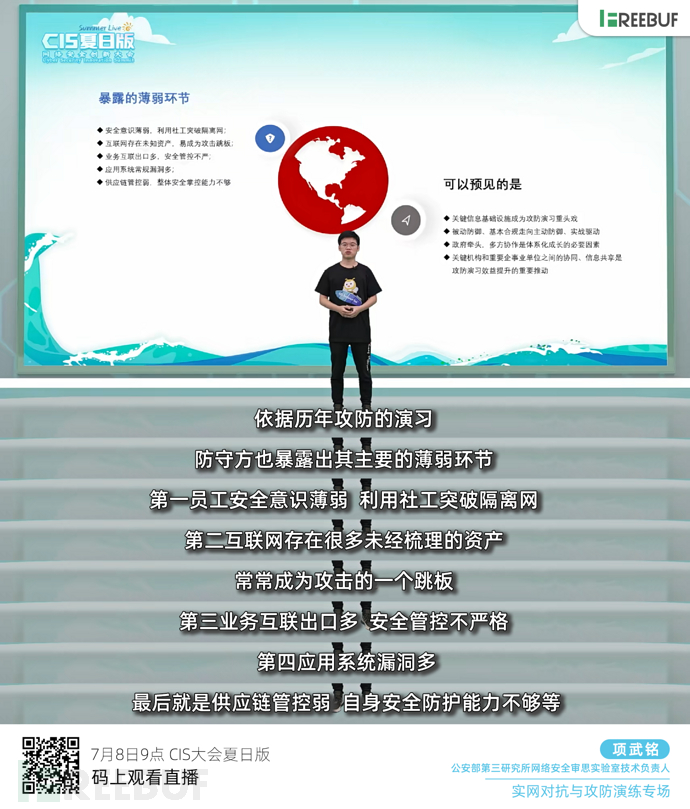

网络安全攻防演习及发展态势

公安部第三研究所审思安全实验室技术负责人项武铭

网络攻防演习是以网络军事演习训练为蓝本的一场实战演习:攻击方使用先进、复杂的网络攻击技术手段试图破坏网络环境;防守方识别、评估并且及时响应入侵事件,阻止破坏面的扩张。

2021年,包括美国、欧盟等在内全球各国陆续开展了多次、多种多样的网络安全演习,呈现出“专联兼顾、实战性强、形式创新、技战结合、整体协同”的主要特点。我国对于网络安全攻防演练保持高度重视,自2016年开展的HW行动就是最具代表性的专项行动。

在本次直播分享中,项武铭表示,近年来,攻防演练呈现出“武器”不限,真攻真防;靶标系统,范围全面;攻击复杂,高度协作;手段多样,防守不易的特点。可以预见的是,攻防演习对企业/机构的网络安全能力提出了更高要求,从被动防御和合规驱动走向主动防御、实战驱动;关键机构和重要企事业单位之间的协同、信息共享将是对攻防演习效益提升的关键等。

在过去的五年时间,网络安全攻防演习逐渐走向演习规模化、规则成熟化、频度常态化、手段多样化、防御体系化。在实战攻防演习的推动下,网络安全建设从满足安全合规向体系化的能力建设发展,打造常态化的安全运行能力成为重要手段。而在应对未来严峻的网络威胁时,企业需要重视各级组织机构间的协调,各种设备系统之间的联动以及各类安全数据的协同,也要通过不断实战演习来完善相应的流程和机制。

入侵攻击模拟演练平台建设实践

阿里云安全高级工程师吴凡、黄书涵

2017年,一个名为“入侵攻击模拟技术(BAS)”技术首次出现威胁对抗Hype Cycle中,作为一项新兴技术,BAS可从攻击者视角对企业基础设施进行持续的自动化安全测试,有效解决安全措施失效、蓝军成本高的问题。其中值得一提的是,定义模型能够量化当前安全水位,发现问题,反哺防御检测能力,从而解决无法量化的问题。

在本次直播分享中,吴凡和黄书涵向观众们分享了入侵攻击模拟演练平台建设实践,并就落地问题进行了相应的介绍。他们指出,杀伤链模型将攻击拆解成各个阶段,“利用成功”前后攻防重点不同。对于攻击方来说,利用成功之前主要是“寻找突破入口”,在利用成功之后则是“实施恶意行为”;对应的防守方的行为也不一样。

因此模拟演练也分为两个阶段,分别是突破入口模拟,以此衡量防御水位;以及攻击行为模拟,以此衡量检测响应水位。通过演练剧本编排、攻击指令执行、反入侵团队介入、演练报告生成等操作,即可实现模拟演练。

此外,入侵攻击模拟演练平台还可实现能力稳定性日常拨测,每日随机演练,确保IDS告警产出的稳定性;能力回归测试,IDS有更新时自测有效性后再上线;历史入侵事件复现,通过构造特定剧本,沉淀历史入侵事件用于复测等。

改变,从人防到技防

瑞数信息技术总监吴剑刚

直播开始之后,吴剑刚先列举了两个例子一是当下网络安全形势极其严峻,就如同荆轲刺秦王一样,面对万千剑雨无处躲避;二是企业在这样的情况下,如何才能像诸葛亮坐在草船中一样,从容面对无处不在的攻击?

吴剑刚认为企业是时候进行改变,要从人防转为技防,将人员从安全对抗和值守中释放出来。总的来说,该防护方案主要有三大步骤,分别是拦工具,对工具类的探测利用进行拦截,降低攻击者效率;扰人工,对人工渗透行为进行迷惑干扰,提升分析难度;断跳板,对Webshell等跳板工具进行阻断。

此外,该攻防对抗解决方案还有六大必杀技,分别是:1、按需拦截、实时对抗;2、URL白名单;3、组合维度频率控制;4、高危文件精细化管理;5、交互行为拦截;6、网站护盾。

最后,吴剑刚表示,通过动态技术,针对自动化攻击建立全方位纵深防御体系,从而形成事前,事中,事后安全风险闭环,消除用户信息安全体系建设中的“安全孤岛”问题,适应当前复杂多变的网络和应用环境,保障信息系统的动态、长期安全。

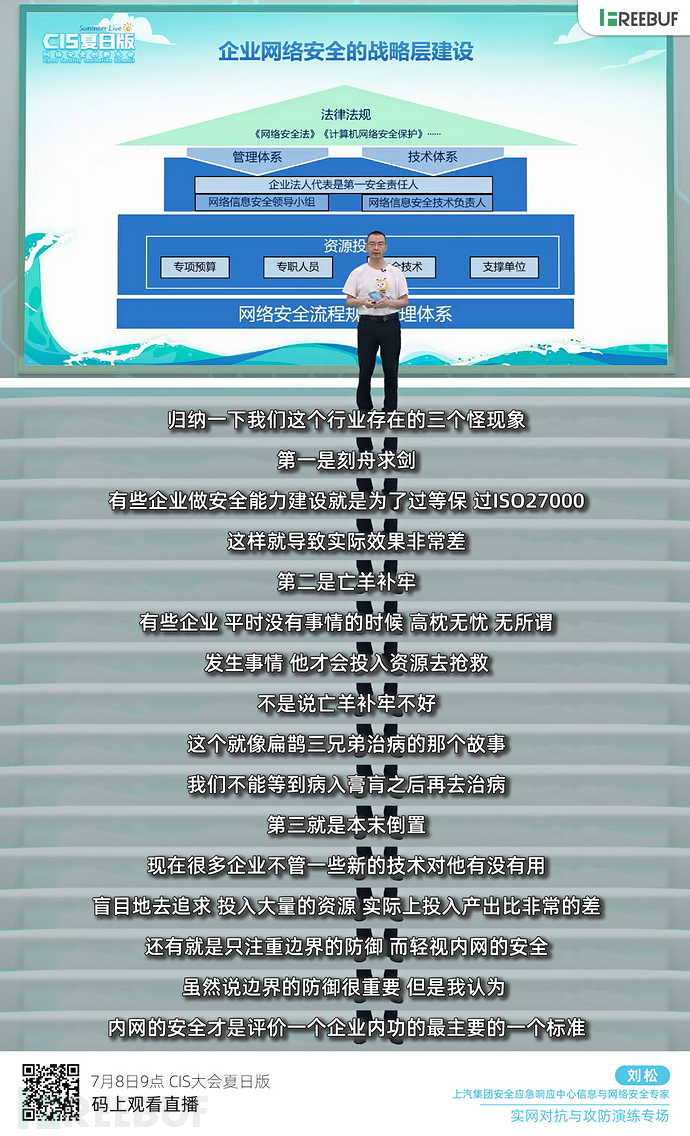

大型企业网络安全精细化治理

上汽集团安全应急响应中心的信息与网络安全专家刘松

随着我国网络安全法律体系日渐完善,网络安全行业也逐渐进入精细化治理阶段。而随着网络安全的不断发展,行业也逐渐衍生出不少“怪像”:1、刻舟求剑,目的是为了满足合规要求,不关心网络安全实际效果;2、亡羊补牢,精力都放在事后应急处置事前事中不愿意投入资源;3、本末倒置,盲目追求新技术新平台,注重边界轻视内网安全。

对此,刘松通过对近几年护网行动与攻防演练数据的统计,尝试寻找出现这些怪像的原因,并就网络安全精细化治理提出了自己的见解。

具体来说,网络安全精细化治理主要集中在四个方面,分别是资产暴露面治理,运维的安全管控,0Day的缓解措施,IT/OT多元环境的治理四个方面。在直播中,刘松结合多个行业典型案例,对上述四个点进行深入浅出的阐述,分享自己多年总结的网络安全实践经验。

最后,刘松表示,攻防演练对于企业来说十分重要,很多时候只有通过攻防演练,才能在实际工作中寻找到自身的短板,才能对症下药,解决企业网络安全体系中潜藏的安全隐患。

攻防实战-邮件钓鱼实践

斗象科技安全专家刘焕斌

网络钓鱼攻击是最常见、最容易让受害者中招的网络犯罪之一,随着网络技术的不断发展,攻击者的伪装手段也变得愈发狡诈,攻击频次也再增高,各种新奇的攻击方式层出不穷。

在本次直播中,斗象科技安全专家刘焕斌从邮箱信息收集开始,到邮箱服务器的选择、搭建,再到钓鱼邮件的文案设计,邮件附件木马的设计,详细介绍了网络钓鱼攻击的全过程,分析其中的利弊和优缺点,并结合当下热门网络钓鱼攻击事件进行深入分析,将网络钓鱼攻击的套路直观展现在人们面前。

同时,刘焕斌指出,面对钓鱼邮件攻击,要做到“四观察”,即观察邮件来源、邮件标题、正文措辞和正文签名;两戒备,即对正文链接、邮件附件保持警惕性。一旦你遇到钓鱼邮件,心态要稳,千万不要慌,立刻向上级报告,梳理相关经过灯;操作上也要稳,安装杀毒软件,做好辅助登录认证等。

在日常工作之中,企业还应定期开展安全意识培训,定期印发防钓鱼宣传海报,定期开展内部钓鱼实战演练,不断提升员工安全意识,筑牢企业最后一道安全防线。

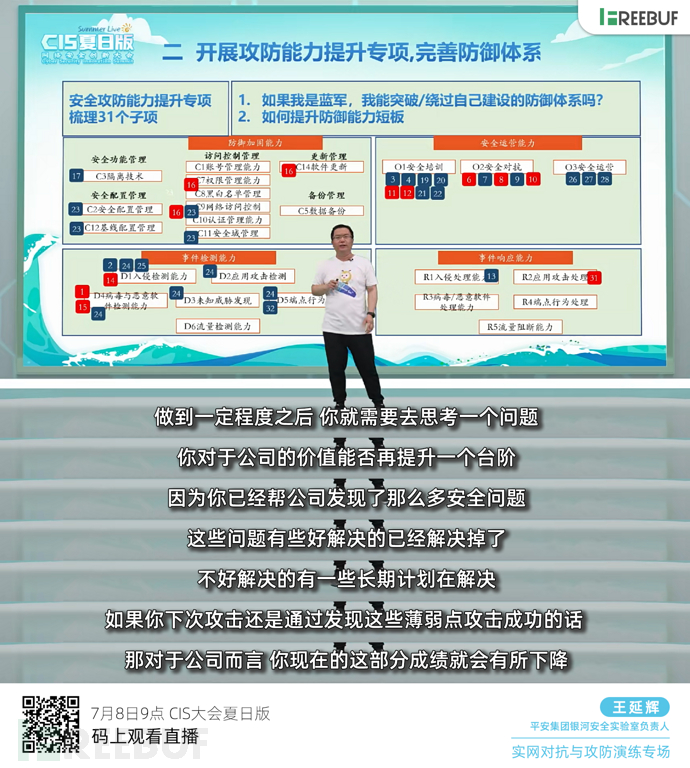

平安集团攻防能力建设

平安集团银河安全实验室负责人王延辉

近年来,HW行动逐渐成为企业一项关键活动,并带给我们一些思考。例如很多大企业都曾被红方攻破,我所在企业如果纳入护网范围会如何?除了被动参与,企业还能更主动的做些什么等?

在直播中,王延辉认为,引入第三方的蓝军攻击服务可以让企业变被动为主动,可帮助企业发现安全风险,针对性加强防御体系,但是存在服务效果不稳定,企业数据泄露等风险,而企业自建蓝军则无此类风险,且对安全团队和企业都有很大积极作用。

随后,王延辉分享了平安集团自建蓝军的落地实践经验,并就企业建立蓝军和运营蓝军提出了自己的见解。

1、自建蓝军:轻量化是组建蓝军队伍的首要因素,并且需要平衡常规类工作与创造类工作,保持人员、资源、平台的稳定,不断完善人才梯队建设和知识沉淀,全面开展公司的蓝军相关实战任务,发现企业大量安全风险。

2、运营蓝军:建立蓝军之后,企业应建立流程,明确规范,在安全环境下开展模拟攻击;并开展攻防能力提升专项,完善防御体系;以服务的心态不断提高技术能力和服务水平。

结语

作为CIS大会的延续,CIS夏日版首次采用全线上直播模式举行,「零信任安全论坛」、「实网对抗与攻防演练专场」和「CIS首席信息安全官闭门高峰论坛」三大论坛同步上线,超过12万从业者观看。

值得一提的是,CIS夏日版使用了虚拟实景演播室功能,通过虚拟实景技术打造的夏日海滩场景,在炎炎酷暑带来了一场网安行业的专业盛会。

CIS夏日版的结束也是一个新的起点,在不久之后,CIS 2022网络安全创新大会将会再次“刷新认知”,助力“安全生长”,在即将到来的金秋继续与各位举杯,共话网安新业态。

如有侵权请联系:admin#unsafe.sh