概述

红雨滴邮件威胁检测系统

1. 集成OWL与RAS引擎:可输出检测的基本信息;检测附件是否存在威胁;输出相关恶意家族,以及攻击团伙详情等检测结果信息。

2. 支持邮件的回扫检测与提交红雨滴云沙箱分析。

3. 联动奇安信海量威胁情报数据。

此次我们将通过捕获到的攻防演习样本展示邮件威胁检测系统的基本使用方法,同时展示与红雨滴云沙箱的联动分析能力。

部分样本信息

样本名称 | MD5 | 红雨滴云沙箱/邮件检测报告链接 | 备注 |

应聘客户服务-付*.eml | ba6db7b6fa389139aec6777fac9cdbc2 | 点击查看红雨滴邮件检测报告 | 原始邮件 |

个人资料信息档案.zip | 91178afd81c42e8ed7f826673e9ee3b9 | 点击查看红雨滴云沙箱报告 | 白利用 |

考勤制度执行办法.zip | 91835225a0d373b1aae560b7f9ad5fb6 | 点击查看红雨滴云沙箱报告 | 白利用 |

案例:恶意邮件分析与探秘

样本基本信息

红雨滴邮件检测报告链接 | https://ares.ti.qianxin.com/ares/tools/maildetails/4890b409cdbc5a2f02dd3fef5140b5c0243b2b03?istextshow=true |

原始邮件文件名 | 应聘客户服务-付*.eml |

样本MD5 | ba6db7b6fa389139aec6777fac9cdbc2 |

邮件类型 | Email File |

邮件主题 | 应聘客户服务-付丽 |

收件人邮箱 | [email protected]*****.com.cn |

发件人邮箱 | |

发件IP | 175.170.42.37 |

【红雨滴云沙箱】x【红雨滴邮件检测】双剑合璧分析恶意邮件之白加黑样本

首先,使用TI账户登录威胁情报中心威胁分析平台(https://ti.qianxin.com/)后,选择邮件批量自动化检测,即可拖拽投递需要分析的邮件样本文件:

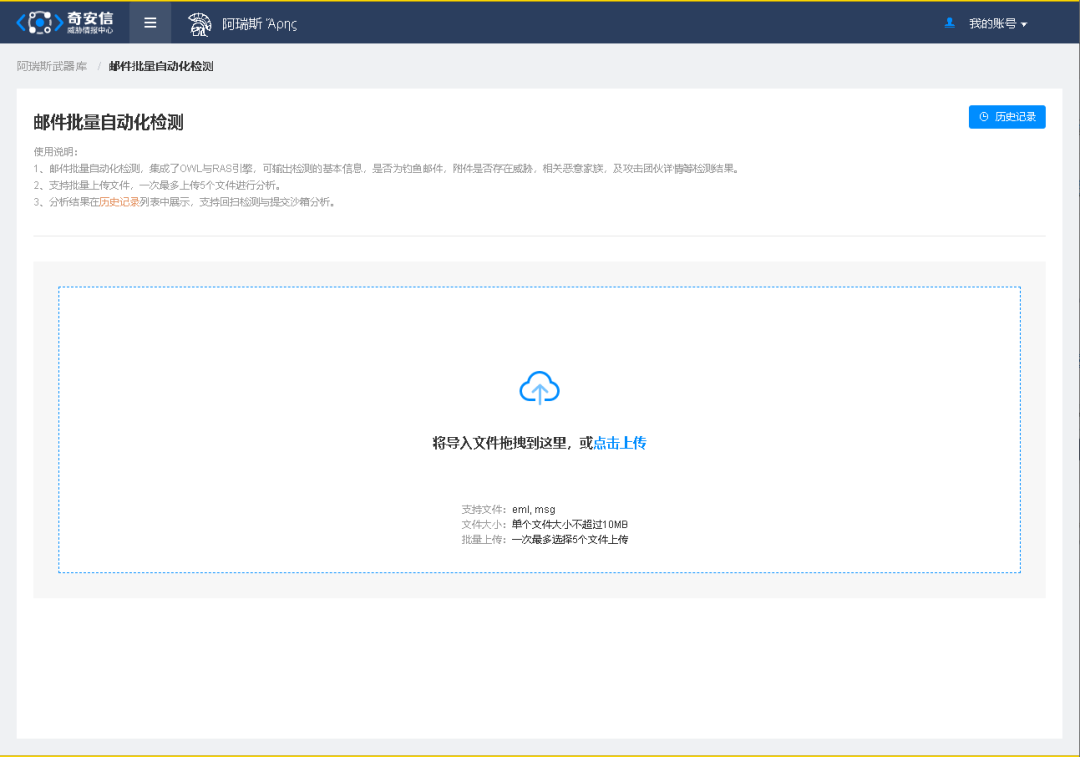

也可以直接访问邮件威胁检测入口(https://ares.ti.qianxin.com/ares/tools/mail)上传待分析的原始邮件:

在上传待分析邮件后,等待数秒即可。邮件分析完成后,将自动跳转到历史记录页面。历史记录页面可以看到历史邮件总览。

分析人员可通过点击某一条记录的详情按钮,查看该邮件的详细分析结果。我们以该邮件样本为例,简单介绍邮件威胁检测输出的结果。

邮件威胁检测的分析结果报告由邮件原文与检测详情组成,在历史记录界面点击详情按钮将会默认跳转到邮件原文页面。在邮件原文页面可以看到邮件的基础信息(发件人、收件人、发送时间、附件个数)、正文与附件。

检测详情页面由检测结果、邮件威胁情报汇总、邮件头部检测结果、邮件正文检测结果与邮件附件检测结果组成。在检测结果处,会展示基础信息、恶意级别以及恶意标签等。

此次样本详情如下:

邮件附件检测会调用RAS(红雨滴高级威胁检测)引擎对邮件附件进行静态深度解析,除此之外还可以主动投递红雨滴云沙箱对附件进行动态分析。

如果附件是压缩文件格式,则会自动解压并以列表和树状图的形式展示该压缩包内的文件。

用户还可以主动点击投递沙箱,使用红雨滴云沙箱对附件动态分析。

待上传分析完成后,通过概要信息可看到该样本的基本信息:包括hash、文件类型、文件大小等。可见红雨滴云沙箱基于智能的恶意行为综合判断已经识别出文件可疑并给出了10分的恶意评分,通过概要信息的文件信誉检测信息可见样本已被云端打上了恶意标签。

通过点击导航栏的AV引擎检测可以看到样本免杀效果不错,大部分杀软并未报毒。

通过点击导航栏的网络行为可以看到样本相关的网络行为,以及HTTPS解密后的流量信息等。

样本代码分析

样本运行后会释放资源中携带的两个PE 文件并调用WinExec 执行,这两个文件分别是McAfee 的更新程序Update.exe 和通过劫持McVsoCfg.dll 的恶意利用。

之后进行对一段无意义字符串进行操作后退出当前进程,所有恶意行为在update.exe 进程内执行。该样本使用“白+黑”的方式进行加载,所以在update.exe 进程启动后,McVsoCfg.dll 也随即加载到内存中并执行其导出函数McVsoCfgGetObject。在该函数内部会解密出一段shellcode 并执行。

执行的shellcode 是一个PE loader,首先会解密一个内嵌的PE 模块的数据,然后对该模块进行内存加载并执行。

解密执行的ShellCode是常见的Cobalt Strike生成的。

部分IOC信息

ba6db7b6fa389139aec6777fac9cdbc2

91178afd81c42e8ed7f826673e9ee3b9

IP:

221.236.18.248:443

183.131.200.160:443

36.248.208.250:443

183.240.60.179:443

59.44.19.6:443

59.63.205.153:443

关于红雨滴云沙箱

威胁情报中心红雨滴云沙箱在两年多以前即被威胁分析厂商VirusTotal集成:

https://blog.virustotal.com/2020/02/virustotal-multisandbox-qianxin-reddrip.html

红雨滴云沙箱已集成VirusTotal

并且,红雨滴云沙箱也是VirusTotal中对恶意样本行为检出率最高的沙箱产品之一,部分高危样本可以通过点击BEHAVIOR选项卡查看到VirusTotal-红雨滴云沙箱的分析报告。

VirusTotal样本动态分析结果中集成的红雨滴云沙箱分析结果

点击阅读原文至ALPHA 5.0

即刻助力威胁研判

如有侵权请联系:admin#unsafe.sh