这个版本引入了在一组Repeater选项卡中按顺序发送所有请求的能力,只需单击一次。它还更新了Scanner列出的外部服务交互(DNS)问题的严重性,并提供了各种小bug修复。

在Burp中继器中发送一系列请求

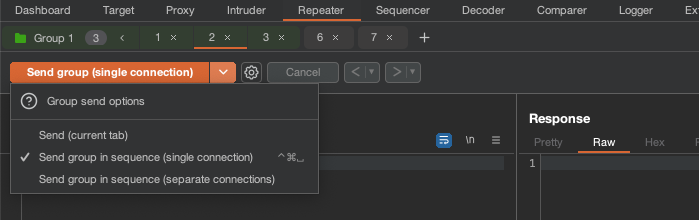

现在可以从一组Repeater选项卡发送请求作为一个自动序列。当您选择一个组中的选项卡时,Send按钮现在会显示一个下拉菜单,您可以从中选择发送请求的方式。您可以通过单个连接发送所有请求,也可以为每个请求使用单独的连接。

发送单个连接对于基于时间的攻击非常有用,这种攻击依赖于能够以非常小的时间差异来比较响应,因为它减少了在建立TCP连接时可能发生的“抖动”。

当测试需要执行多步序列的漏洞时,发送单独的连接是非常有用的。

问题严重性调整—外部服务交互(DNS)

Burp Scanner使用OAST技术通过DNS pingback到Burp Collaborator来识别关键漏洞。DNS交互本身和已识别的漏洞都作为单独的问题报告。在某些情况下,例如在测试SSRF时,我们可能会诱导应用程序执行DNS查找,而不会导致发现任何进一步的漏洞。为了更好地反映后一种情况,我们调整了外部服务交互(DNS)问题的严重性。

我们之前将此问题归类为严重程度较高的问题,假设服务器可能发送了相应的HTTP请求,但随后被防火墙的出口过滤器阻止。虽然我们无法从外部检测到这一点,但它仍然可以为针对内部网络的旋转攻击提供一个矢量。

但是,我们越来越多地遇到这样的情况:系统执行DNS查找却没有连接到远程主机的意图,这意味着没有HTTP请求存在。例如,这可以通过添加URL作为Java Map的键来触发。

这种行为仍然可能表明存在严重的漏洞,值得进一步研究,但我们已经降低了报告的严重性,以反映典型的影响。

浏览器升级

将Burp的浏览器升级到Chromium 103.0.5060.134。

BUG修复

此版本还提供了一些小错误修复,包括:

现在可以使用shift单击来选择“创建新组”对话框上的任何选项卡。以前,此功能不适用于预选选项卡。

我们已经修复了一个问题,即如果您仅在具有组的项目上选择“保存在范围内”项,其中组的一些选项卡在范围内,而另一些不在范围内时,选项卡分组将丢失。

已经修复了一个错误,即在某些情况下,Burp Scanner没有检测到具有多个内容类型标题的响应的多内容类型问题。

已经修复了一个错误,即扫描在爬行阶段挂起,如果他们无法找到任何可到达的目的地进行扫描。

微信公众号回复"burp81"获取

往期推荐

新的“Retbleed”推测执行攻击影响 AMD 和 Intel CPU

免责声明

合一安全提供的资源仅供学习,利⽤本公众号合一安全所提供的信息⽽造成的任何直接或者间接的后果及损失,均由使⽤者本⼈负责,公众号合一安全及作者不为此承担任何责任,一旦造成后果请⾃⾏承担责任!合一安全部分内容及图片源自网络转载,版权归作者及授权人所有,若您发现有侵害您的权利,请联系我们进行删除处理。谢谢 !

如有侵权请联系:admin#unsafe.sh