文章中涉及的漏洞均已修复,敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,渗透测试须授权!

背景:一次地市攻防演习,安排我作为攻击队前去支持。由于本次演习地点恰好在我的十八线家乡,所以我干劲充足,一口气拿下多家单位,其中涉及到一些简单的社工+近源,分享出来,希望给大家看个乐。

“社工”拿下某学校

“获取大学虚拟专用网络账号”

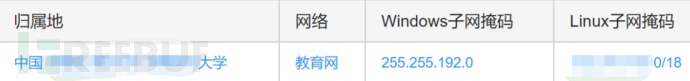

接到指挥通知,攻击某大学。该大学对外开放服务极少,通过简单信息收集,发现3个IP段

但是大部分都不能公网直连,应该是需要easyconnect(由于敏感词限制,这里用easyconnect代替),来接入学校内网。

此时可以说已经陷入僵局,必须要拿到easyconnect才有得分的可能。

通常想要获取学校easyconnect有以下几种方式:

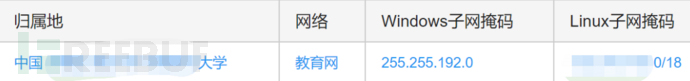

1、Github信息收集(有些学生会写一些类似签到、抢课的脚本,而统一身份认证的密码有的会硬编码在代码中)

一个以前通过github找到某大学虚拟专用网络账号的截图(当然现在已经失效了)

2、咸鱼以查阅图书馆论文查询权限为由购买学生账号,混入qq群借用、钓鱼得到账号。

3、Google hacking、学校公告中分析学号、密码规则,口令猜测。(通常有验证码,不好爆破)。

很不幸,以上3种方式都没有让我获得该大学的虚拟专用网络权限,只能祭出我的最后一招。

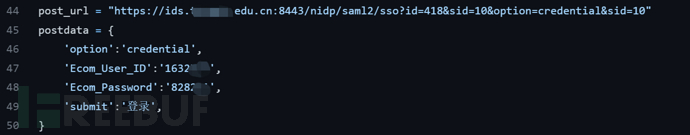

本地高中考本地大学的学生还挺多的,依稀记得有一位高中美女同学考上了这所大学,高中时还一起坐过同桌,不过时间久远也好久没联系了,好在还存着她的QQ,目标明确,开始沟通!

看到这个“哈哈哈哈“就知道有戏!

唠嗑联络一下高中友谊,顺利拿下easyconnect账号!

横向内网渗透

根据以往经验,大学很多IP都是公网的IP,但是要挂上easyconnect才能访问,可以理解为做了逻辑上的网络隔离,内网渗透时面对的IP是一些公网IP。当前主要有3个目标:

1、拿下更多权限。

2、找到出网主机,抛弃easyconnect。(用easyconnect容易被溯源,也不能保证高中同学的easyconnect不受影响)

3、找到物理隔离的内网主机。(类似192.168.x.x这类,部署在学校机房、实验室等位置)

首先针对前期信息收集收集到的几个IP段进行扫描,有了easyconnect之后确实能访问到更多的资产,而此时扫出的web目录大多为“xx流量探针”、“xx防火墙”等等,看到这么多安全产品,有点绝望了。

好在强大的fscan在这3个IP段中找到了为数不多的2个redis弱口令,一台windows,一台linux,windows的没什么思路,linux的一通操作,写ssh公钥拿到了一个ssh的权限。

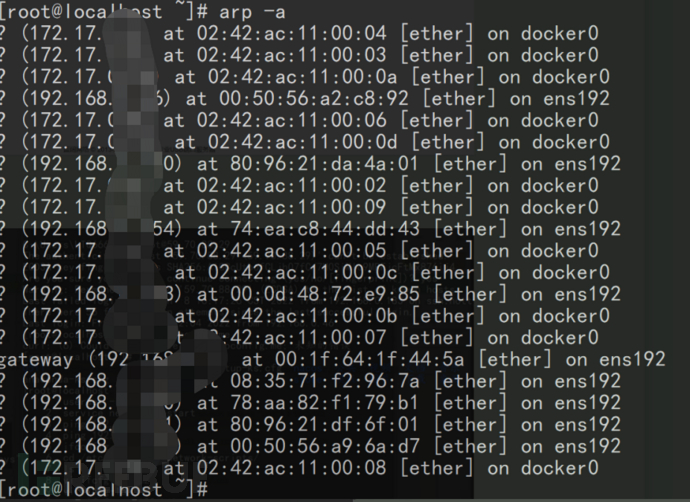

成功连入ssh,发现新的网段,像是有很多docker。

这里先不着急对下一个网段渗透,先在本台ssh机器上进行信息收集。

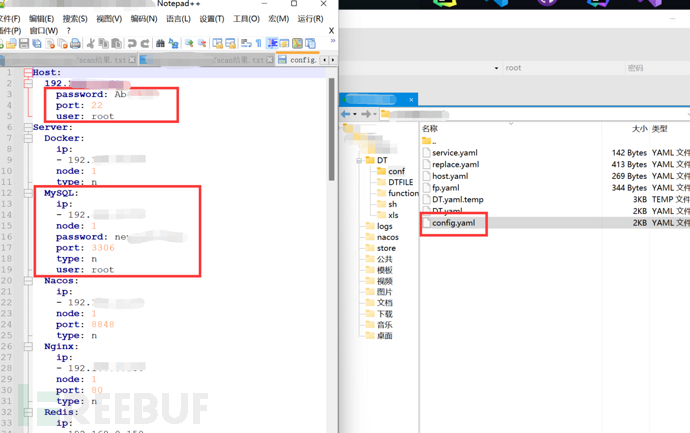

顺利地找到了本机上的配置文件,泄露了本机的ssh口令,其他主机的 mysql密码等信息。

因为这里是通过ssh获取的权限,那么我就搭建ssh隧道(非常稳定),顺利访问到下一网段(192、172)。

配置文件中泄露的数据库密码也顺利地连了上去,获得很多敏感信息,这里截图就不放了。

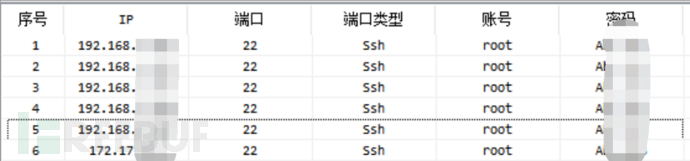

使用内网大杀器,密码复用,直接撞出来5台密码复用的ssh机器,mysql也撞出来来了几个,这里不再放截图。

发现出网主机

此时我还在用着借来的easyconnect,内心有一些不安,心想要抓紧找一找出网主机了。在和另一位师傅的努力下,成功发现了一个运维平台的弱口令,而这个运维后台给我们提供了天然的拿shell环境。

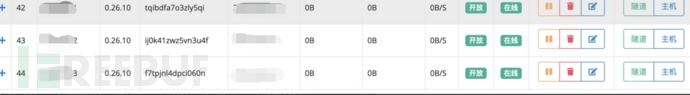

这里有一个在线运维的功能,可以编写脚本内容,而这个平台管理着多个docker,可以认为我们已经拥有了多个docker的shell。

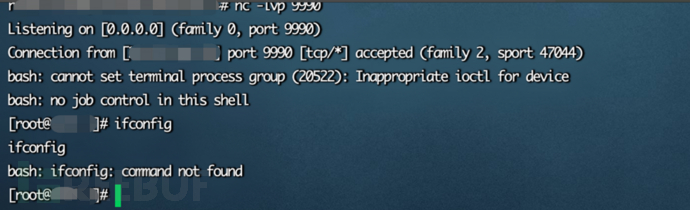

先curl测试一下是否出网,出网!那直接反弹shell到我的vps上,成功收到shell。

同理拿到多台出网docker主机的shell,全部上传npc,给他挂上socks5代理,上线nps,选择其中一个代理,其余隐藏留着备用。

这时就可以抛弃掉easyconnect了,就当从来没有用过老同学的账号!

梳理一下现在的思路

通过nps socks5代理进入学校内网->redis弱口令拿到ssh权限,且ssh通向192/172等网段->搭建ssh隧道

那么通过一层socks5、一层ssh隧道后,攻击机器就可以顺利地访问192/172等网段了。

核心内网拿下vCenter

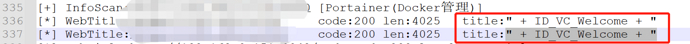

在对192网段探测时,发现多个web title为" + ID_VC_Welcome + "的站点,应该是大规模用了Vmware的虚拟化平台,想起以前看过的一片公众号文章。干货分享 | VMware vCenter漏洞实战利用总结

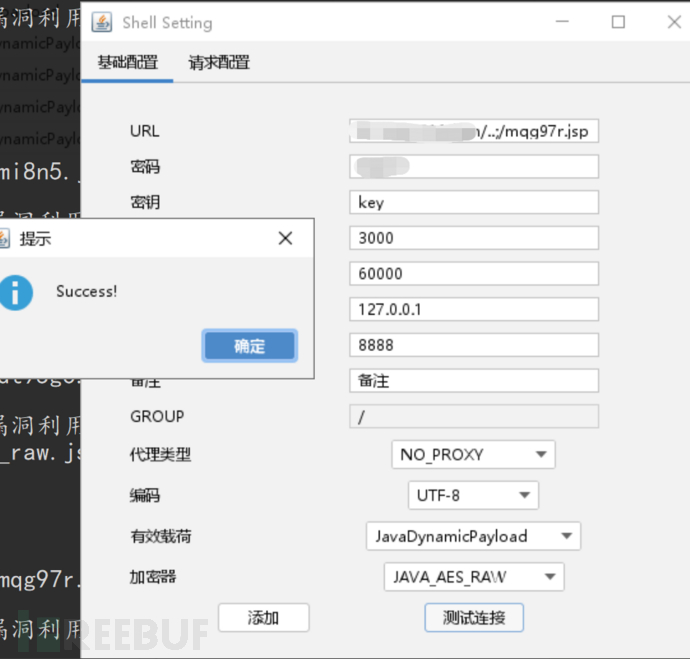

跟着公众号上的exp,很幸运的在一个站点上成功上传了webshell。

后面想用伪造cookie获取vCenter控制台权限,但奈何data.mdb怎么也下载不下来(遇到过好几次这个问题,有伪造cookie经验的师傅留言指导一下),那么对这个学校的攻击就到此为止了。

近源渗透

在分配给我们的目标中,还有一个xx局,经过前期的信息收集,发现该xx局根本就没有在互联网上暴露的资产。好在主场作战,这个xx局就在我家后面一条街,白天攻击结束后,晚上骑着电动车背着电脑,便开始了我的第一次近源渗透。

WIFI万能x匙

到了xx局门口,正面进入是没辙了,根据一个老师傅的经验,我们在xx局临街楼外边的台阶坐了下来。(蚊子是真多啊)

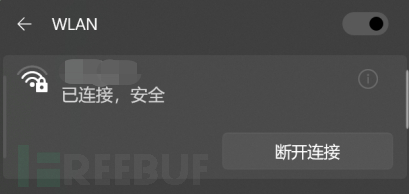

神奇的事情来了,我们拿出APP“WIFI 万能x匙”,显示附近有WIFI可以连上,但是需要6元钱会员才给我们连,此时我们也不确定是否为xx局的WIFI,但还是咬咬牙,消费!成功连入了该WIFI。

一看密码“123456789”,顿时觉得这6块钱花的血亏。

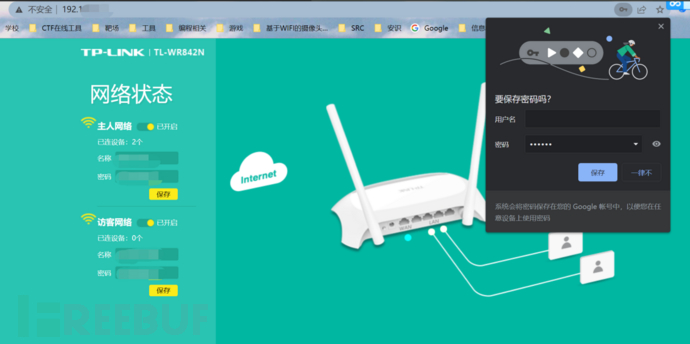

在这个WIFI的网段下面简单探测了一下,是没有什么设备的,但是我们再次用弱口令进入了该WIFI路由器的web管理界面。

拿下内网主机

翻来翻去,发现该路由器配置了上一跳的IP 10.x.x.x

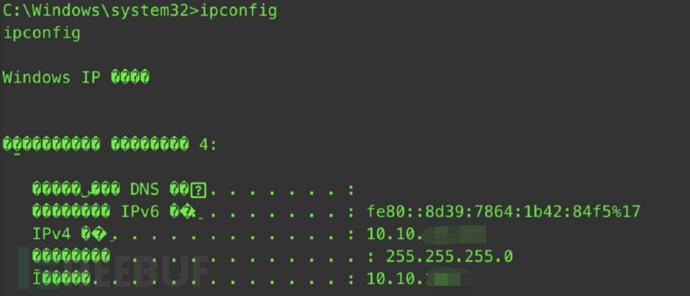

看到这就已经有出活的预感了,直接对这个IP的C段扫一下,发现一台Winserver主机有MS17-010漏洞,MSF指令啪啪啪一输,拿下。

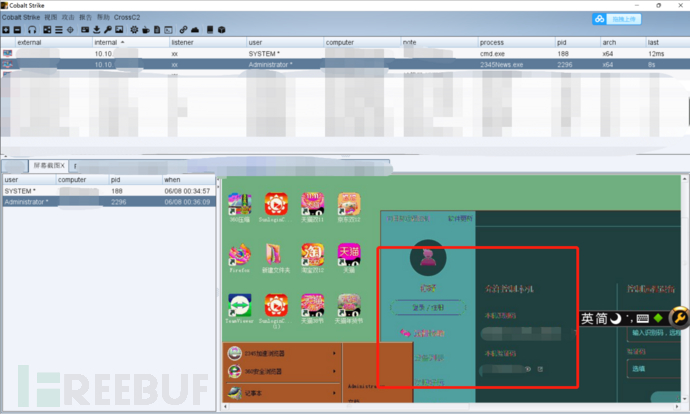

把msf会话转移到CS上,通过进程迁移把System权限变为Administrator权限,开启vnc看看屏幕吧。

好家伙,向日葵、teamviewer都有,还有很多类似2345全家桶的应用程序,看起来这台电脑除了做服务器还被员工用来摸鱼。

这里其实3389 RDP也能直接打开,为了方便还是直接用了向日葵。

拿到管理平台权限

桌面发现了一个Navicat,通过这个Navicat获取了大量数据(截图不放了)。

发现一个web管理网站,密码可以从数据库中提取哈希,再去在线网站解开,顺利登录web界面。

有一些数据,还有很帅的地图。

至此,本次近源渗透顺利结束。

总结

1、难得的实战经验,用了一些比较离谱的手段,但整个过程思路还算清晰。

2、第一次打红队,地市级别攻防演练防守较弱,攻击过程还算顺畅,没有受到防守队刁难,还请各位师傅多多指教。

如有侵权请联系:admin#unsafe.sh