病毒信息

病毒名称:beaconHTTp.exe。

病毒家族:

病毒类型:。

MD5: EF9FB3490F6ECB21734E4B4FCA1037F0。

SHA1: 519A6AF6790BEE372DC6CC6CF33772F107C69F0F。

文件大小:PE EXE。

文件类型:284,672 bytes。

传播途径:。

专杀信息:暂无

影响系统:。

样本来源:。

发现时间:。

入库时间:。

C2服务器:。

该样本是使用Cobalt Strike生成,Cobalt Strike是使用java编写,C/S 架构的商业渗透软件,适合多人进行团队协作,可以模拟对抗,进行内网渗透。该病毒payload类型是HTTP。

病毒危害:

恶意木马后门,被远程控制。

手工清除方法

1).首先结束进程,找到病毒地址,将其删除。

漏洞补丁信息

暂无

应对措施及建议

1).建议用户保持良好的上网习惯,不要随意打开来路不明的邮件及文档。

2).及时更新系统及软件,保持系统和软件保持最新版本。

3).不要随意接收聊天工具上传送的文件以及打开发过来的网站链接。

4).安装专业的防毒软件升级到最新版本,并开启实时监控功能。

5).不要从不可靠的渠道下载软件,因为这些软件很可能是带有病毒的。

6).保持防火墙的开启。

文件行为

1).打开C:\Windows\System32\sechost.dll。

2).打开C:\Windows\System32\imm32.dll。

3).打开C:\Windows\System32\cryptsp.dll。

4).打开C:\Windows\System32\rsaenh.dll。

5).打开设备\Device\Afd。

1).启动自身。

注册表行为

1) .修改注册表键值:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\beaconHTTp_RASAPI32\EnableFileTracing, type:0x00000004 datalen:4 data:'00 00 00 00 ' , 0x00000000

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\beaconHTTp_RASAPI32\EnableConsoleTracing, type:0x00000004 datalen:4 data:'00 00 00 00 ' ,

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\beaconHTTp_RASAPI32\FileTracingMask, type:0x00000004 datalen:4 data:'00 00 FF FF ' , 0x00000000

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\beaconHTTp_RASAPI32\ConsoleTracingMask, type:0x00000004 datalen:4 data:'00 00 FF FF ' , 0x00000000

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\beaconHTTp_RASAPI32\MaxFileSize, type:0x00000004 datalen:4 data:'00 00 10 00 ' , 0x00000000

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\beaconHTTp_RASAPI32\FileDirectory, type:0x00000002 datalen

网络行为

1).连接指定的IP网络:192.168.159.128:80端口。

2).向192.168.159.128发送数据包。

3).HTTP请求。

详细分析报告

1).首先生成木马病毒样本,使用kali虚拟机在root模式下在文件夹打开终端,输入 ./teamserver IP(kali) password,启动团队服务器模式,会进入等待:

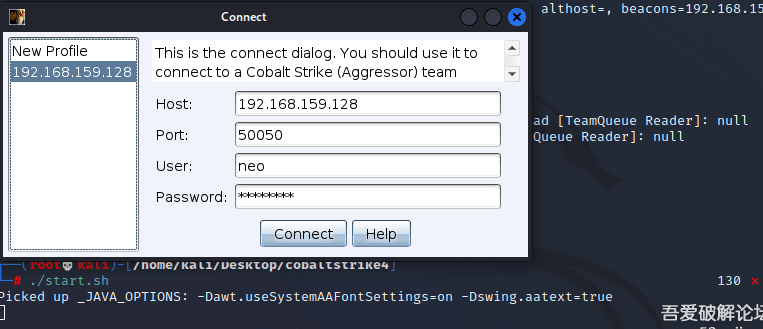

2)再次在文件夹下打开终端,输入./start.sh,启动CobaltStrike程序:

3)选择要创建的 payload类型我这里选择的是HTTP,端口50050:

4).选择要监听的,选择要输出的格式,exe/dll等等,我这里生成的是exe文件,

5).目标主机也要与控制终端互ping:

6). 使用Wireshare网络分析器抓取网络信息,启动beaconDNS.exe:

7).服务端输入命令net user:

8).接下来就对样本进行分析,这是一个GCC生成的文件:

9).利用IDA打开只是两个函数:

10).主要是下面的函数创建线程,管道,写入文件,读取文件:

11).sub_4017E2对shellcode进行解密操作,执行payload:

12).对照OD解密函数进行动态分析:

13).找到位置利用插件将内存dump导出来,进行分析:

14). 查看导出表发现这是一种反射式注入dll方式,防止文件“落地”被反病毒软件检测到,来达到执行恶意代码的方式:

15).payload会执行ReflectiveLoader(x) 函数,这个函数最终会调用DLLMain执行恶意代码:

16).DllMain入口函数:

17).获取加密方式,获取密钥,进行解密:

18).提升到管理员权限,与客户端进行通信,根据通信的指令进行操作:

...

样本溯源分析:

由本人生成。

结论:该木马病毒,可被其他终端远程获取本机信息、以及被远程控制,但是它隐蔽性一般,加密强度不高,可被分析程度较高。还有其他没有分析的位置。

关注web公众号:后台回复20220526获取

好文推荐

欢迎关注 系统安全运维

如有侵权请联系:admin#unsafe.sh