项目地址:https://github.com/1n7erface/RequestTemplate

RequestTemplate是一款两端并用的红队渗透工具以及甲方自查工具,其在内网渗透过程中有着不可替代的作用。客户端使用Golang以其精巧、快速的特点打造而成,快速发现内网中脆弱的一环。复现端使用Java以其生态稳定、跨平台、UI精美的特点打造而成,最小的发包量和平台的集成性验证脆弱的一环。

0x01 应用场景

红蓝对抗中红队的内网利器

甲方建设中内网的自查帮手

0x02 具备特点

网段探测: 检测当前机器连通的网段情况

横向移动: 多种弱口令爆破模块,可通过同目录下config.json配置

WEB扫描: 集成Xray三百多种POC检测

漏洞验证: 使用Java端配置代理对扫描结果进行复现验证截图

0x03 用法

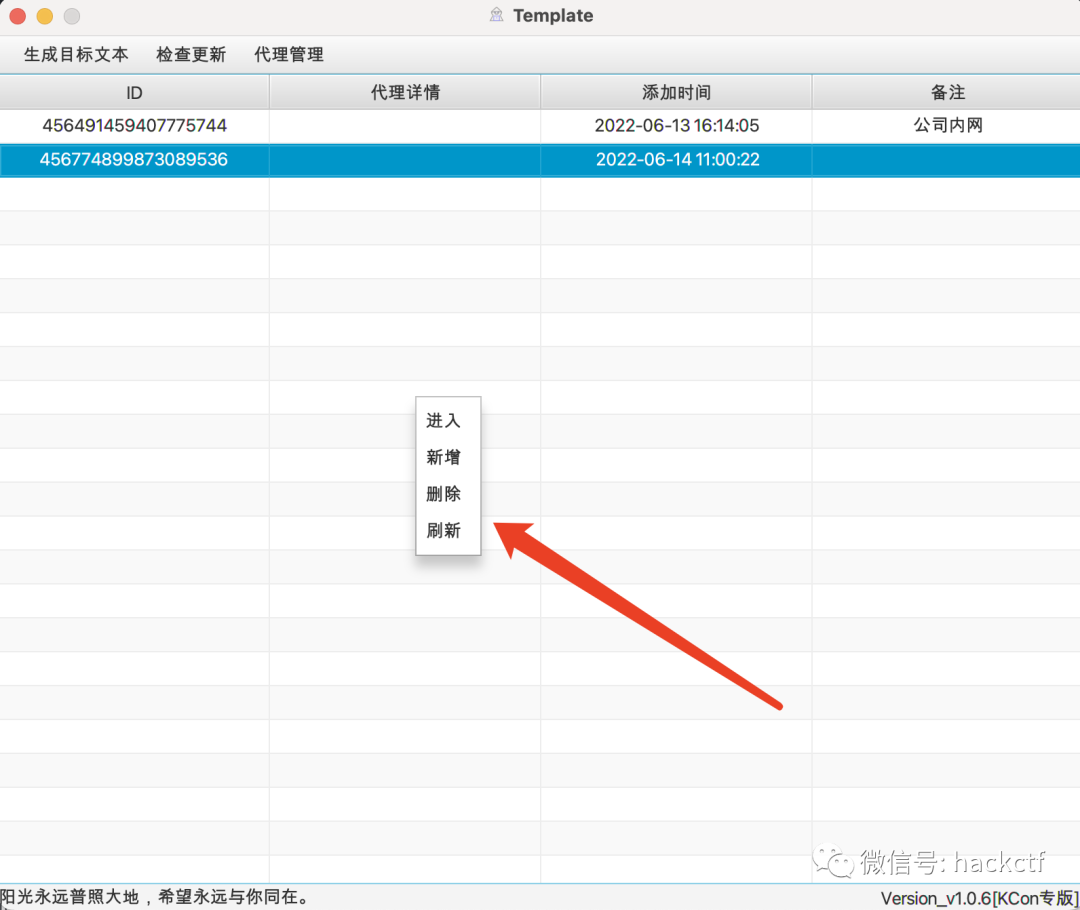

代理管理

目标管理

渗透利用

文章来源:乌雲安全

【往期推荐】

【超详细 | Python】CS免杀-Shellcode Loader原理(python)

【超详细 | 钟馗之眼】ZoomEye-python命令行的使用

【超详细 | 附EXP】Weblogic CVE-2021-2394 RCE漏洞复现

【超详细】CVE-2020-14882 | Weblogic未授权命令执行漏洞复现

【超详细 | 附PoC】CVE-2021-2109 | Weblogic Server远程代码执行漏洞复现

【漏洞分析 | 附EXP】CVE-2021-21985 VMware vCenter Server 远程代码执行漏洞

【CNVD-2021-30167 | 附PoC】用友NC BeanShell远程代码执行漏洞复现

【奇淫巧技】如何成为一个合格的“FOFA”工程师

【超详细】Microsoft Exchange 远程代码执行漏洞复现【CVE-2020-17144】

【漏洞速递+检测脚本 | CVE-2021-49104】泛微E-Office任意文件上传漏洞

走过路过的大佬们留个关注再走呗

往期文章有彩蛋哦

一如既往的学习,一如既往的整理,一如即往的分享

“如侵权请私聊公众号删文”

渗透Xiao白帽

积硅步以致千里,积怠惰以致深渊!

34篇原创内容

公众号

推荐阅读↓↓↓

EchoSec

萌新专注于网络安全行业学习

10篇原创内容

公众号

我知道你在看哟

如有侵权请联系:admin#unsafe.sh