一、简介

众所周知,社会工程学是社会工程师通过各种手段(包括伪装)成你经常接触的同事、同学、好友、校友等手段,逐渐获取你或者公司其他同事的认可,最终获取到很多权限实施他们的计划。其中,就存在不少通过伪装身份进行网络钓鱼的例子。

对于一个企业而言,外部的防护措施、互联网接口一般都能够做得比较好,较难找到入侵的点。然后,通过社会工程学的方式,就能够突破这层层防护进入企业内网,进而获取企业的敏感信息。社会工程学攻击的主要对象就是我们企业的员工,而员工的安全意识对于能否阻挡这种攻击起着至关重要的作用、对于企业的网络安全起着至关重要的作用。

二、例子

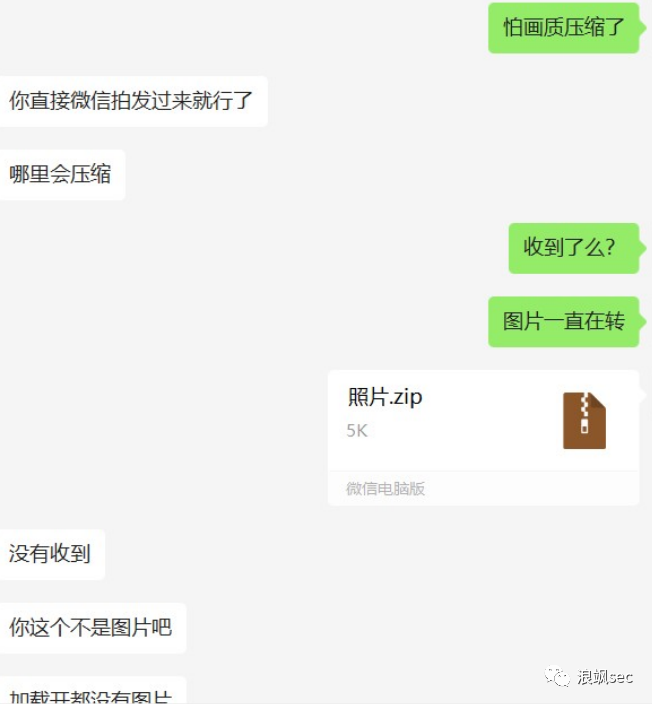

1、通过官网的接口,我们找到某医院的客服,通过一些交涉,我们加到了她的微信号,给他发送伪装成图片的带有cs上线程序的压缩包。

2、可以看到这个客服,没有安全意识,已经点开了我们的cs上线程序。从而我们拿到了主机权限进入到了内网。

3、远程桌面监控,看到了客服对我发送的内容🤣🤣🤣

三、建议

对于员工的安全意识培训,我建议可以从以下几个方面入手:

1、开启员工对于网络安全意识

通过内部秘密进行社工攻击,最后将攻击成果进行内部宣传的方式,让员工清楚网络钓鱼对于企业的危害、对于员工会造成什么样的影响,激发员工的责任感,了解网络安全的重要性,从而开启员工的安全意识。

2、加强员工的网络安全意识

通过前期的网络安全意识强化,开展员工的安全意识培训,从细节方面让员工懂得如何安全的使用网络,如何避免被网络钓鱼。

3、让员工拥有持续性的网络安全意识

不定期的开展一次内部网络钓鱼,将员工的安全意识转化为行为习惯。

四、总结

通过开启、加强和拥有的循序递减的方式,相信能够取得不错的成效,使企业尽可能的避免因员工网络安全意识不强导致的损失。以上内容未经过实际环境使用,仅供参考。

9:内网提权思路(一)linux内核提权

文章来源: http://mp.weixin.qq.com/s?__biz=MzI1ODM1MjUxMQ==&mid=2247488397&idx=1&sn=20c281576f6e5101da81c43a030bc919&chksm=ea08279ddd7fae8b5ec05de703c78c0a11ded560df03539c4abda2f7e6701e17515477bd6905#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh