项目作者:h4ckdepy

项目地址:https://github.com/h4ckdepy/Un1kPoc

0x01 工具介绍

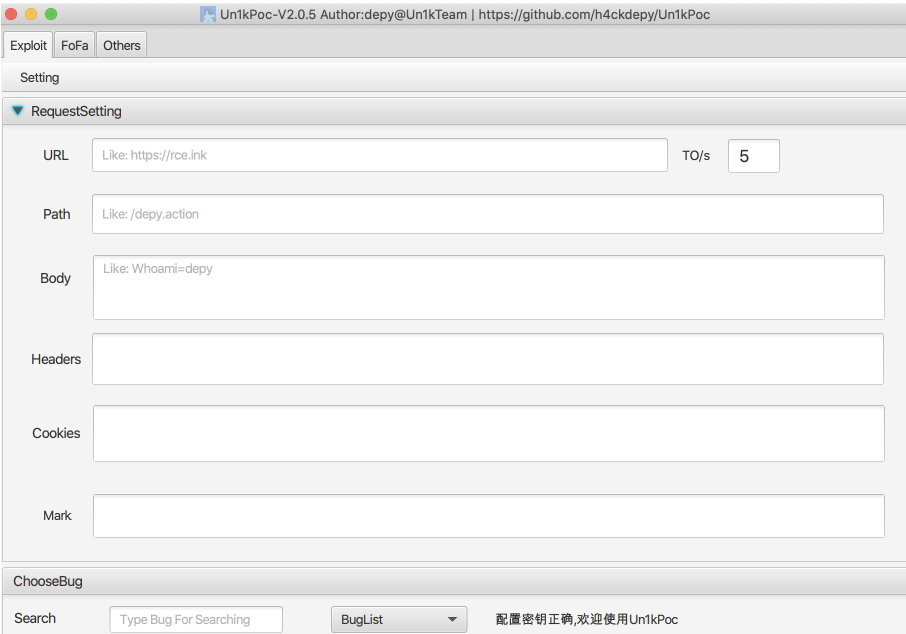

Un1kPoc是一款基于JavaFX开发,用于漏洞Poc集成、漏洞Poc搜索利用、FoFa资产搜索利用、批量资产漏洞利用的图形化工具。它降低了漏洞利用者的技术水平,仅仅只需要维护人员维护相应POC,使用者搜索漏洞并点击利用即可。此外,它大大减少了安全工作者在日常渗透测试工作中寻找漏洞POC的时间,减少了因此耗费的精力,便于漏洞的管理与维护。工具的可用性是随时间增长的,换句话说,只要能够持续维护下去。后续对于漏洞利用,只需要一个Un1kPoc就行了。只要你想,他可以是市面上任何的OA系统测试工具、CMS站点测试工具,也可以是资产收集工具,半自动化漏洞利用工具,以及你所需要即使是非漏洞利用的工具(例如使用接口生成音频、使用接口发送短信)。

0x02 安装与使用

1、搜索漏洞并Exploit,运行工具后 出现主界面

2、当显示 密钥正确的时候 可以进行漏洞搜索 漏洞搜索为模糊查询

3、搜索后 选择你需要的漏洞

4、根据mark中的内容说明 修改请求包 或者不需要修改 找到需要测试漏洞的站点,填写到url框内 点击exploit enjoy!

【往期推荐】

【超详细 | Python】CS免杀-Shellcode Loader原理(python)

【超详细 | 钟馗之眼】ZoomEye-python命令行的使用

【超详细 | 附EXP】Weblogic CVE-2021-2394 RCE漏洞复现

【超详细】CVE-2020-14882 | Weblogic未授权命令执行漏洞复现

【超详细 | 附PoC】CVE-2021-2109 | Weblogic Server远程代码执行漏洞复现

【漏洞分析 | 附EXP】CVE-2021-21985 VMware vCenter Server 远程代码执行漏洞

【CNVD-2021-30167 | 附PoC】用友NC BeanShell远程代码执行漏洞复现

【奇淫巧技】如何成为一个合格的“FOFA”工程师

【超详细】Microsoft Exchange 远程代码执行漏洞复现【CVE-2020-17144】

【漏洞速递+检测脚本 | CVE-2021-49104】泛微E-Office任意文件上传漏洞

走过路过的大佬们留个关注再走呗

往期文章有彩蛋哦

一如既往的学习,一如既往的整理,一如即往的分享

“如侵权请私聊公众号删文”

推荐阅读↓↓↓

我知道你在看哟

如有侵权请联系:admin#unsafe.sh