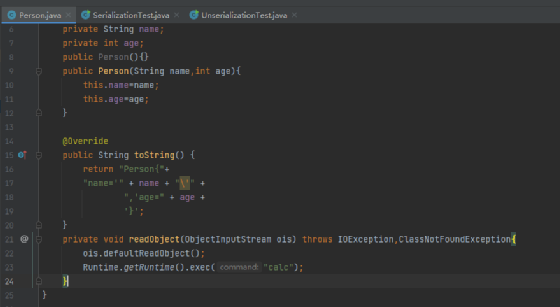

import java.io.IOException;import java.io.ObjectInputStream;import java.io.Serializable;publicclass Person implementsSerializable {privateString name;privateint age;publicPerson(){}publicPerson(String name,int age){this.name=name;this.age=age;}@OverridepublicString toString() {return"Person{"+"name='" + name + "\'" +",'age=" + age +'}';}}

import java.io.FileOutputStream;import java.io.IOException;import java.io.ObjectOutputStream;public class SerializationTest {public static void serialize(Object obj) throws IOException {ObjectOutputStream oos=new ObjectOutputStream(new FileOutputStream("ser.bin"));oos.writeObject(obj);}public static void main(String[] args) throws Exception{Person person=new Person("xinyuan",22);serialize(person);System.out.println(person);}}

import java.io.FileInputStream;import java.io.IOException;import java.io.ObjectInputStream;public class UnserializationTest {public static Object unserialize(String Filename) throws IOException, ClassNotFoundException {ObjectInputStream ois=new ObjectInputStream(new FileInputStream("ser.bin"));Object obj = ois.readObject();return obj;}public static void main(String[] args) throws Exception{Person person=(Person) unserialize("ser.bin");System.out.println(person);}}

调用链 gadget chain 相同名称,相同类型

执行类 sink(rce ssrf 写文件等等)

https://github.com/frohoff/ysoserial/

征集原创技术文章中,欢迎投递

投稿邮箱:[email protected]

文章类型:黑客极客技术、信息安全热点安全研究分析等安全相关

通过审核并发布能收获200-800元不等的稿酬。

文章来源: http://mp.weixin.qq.com/s?__biz=MjM5MTYxNjQxOA==&mid=2652891035&idx=1&sn=419acd1e20d7dbb924233cc6569267af&chksm=bd599b568a2e12404da2094dda1d2365cf7b49c29fb6ddf6b1b659678809a3491ca036c7565a#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh