官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

情报背景

近期,UNC1151小组在活动中开始使用Browser In The Bopwser(BITB)技术进行攻击。该技术通过在访问的网站上显示一个包含虚假登录页面的新浏览器窗口进行钓鱼攻击,该窗口经过精心设计,且像Twitter之类的网站在使用Google账户登录时也会出现类似的登录窗口,具有很强的迷惑性。攻击者利用钓鱼邮件,引导受害者打开被劫持的网站,然后将其定向到目标页面,最终获取受害者凭据信息。本文将就事件中出现的BITB技术进行分析与探究。

组织名称 | Ghostwriter |

组织编号 | UNC1151 |

战术标签 | 初始访问 |

技术标签 | 钓鱼 浏览器伪造 BIBT |

情报来源 | https://cert.pl/posts/2022/07/techniki-unc1151/ https://cert.pl/posts/2022/04/ataki-browser-in-the-browser/ https://mrd0x.com/browser-in-the-browser-phishing-attack/ |

01 攻击技术分析

亮点:利用Browser In The Browser (BITB) 技术增强钓鱼页面真实性

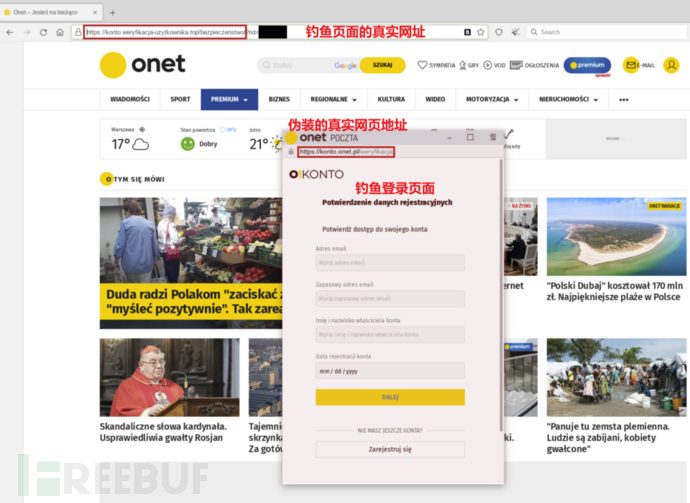

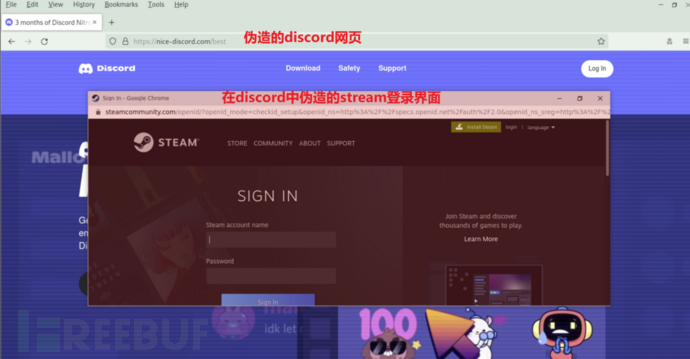

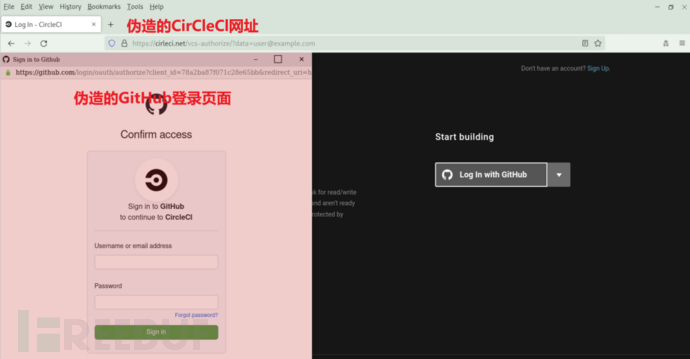

APT组织制作了多个钓鱼网站,登录页面如下:

从这些页面中可以看到,最上方的是真实的钓鱼网站地址,在该页面中有1个小的登录页面框,在该框中,显示真实的URL链接。

在以往的钓鱼网站中,攻击者尽可能伪造URL,使其跟真实网站相似,达到伪造和欺骗的目的。

而在本次攻击事件中,攻击者通过BITB技术,在钓鱼网站中嵌入一个小型的登录页面,该登录页面中的显示的URL是网站的真实地址,误导受害者更多注意该URL,此时该URL跟真实网址完全一致,而不少正常网站在登录时都会有这类的弹出窗口,符合受害者的使用习惯,极大提高了钓鱼的成功率。

Browser In The Browser技术原理

该技术使用html的iframe标签,内联钓鱼网站的网址,并结合JavaScript技术,对网址加以修饰,使钓鱼网址和真实网址完全一致。

根据该技术作者文章和相关源码,进行复现:

在html中分别填入伪造的URL、路径、以及钓鱼链接。

如下图,得到伪造的钓鱼网址。可通过钓鱼网站引导受害者点击跳转至"登录页面",输入账户密码,实现钓鱼目的。

在国内,有不少的知名网站在登录时会有弹出的登录窗口,因此该钓鱼技术具有较强的蛊惑性,值得我们注意,如某园的通过QQ登录的方式:

在类似站点进行登录操作时,应更多关注外层浏览器中的URL地址,以避免泄露重要账户信息。

02 总结

对用户来说,较难分辨出显示内容是浏览器窗口还是页面元素,导致该技术具有很强的欺骗性、同时实施的复杂度也较低,很可能会被更多其他黑产组织和APT攻击效仿使用。