The hacker news 网站披露,研究人员发现了一个严重的 Oracle 云基础设施 (OCI) 漏洞,用户可以利用该漏洞访问其他 Oracle 客户的虚拟磁盘,漏洞披露后 24 小时内就修复了。

据悉,该漏洞由 Wiz 安全专家首次发现,其研究主管 Shir Tamari 在推文中表示,甲骨文云中的每个虚拟磁盘都有一个唯一标识符(称为 OCID)。后续,Tamari 补充称,只要攻击者拥有其 Oracle 云标识符(OCID),就可以读写任何未附加的存储卷或允许多重附加的附加存储卷,从而导致敏感数据被窃取或通过可执行文件操作发起更具破坏性的攻击。

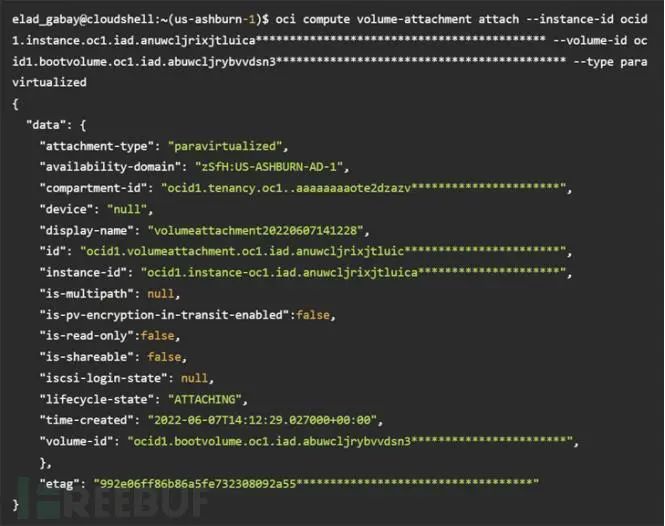

【在没有足够权限的情况下使用 CLI 访问卷】

从本质上讲,该漏洞的根源在于磁盘可以在没有任何明确授权的情况下通过 Oracle 云标识符 (OCID) 附加到另一个帐户中的计算实例。这意味着拥有 OCID 的攻击者可以利用 AttachMe 访问任何存储卷,从而导致数据泄露、渗漏,或者更改引导卷以获取代码执行。

除了知道目标卷的 OCID 之外,发起攻击的另一个先决条件是攻击者的实例必须与目标处于相同的可用性域 (AD) 中。

Wiz 研究员 Elad Gabay 强调,用户权限验证不足是云服务提供商中常见的错误类别,识别此类问题的最佳方法是在开发阶段对每个敏感 API 执行严格的代码审查和全面测试。

早些时候,Wiz 研究人员还发现了一个 类似的云隔离漏洞,该漏洞影响了 Azure 中的特定云服务。微软修复的这些缺陷存在于 Azure Database for PostgreSQL 灵活服务器的身份验证过程中,一旦被利用,任何 Postgres 管理员可以获得超级用户权限并访问其他客户的数据库。

值得一提的是,上个月,相同类型的 PostgreSQL 漏洞也影响了谷歌云服务。

参考文章:

https://thehackernews.com/2022/09/researchers-disclose-critical.html

精彩推荐

如有侵权请联系:admin#unsafe.sh