官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

一个被称为OPA1ER讲法语的威胁者于2018年至2022年期间针对非洲、亚洲和拉丁美洲的银行、金融服务和电信公司发起30多次成功的网络攻击。

一个被称为OPA1ER讲法语的威胁者于2018年至2022年期间针对非洲、亚洲和拉丁美洲的银行、金融服务和电信公司发起30多次成功的网络攻击。

据总部设在新加坡的网络安全公司Group-IB称,这些攻击导致了总额为1100万美元的失窃,实际损失估计高达3000万美元。

2021年和2021年的一些较近期的攻击事件,挑出了布基纳法索、贝宁、象牙海岸和塞内加尔的五家不同银行。据说,许多被确认的受害者已经被破坏了两次,他们的基础设施随后被武器化,以打击其他组织。

OPERA1ER,也被称为DESKTOP-GROUP、Common Raven和NXSMS,已知自2016年以来一直在活动,其运作目标是进行有经济动机的抢劫和渗出文件以进一步用于鱼叉式攻击。

"OPERA1ER经常在周末和公共假期运作,"Group-IB在一份与《黑客新闻》分享的报告中说,对手的 "整个武库是基于开源程序和木马,或在暗网上可以找到的免费发布的RAT。"

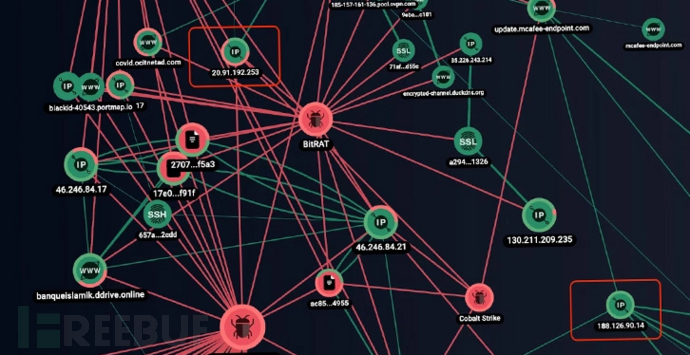

这包括现成的恶意软件,如Nanocore、Netwire、Agent Teslam Venom RAT、BitRAT、Metasploit和Cobalt Strike Beacon,等等。

攻击链从 "高质量的鱼叉式网络钓鱼邮件 "开始,其发票和交付主题的诱饵主要用法语编写,其次是英语。

这些邮件具有ZIP档案附件或链接到Google Drive、Discord服务器、受感染的合法网站和其他行为人控制的域,这导致了远程访问木马的部署。

在RAT执行成功后,下载并启动了Metasploit Meterpreter和Cobalt Strike Beacon等后开发框架,以建立持久的访问,收获证书,并渗出感兴趣的文件,并延长侦察期以了解后端操作。

以下事实证明了这一点:据观察,威胁者从最初入侵到进行欺诈性交易从自动取款机上取钱,需要花费3至12个月的时间。

攻击的最后阶段涉及闯入受害者的数字银行后台,使对手能够将资金从高价值账户转移到数百个流氓账户,并最终在事先雇用的运钞车网络的帮助下通过自动取款机将其兑现。

"Group-IB解释说:"在这里,攻击和盗取资金显然是可能的,因为不良行为者通过窃取不同运营商用户的登录凭证,设法积累了不同级别的系统访问权限。

在一个例子中,超过400个骡子用户账户被用来非法抽走资金,这表明 "攻击是非常复杂的,有组织的,协调的,并在很长一段时间内计划的。

与电信巨头Orange合作进行的调查发现,OPERA1ER仅依靠公开可用的恶意软件就成功完成了银行欺诈行动,这凸显了为研究组织的内部网络所做的努力。

该公司指出:"OPERA1ER的武器库中没有零日威胁,而且攻击经常使用三年前发现的漏洞的漏洞"。通过缓慢而谨慎地在目标系统中步步为营,这才使他们能够在不到三年的时间里在世界各地成功地进行了至少30次攻击。

参考来源:https://thehackernews.com/2022/11/researchers-detail-opera1er-apt-attacks.html