![]()

本文为看雪论坛优秀文章

看雪论坛作者ID:戴夫的小推车

蔓灵花又名BITTER、APT-C-08、苦象、T-APT-17等称号,是一个据称有南亚背景的APT组织,具有强烈的政治背景,至少从2013年11月以来就开始活跃,一直未被发现,直到2016年才被国外安全厂商Forcepoint【2】首次披露。主要针对巴基斯坦、中国两国。其攻击目标为政府、电力、军工业相关单位,意图窃取敏感资料。样本是一个自解压文件,运行后在"C:\intel\logs"释放且运行真实样本(dlhost.exe)和诱饵文档(开证装期邮件.pdf)。样本运行后首先尝试能否与CC通信,通信成功后收集主机名、帐户名、当前系统信息、系统版本、Guid,将信息拼接后发送到CC并下载后续样本对机器进一步控制。通过调研拓线找到通信后释放的其中一个样本(还有键盘记录等,但未下载到样本),该样本功能为将"C:\\Intel\\Logs\\audiodq.exe"写入注册表(audiodq.exe与dlhost.exe为同源样本)。3.1)基础信息

样本运行后在"C:\intel\logs"释放且运行真实样本(dlhost.exe)和诱饵文档(开证装期邮件.pdf)。样本先尝试能否与CC通信,通信成功后收集主机名、帐户名、当前系统信息、系统版本、Guid,将信息拼接后发送到CC并下载后续样本对受控机进一步控制。3.2)静态分析

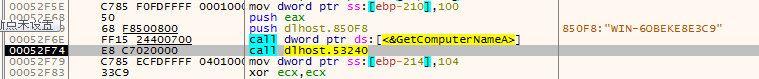

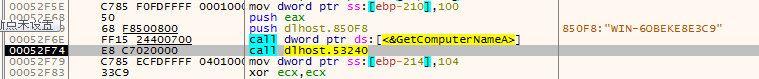

调用CreateSemaphoreA函数创建"7t56yr54r"互斥体。在样本建立通信后,收集主机名、帐户名、当前系统信息、系统版本、Guid。在通信成功后,将接收CC传输的文件,重命名为xxx.exe并调用函数"ShellExecuteA"执行后续样本。3.3)动态分析

前期解密所需字符串获取通信目标"http://162.0.229.203/RguhsT/RguhsT/accept[.]php"等配置信息。调用函数"GetComputerNameA"、"GetUserNameA"、"GetSystemInfo"以及查询注册表"Software\\Microsoft\\Cryptography"下的"MachineGuid"值,获取"software\\Microsoft\\Windows NT\\CurrentVersion"下的"ProductName"。随后将信息拼接,发送至CC 162.0.229[.]203。1)基本信息

表 基本信息

该样本为调研拖线后获得,因audiodq.exe与dlhost.exe为同源样本,所以该样本理论上也能将dlhost.exe(一阶样本)写入注册表中,属于一阶样本通信成功后续释放的插件。样本运行后创建窗口并设置隐藏属性,解密字符串"SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\Run"、"C:\\Intel\\Logs\\audiodq.exe",调用函数"RegSetValueExA"设置样本自动启功能,设置完后程序退出。打开注册表"SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\Run",将后续程序"audiodq.exe"写入该注册表中设置为自启动,强化控守能力。![]()

图 设置启动项看雪ID:戴夫的小推车

https://bbs.pediy.com/user-home-952303.htm

*本文由看雪论坛 戴夫的小推车 原创,转载请注明来自看雪社区![]()

看雪CTF官网:https://ctf.pediy.com/

文章来源: https://mp.weixin.qq.com/s?__biz=MjM5NTc2MDYxMw==&mid=2458482755&idx=1&sn=3adb30e2cef338c54ebb27e345a436d7&chksm=b18e48c986f9c1df5e985b3fb72fa9ee5e2f27b372312b71d7d212619ddfeab89c5ff2963af7#rd

如有侵权请联系:admin#unsafe.sh