-

-

[原创]2022KCTF秋季赛 第三题 水患猖獗

-

4小时前 220

-

分析Java层

逻辑简单,输入name,serial,加载libcrackme.so,返回一个字符串表示结果

分析native层

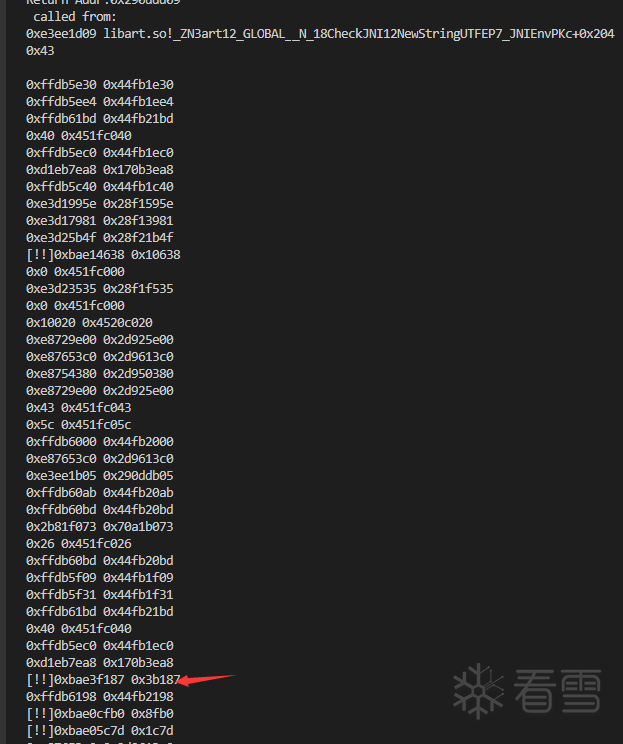

根据之前的经验,frida hook NewStringUTF获取最后打印的字符串,找到调用位置,部分hook代码如下

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 |

|

经过B BX BL指令后,ghidra识别出了一个函数头,以 0c e0 1f e5 为特征

观察数据部分,找到结果字符串的位置,做一个xor 解密

字符串offset 为0x13,ghidra暴力将所有数据以thumb解析后,搜索0x13

找到函数头,搜索0c e0 1f e5向上搜索,找到2c9a4

hook获取数据,部分hook代码如下

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 |

|

观察到2C9A4调用了32次,其中包含了serial,发现xor

将Name改成KCTF,重新计算得到serial

42A4ECA067F54074C3EB2F177ACB06FE1379055CD4FB2211C3BD874FAD9E101D

PS:观察到程序随意输入非hex字符,导致转换时会被视作F

出现多解 42A4ECA067F54074C3EB2F177ACB06QE1379055CD4FB2211C3BD874FAD9E101D

返回

如有侵权请联系:admin#unsafe.sh