通过向朋友发送视频时使用的文本,发现存储型跨站脚本攻击(XSS),该漏洞会导致用户会话劫持或客户端攻击。本文分享来自名为 Aidilarf_2000 白帽子。他在稍早前还发现了 TikTok 的其它两处XSS漏洞:

【$1,500】XSS Blind Stored at Asset Domain Android Apps TikTok

【$1,000】XSS Blind Stored at 2 Assets TikTok

当白帽小哥尝试将 TikTok 帐户重命名为携带 XSS Payloads的帐户时,故事就这样开始了...

漏洞发现

其实老练一些的白帽子都知道,上面这种做法很愚蠢且效果很差,白帽小哥也是经历了这样一段痛苦的过程后,决定要放空思想,重新审视现有功能。

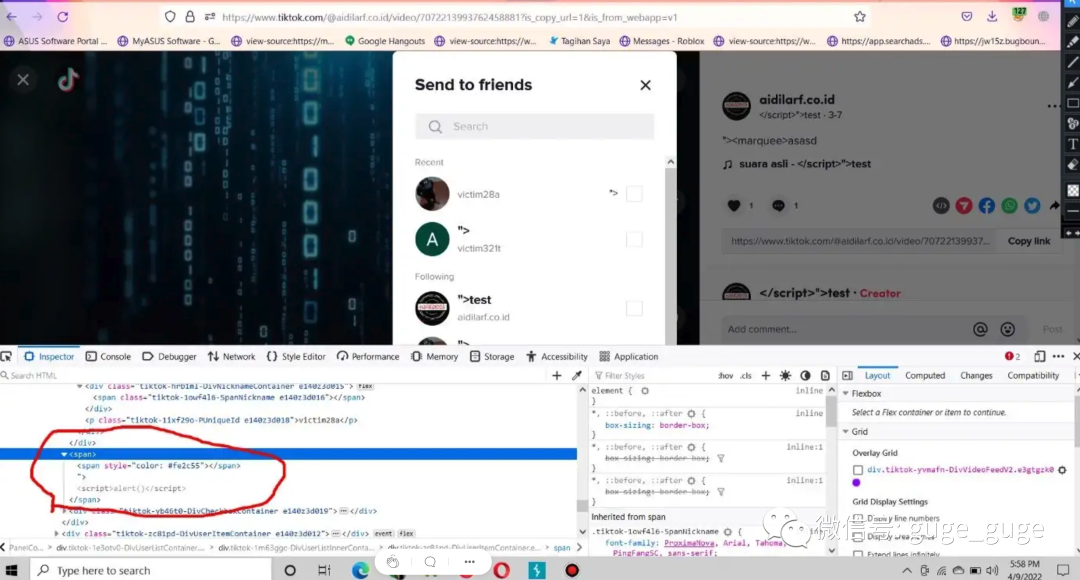

直到看到下面这处输出,其中携带 XSS Payloads的 TikTok 帐户的名称会被视为 HTML 输出:

但是,当白帽尝试使用 SCRIPT TAG 时,并未出现希望中的弹窗,而在尝试使用另一种Payloads 时,弹窗终于出现!

于是白帽小哥立刻向 TikTok 团队报告了该漏洞,最终他也顺利获得了$500 的赏金奖励。

遗憾的是,骨哥并未在 Writeup 和 hackerone 上找到成功弹窗的最终 Payloads ,也许在以后的日子中,会进行更为详细的披露吧。

该报告在 hackerone 上的地址:

https://hackerone.com/reports/1536046

有兴趣的同学可以关注。

====正文结束====

文章来源: http://mp.weixin.qq.com/s?__biz=MjM5Mzc4MzUzMQ==&mid=2650255777&idx=1&sn=fa6cf97e2d55bfbb901b061da5b43b9b&chksm=be92da2589e553333c6c83e42cbcf60faa09239453a18d998b373b8de31f4d097ebbe675a176#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh