我这次着重写外网打点的整个思路流程。

这次的整个流程大概是:信息收集->SSO弱口令->源码泄露->SQL注入->密码复用->VPN进入内网,都是很基础的操作,组合拳打起来进的内网。

首先子域名爆破,找到一个sso.example.com.cn(以下都用example代替),网站的title是“xxx集团单点登录系统”,登录不需要验证码,直接丢进burp开始爆破。我的习惯是先[常见用户名+常见密码]爆一下,不行的话再[常见人名+123456等密码爆一下],实在不行再考虑[常见人名+常见密码]。

很幸运,只用123456我们就得到了几十个能登录的用户名,比如litao、wangwei、zhangkai、liupeng等。

此外我们通过子域名爆破还找到了多个使用单点登录系统的网站,如网络学院、培训系统、桶装水、运输系统、销售系统等。

首先看了下上述网站有没有漏洞可以传马,网络学院可以上传用户的照片,但是会强制转换成png类型;桶装水、运输系统等都是用flash写的,看起来相当久远了,先忽略。唯独培训系统,登进去空白一篇,只有几个侧边栏按钮可以点击。当时也觉得是个废弃的系统,也先不管。

从子域名爆破的信息里找到了app.example.com.cn,在虚拟机安装其安卓版本的app之后,发现也可以用单点登录系统来登录。

抓了下app的包,涉及的接口及扫到的其他接口都没有漏洞,先搁置。

别的路子没打通,又回来看1中提到的培训系统。右键查看源码,去github搜了下,找到了当时开发的源代码,同时还有一些内网的地址和服务配置密码等,简单审计发现这个系统是需要一定权限才能显示更多信息。

接着从2中招可能具有权限的用户(且弱口令)来登录,最后找到一个某部门的主管登录后可以显示培训系统的内容。

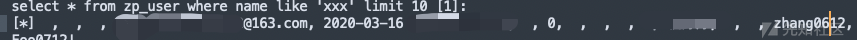

从3登录的系统,简单测了下某几个接口,发现某个培训数据筛选的接口存在SQL注入。

直接丢进sqlmap一把梭。发现有这三个库:

[*] information_schema[*] pg_catalog[*] publicselect version(): 'PostgreSQL 11.3 on x86_64-pc-linux-gnu, compiled by gcc (GCC) 4.8.5 20150623 (Red Hat 4.8.5-36), 64-bit'

应该是个PostgreSQL,且主要的public库里有一千多张表,大约15G的数据。简单翻了下,有面试、培训、奖金、生产等的业务信息。最有趣的是面试库,里面明文存储着密码。

于是直接访问其招聘系统apply.example.com.cn,使用注入到的密码进行登录。基本都能登上,除了详细的个人信息外(身份证、住址、联系方式、学校学历、简历PDF),还会显示面试结果,即是否通过。

现在我们的目标是进入内网,需要找具有vpn权限的人。我们按照【岗位较高+入职时间晚+行政或IT岗】从2中通讯录筛选人员,然后与4得到的密码交叉对比,找到能登上招聘系统的人。

最终找到某高级别用户的姓名是张三丰,密码是zhang0612(不是其真实姓名、密码,仅供示意),可以登录上招聘系统,看到更详细的个人信息。

目前的信息有:姓名:张三丰老密码:zhang0612我们构造其公司邮箱[email protected]登录公司的VPN,未果。登录邮箱,未果。

使用招聘系统找到的身份证号可知生日为199x0612,我们查到其农历生日为0518,于是开始猜现在的密码。

猜的过程基于几个假设:

1.公司VPN或邮箱密码一般要求比较严格,需要有大小写字母和符号2.一个人喜欢将自己的常见密码进行变形,以满足高要求。如小写变大写,加[email protected]#等符号,公历生日换农历等。

构造出以下密码:

zhang0612! [email protected] zhang0612# Zhang!0612 [email protected]0612 Zhang#0612 zhang0518! [email protected] zhang0518# Zhang!0518 [email protected]0518 Zhang#0518 等等。

最终使用[email protected]和Zhang0518!登上了公司的邮箱,但没有登上VPN。

简单看了看邮箱(未看敏感商业信息),发现了IT发的几封很有趣的邮件。

大致就是VPN密码默认aaaa1111,账号是工号。为了配合HVV,登录后需要改成强密码。

IT,听我说谢谢你。

我们这位大哥有没有改成强密码呢?好巧,没登录过所以还是aaaa1111。

用上面的工号和默认密码登录后,看到IT很贴心地为我们开放了所有网段的权限且部分标明了用途。

首先要找一台机器当做跳板,因为VPN比较慢而且经常异地登录的话很可疑。扫了下常见的漏洞,发现有一台是redis可以直接写公钥,写完登进去发现不出网但是ping是通的。我这边搭icmp隧道从来没成功过,于是果断换目标。

又找到一台redis是服务公网环境的,可以出网,于是用这台当做后续攻击的跳板。

借助这台跳板机发现内网各段没有任何的隔离,而且存在ZeroLogon和永恒之蓝等漏洞,脚本小子工具启动,点一点就把分数刷满了。

当时算是第一次参加HVV实战,还没有掌握一些可以直接RCE的漏洞利用方式,而是被迫用了这样的“组合拳”来进内网,虽然过程很有趣但效率还是很低。

给防御人员提一点小小的建议:

弱口令一定要改完不用的旧网站都关掉密码不要明文存储数据库做好分离邮箱和VPN等重要资产设定2FAVPN尽量不开放给非必要人员陈年高危漏洞修一修

这边还有不少之前渗透的有趣经历,最近找暑期实习整得身心俱疲,等有机会再接着分享:(

来源:https://xz.aliyun.com/t/11366作者:u21h2

学习更多技术,关注我:

如有侵权请联系:admin#unsafe.sh