导语:一批新的恶意安卓应用程序冒充无害的文件管理器,渗入到了官方的Google Play应用程序商店中,用Sharkbot银行木马感染众多用户。

一批新的恶意安卓应用程序冒充无害的文件管理器,渗入到了官方的Google Play应用程序商店中,用Sharkbot银行木马感染众多用户。

这些应用程序在安装时并不携带恶意攻击载荷,以便在Google Play上提交时躲避检测,而是之后从远程资源获取攻击载荷。

由于这批木马应用程序是文件管理器,请求危险的权限以加载Sharkbot恶意软件时,不太可能引起怀疑。

虚假的文件管理器感染安卓

Sharkbot是一种危险的恶意软件,通过在银行应用程序的合法登录提示中显示虚假的登录表单,企图窃取网上银行账户。当用户试图使用这些虚假表单登录银行时,登录信息就被窃取,并发送给威胁分子。

这种恶意软件一直在进化,以种种形式出现在Play Store上,或者从木马应用程序加载。

在安全公司比特梵德的一份新报告中,分析师们发现了新的安卓木马应用程序伪装成文件管理器,并向谷歌报告了这些木马应用程序。所有这些恶意应用程序此后已从Google Play Store中删除。

然而,许多以前下载了木马应用程序的用户可能仍然在手机上装有它们,或者仍然遭受未被发现的残留恶意软件感染。

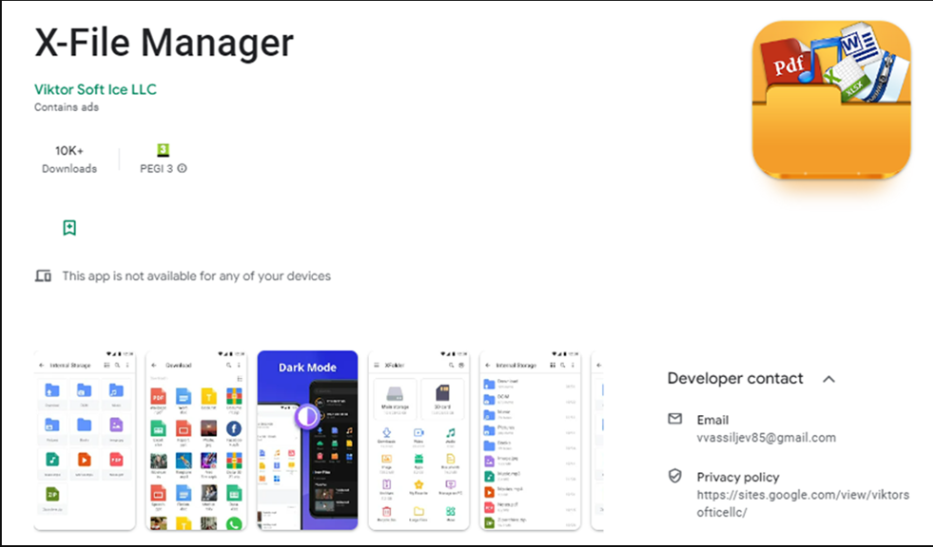

第一个恶意应用程序是Victor Soft Ice LLC开发的“X-File Manager”,在谷歌最终将其删除之前,它通过Google Play已被下载了10000次。

图1. Google Play上的X-File Manager(来源:比特梵德)

这款应用程序执行反模拟检查以逃避检测,并只会在英国或意大利的SIM卡中加载Sharkbot,所以它是一起针对性的攻击活动的一部分。

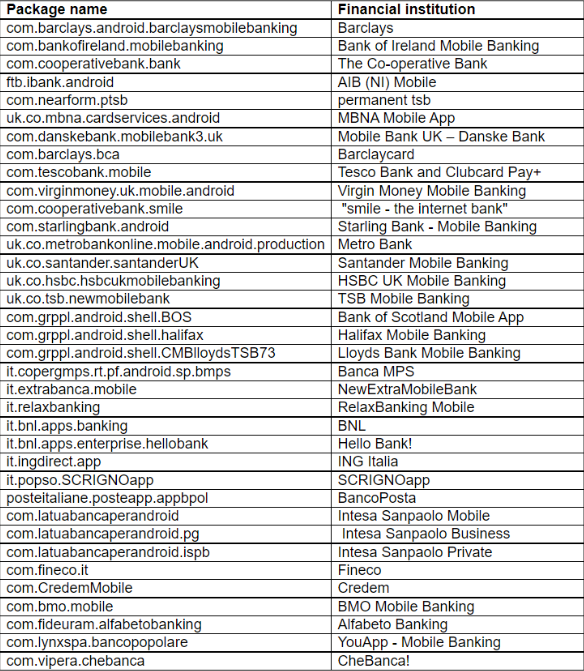

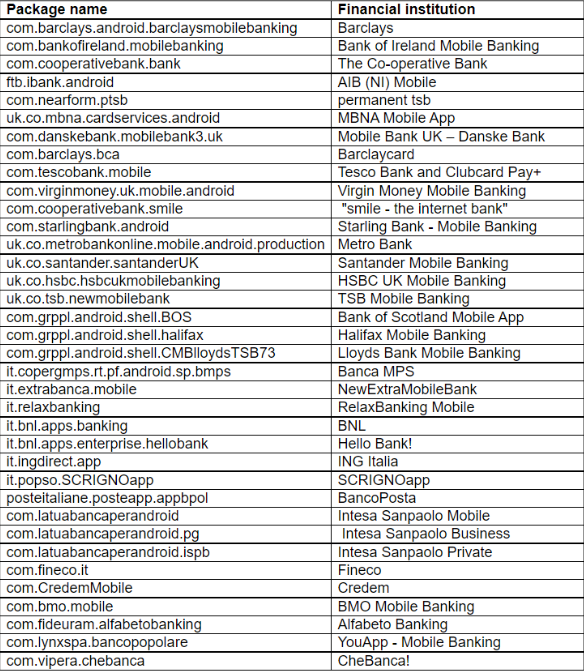

被该恶意软件盯上的移动银行应用程序列表如下所示,不过比特梵德特别指出,威胁分子可以随时远程更新这份列表。

图2. 被这起Sharkbot活动盯上的银行(来源:比特梵德)

比特梵德的遥测数据表明了这起活动的攻击范围很窄,因为这起Sharkbot攻击浪潮的大多数受害者都在英国,其次是在意大利、伊朗和德国。

恶意应用程序请求用户授予有风险的权限,比如读写外部存储、安装新软件包、访问帐户详细信息和删除软件包(以清除痕迹)等。

然而,这些权限在文件管理应用程序中看起来很正常,也属意料之中,因此用户不太可能谨慎地对待请求。

Sharkbot作为虚假的程序更新被获取,X-File Manager在安装前提示用户批准。

第二个安装银行木马的恶意应用程序是Julia Soft Io LLC开发的“FileVoyager”,通过Google Play下载了5000次。

图3. Google Play上的FileVoyager(来源:比特梵德)

FileVoyager具有与X-File Manager相同的运作模式,针对意大利和英国的同一批金融机构。

比特梵德发现的另一个Sharkbot加载应用程序是LiteCleaner M,该应用程序在被发觉、从Play Store下架之前已累计下载了1000次。

目前,该应用程序只通过APKSOS等第三方应用程序商店才能获得。同一个第三方应用程序商店上有第四个名为“Phone AID, Cleaner, Booster 2.6”的Sharkbot加载程序。

如果安装了这些应用程序,安卓用户应该立即删除它们,并更改他们使用的任何网上银行账户的密码。

由于威胁分子直接从Google Play分发这些应用程序,保护自己的最佳方法是启用Play Protect服务,以便在检测到恶意应用程序后删除它们。

此外,安卓移动安全杀毒应用程序将有助于检测恶意流量和应用程序,甚至在它们被报告到Google Play之前就能检测出来。

本文翻译自:https://www.bleepingcomputer.com/news/security/android-file-manager-apps-infect-thousands-with-sharkbot-malware/如若转载,请注明原文地址