===================================

0x01 工具介绍

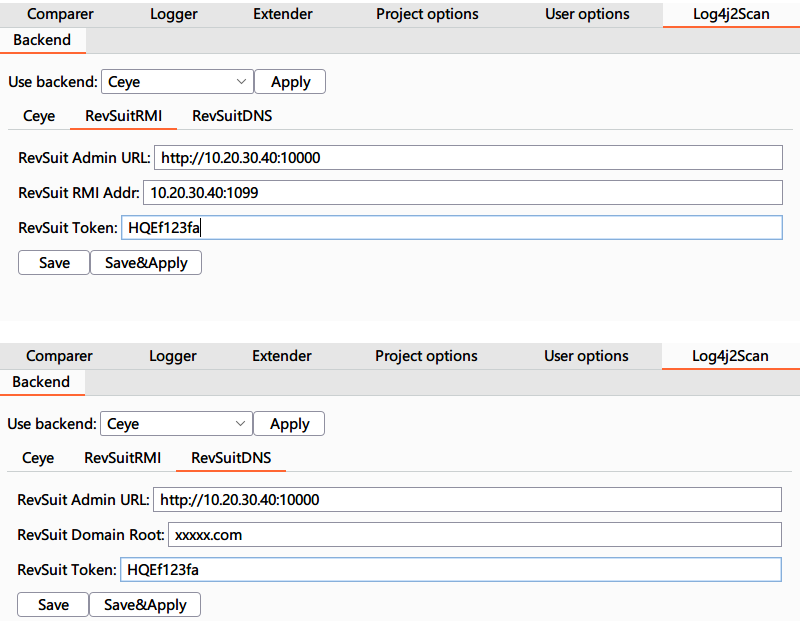

该工具为被动扫描Log4j2漏洞CVE-2021-44228的BurpSuite插件,具有多DNSLog(后端)平台支持,支持异步并发检测、内网检测、延迟检测等功能。

0x02 安装与使用

建议使用BurpSuite 2020或以上更高版本,低版本BurpSuite未经严格测试可能会产生未知异常,安装需导航至BurpSuite的Extender->Extensions界面,点击Add按钮,在弹出的窗口中点击Select file ...按钮,在文件打开页面中找到插件的jar文件,安装即可。

在安装、设置完成后推荐使用vulfocus测试靶场,或公开靶场:http://d63bb2586.lab.aqlab.cn/测试插件是否工作正常。

在正常状况下,使用DnslogCN后端平台检测http://d63bb2586.lab.aqlab.cn/靶场的登录接口,从检测开始至首次获取DNSLog结果,用时应在5秒以内。

0x03 项目链接下载

2、关注公众号web安全工具库,后台回复:工具666

3、每日抽奖送书

文章来源: http://mp.weixin.qq.com/s?__biz=MzI4MDQ5MjY1Mg==&mid=2247506885&idx=2&sn=501d156b5f419af9bcf33b06c406abae&chksm=ebb534c6dcc2bdd0f517f6e5d19822458928ecb1f630c1fba761c67ff202fa8c31ebff039336#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh