大概就是这样串进去就行了,注:这里是选择的IPS模式,所以需要两个网卡,一进一出,Suricata将负责将数据包从一个接口复制到另一个接口。复制过程中过一遍内置规则集,发现命中则拦截阻断此流量

0x03 实验环境

先将vmnet4的dhcp服务禁用,

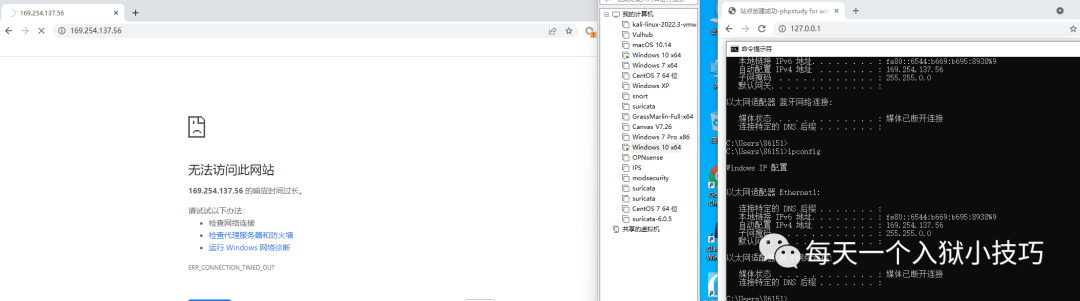

攻击机和靶机的ip,可以看到攻击者和靶机并不是一个网段,但是当suricata启动之后,自身所带的两个网卡就会相互复制流量,这时候suricata的作用就会相当于一根网线,将靶机攻击机和靶机连接起来,攻击者就可以访问靶机了

关于suricataips的配置可参考官网

随便写条测试规则。因为现在是ips,所以动作要换成drop; alert 记录所有匹配的规则并记录与匹配规则相关的数据包; drop ips模式使用,如果匹配到之后则立即阻断数据包不会发送任何信息

未启动suricata之前,攻击机不能访问靶机

启动suricata之后,靶机ip会发生变化,变成 和攻击者同网段的,随后攻击者可以访问靶机

根目录放置两个文件

攻击者访问baidu.php文件被拦截,ips规则生效

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg2NzUzNzk1Mw==&mid=2247494862&idx=3&sn=a8fd24fecb6989b45023559af76f290f&chksm=ceb8a980f9cf209666c5db24d38670f806909ff10ea6d6531a2073f4d61cb3d0974cc01fcb5a#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh