分享一下今天对某app进行渗透测试,从基础的信息收集到拿到网站的shell。总体来是还是很简单的,也没什么技术含量

使用模拟器挂上代理并对app进行抓包,我们把其域名给拿出来

2. 使用工具对主域名进行敏感目录扫描,发现存在一个admin的目录

对该目录进行访问,发现存在管理后台,且目前看没有验证码,可以尝试爆破

输入不同的账号,看是否存在用户名枚举,如下输如admin显示账号或者密码错误

输入admin2显示账号未注册,所以此处存在账号枚举漏洞

3. 进行表单爆破

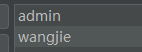

使用burpsuite先进行枚举存在的账号,测试发现存在admin和wangjie两个账号

使用这两个账号然后对密码进行爆破。因为该密码进行了md5加密,所以爆破前进行md5加密就行。如下成功爆破出来了

对md5进行解密,发现密码就是123456,这密码也够nice

4. 使用该账号密码成功登陆后台

接着寻找可以利用的漏洞点,然后发现存在文件上传的地方,随便传了个后缀的文件过去,发现能上传成功

5. 辨别网站使用的脚本语言

由于在http请求数据及浏览器插件中都没找到该网站使用的什么脚本语言。于是我搜索该app对应的公司,然后看他们公司的招聘岗位。发现正在招聘安卓开发,好家伙,那不就是java吗

6. 上传jsp冰蝎🐴

访问马子,没啥反应,估计行了吧

连接马子

原创作者:山山而川,欢迎关注作者博客。

原文链接:https://blog.csdn.net/qq_44159028/article/details/124817326

往期推荐

【推荐书籍】2022年信息安全从业者书单推荐之操作系统篇

【推荐书籍】2022年信息安全从业者书单推荐之计算机及系统原理篇

【漏洞复现】Microsoft Office (RCE) 命令执行 POC

【威胁情报】Microsoft Exchange Server远程代码执行漏洞(CVE-2022-41082)

【漏洞分析】redis未授权访问漏洞复现(包括环境搭建)

【漏洞分析】DirtyPipe CVE-2022-0847 Linux 内核提权漏洞复现

17款最佳的代码审查工具

Java代码审计-XMI注入(XXE)

渗透测试中dns log的使用

Pikachu-XXE(xml外部实体注入漏洞)

声明:本公众号所分享内容仅用于网安爱好者之间的技术讨论,禁止用于违法途径,所有渗透都需获取授权!否则需自行承担,本公众号及原作者不承担相应的后果

如有侵权请联系:admin#unsafe.sh