===================================

0x01 工具介绍

本软件首先集成危害性较大框架和部分主流cms的rce(无需登录,或者登录绕过执行rce)和反序列化(利用链简单)。傻瓜式导入url即可实现批量getshell。批量自动化测试。例如:Thinkphp,Struts2,weblogic。出现的最新漏洞进行实时跟踪并且更新例如:log4jRCE,向日葵 禅道RCE 等等。

0x02 安装与使用

一、内置exp模式

AttackWebFrameworkTools-5.1-main.exe -m 列出所有内置模块名称AttackWebFrameworkTools-5.1-main.exe -thread 200 所有exp都跑使用自定义线程模式AttackWebFrameworkTools-5.1-main.exe -type thinkphp 使用默认线程跑 thinkphp框架漏洞使用说明AttackWebFrameworkTools-5.1-main.exe -type thinkphp -thread 200 使用自定义线程 线程跑 thinkphp框架漏洞AttackWebFrameworkTools-5.1-main.exe -url http://www.baidu.comAttackWebFrameworkTools-5.1-main.exe -url http://www.baidu.com -thread 30AttackWebFrameworkTools-5.1-main.exe -url http://www.baidu.com/ -type thinkphpAttackWebFrameworkTools-5.1-main.exe -url http://www.baidu.com -type thinkphp -thread 30

二、用户自定义dll模式

同目录下创建userdll.txt即可进入用户自定义模式

AttackWebFrameworkToolsUser.exe 跑所有dllAttackWebFrameworkToolsUser.exe -thread 30 线程是30跑所有dllAttackWebFrameworkToolsUser.exe -dllname test.dll 默认线程跑test.dll(test.dll为例子此处名字是任意)AttackWebFrameworkToolsUser.exe -dllname test.dll -thread 30 30个线程跑test.dll(test.dll为例子此处名字是任意)AttackWebFrameworkToolsUser.exe -url http://www.baidu.com 指定网站默认线程跑所有dllAttackWebFrameworkToolsUser.exe -url http://www.baidu.com -thread 30 指定网站30个线程跑所有dllAttackWebFrameworkToolsUser.exe -url http://www.baidu.com -dllname test.dll 默认线程跑指定dll(由于只有一个dll一个网站就使用默认线程就行了)

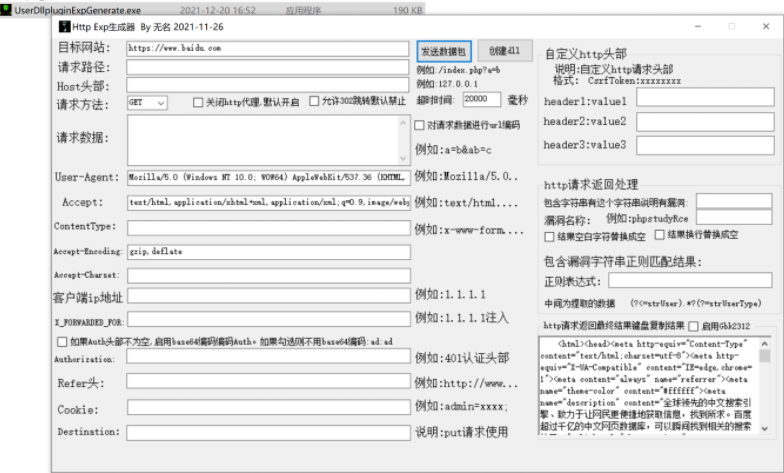

一键生成dll,Dllplugins.dll 是内置dll不要尝试加载。对于批量dll话在软件目录添加一个dll目录即可进行批量。其他和内置exp操作一样。注意一键生成dll软件除post数据框那里可以有带双引号的数据。其他所有地方都不允许有双引号否则会编译失败!!!使用如下图:

0x03 项目链接下载

2、关注公众号web安全工具库,后台回复:工具666

3、每日抽奖送书

· 推 荐 阅 读 ·

京东购买链接:https://item.jd.com/13524355.html

《Python从入门到精通(微课精编版)》使用通俗易懂的语言、丰富的案例,详细介绍了Python语言的编程知识和应用技巧。全书共24章,内容包括Python开发环境、变量和数据类型、表达式、程序结构、序列、字典和集合、字符串、正则表达式、函数、类、模块、异常处理和程序调试、进程和线程、文件操作、数据库操作、图形界面编程、网络编程、Web编程、网络爬虫、数据处理等,还详细介绍了多个综合实战项目。

文章来源: http://mp.weixin.qq.com/s?__biz=MzI4MDQ5MjY1Mg==&mid=2247507212&idx=1&sn=b07af8b0a317d9adcd70f574889269e9&chksm=ebb5320fdcc2bb190744b7a76f504883501ecc3e24067e1f9bc02771df59adf338c2183e73fe#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh